Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

RotaJakiro: il malware per Linux rimasto sottotraccia per anni

Apr 30, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il trojan è in circolazione da almeno 3 anni, ma è stato “ufficialmente” riconosciuto solo lo scorso 25 marzo. Mistero su come si diffonda.

Colpisce i sistemi Linux a 64 bit e integra funzioni che consentono ai pirati informatici di operare sulla macchina compromessa facendo quello che vogliono. La vera peculiarità di RotaJakiro, però, è il fatto che il malware è riuscito a “volare sotto i radar” per almeno tre anni.

Secondo i ricercatori di Netlab, che ne hanno descritto le caratteristiche in un report pubblicato su Internet, il file contenente RotaJakiro sarebbe stato più volte caricato su VirusTotal, senza però che le scansioni rilevassero nulla di sospetto. Nel dettaglio, i ricercatori hanno individuato tre caricamenti: due nel 2018 e uno nel 2020.

A rendere così “sfuggente” RotaJakiro è la tecnica di offuscamento che adotta, caratterizzata dall’uso di diversi sistemi di crittografia. Dall’analisi emerge come utilizzai una compressione ZLIB e combinazioni di AES e XOR, ruotando tra di esse.

Le funzionalità del malware individuate finora sono 12 e comprendono l’esfiltrazione di informazioni, il download e upload di file, oltre a una serie di plugin che gli consentono, per esempio, di analizzare le comunicazioni di rete.

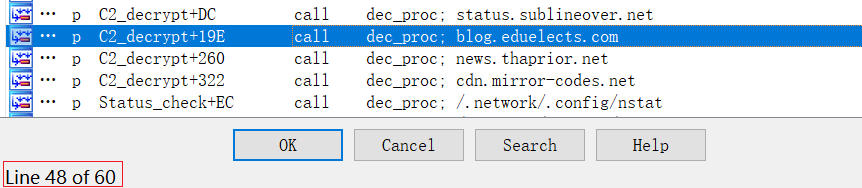

RotaJakiro, inoltre, adotta tecniche diverse per garantirsi la persistenza sulla macchina infetta a seconda che l’utente compromesso abbia privilegi di root o meno, sfruttando anche un sistema di comunicazione con i server Command and Control basati su un doppio layer di crittografia.

Insomma: dal quadro delineato nel report, RotaJakiro ha una capacità di adattamento fuori dal comune che gli avrebbe permesso di passare inosservato per tutto questo tempo.

Nessun indizio, invece, per quanto riguarda le modalità di diffusione del trojan. L’ipotesi è che venga distribuito attraverso un dropper separato o installato manualmente sui sistemi.

Articoli correlati

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

Scoperta una nuova variante del...

Scoperta una nuova variante del...Nov 19, 2024 0

-

Scoperta CRON#TRAP, campagna che emula...

Scoperta CRON#TRAP, campagna che emula...Nov 13, 2024 0

-

FASTCash: una nuova variante colpisce i...

FASTCash: una nuova variante colpisce i...Ott 16, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...