Aggiornamenti recenti Aprile 9th, 2025 11:08 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

- PDF pericolosi: il 22% degli attacchi proviene da questi file

- CERT-AGID 29 marzo – 4 aprile: le università nel mirino

- L’Italia è tra gli obiettivi principali del cybercrime

WeSteal: ecco il malware as a service Made in Italy

Mag 03, 2021 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

I “prodotti” vengono venduti su Internet da una società chiamata ComplexCodes. I ricercatori: “l’organizzazione ha sede in Italia”.

Non sono particolarmente sofisticati sotto il profilo tecnico, ma dal punto di vista del marketing se la cavano piuttosto bene. I cyber criminali che si nascondono dietro ComplexCodes, una sorta di “azienda” individuata dai ricercatori della Unit 42 di Palo Alto Networks, hanno infatti avviato una campagna ispirata alla filosofia “malware as a service” di discreto successo.

Come si legge nel report pubblicato sul sito ufficiale di Palo Alto Networks, il prodotto di punta di ComplexCodes è WeSteal, uno strumento che consente di agire come RAT (Remote Access Tool) e che è specializzato nel furto di criptovalute.

A rendere l’intera operazione piuttosto bizzarra è la sfacciataggine con cui i pirati si muovono per promuovere i loro prodotti. L’intero “catalogo” è infatti accessibile attraverso un sito sul World Wide Web: wesupply.to.

Gli autori di questi strumenti, che secondo i ricercatori sarebbero italiani, avrebbero in passato distribuito un malware simile per funzionalità (Zodiac Crypto Stealer) e un tool per offuscare il codice malevolo dei malware chiamato Spartan Crypter.

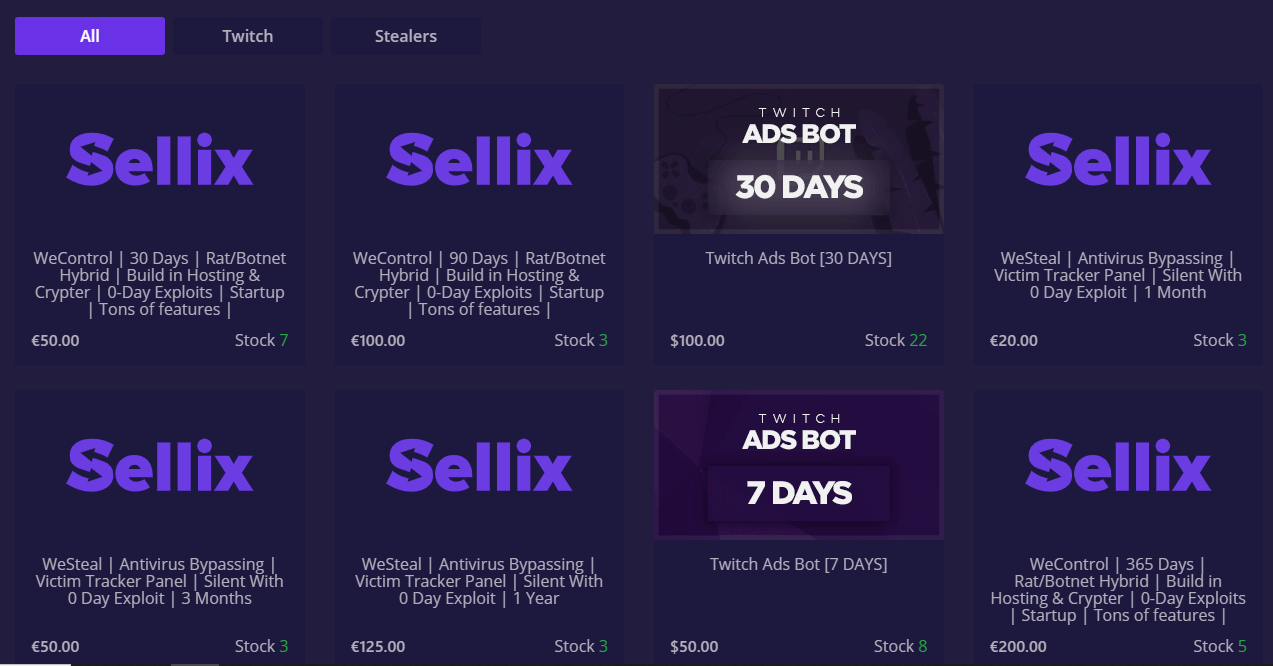

Per la vendita, ComplexCodes si appoggia a uno store specializzato nel commercio elettronico e, dall’analisi di Palo Alto Networks, emerge un collegamento del forum con un sito specializzato nella commercializzazione di account (rubati) di servizi di streaming, come Netflix, Pornhub e Disney+.

I malware vengono offerti nella versione “as a service”, tramite abbonamenti con prezzi estremamente popolari: 20 euro per un mese, 50 euro per 3 mesi e 125 euro per un anno.

WeSteal non è particolarmente complesso e il suo funzionamento è, per la verità, piuttosto semplice: quando il proprietario di un computer infetto esegue la copia negli appunti di un link con una sintassi riconducibile a quella di un wallet, il malware modifica il contenuto inserendo quello del pirata informatico che controlla il malware.

Risultato: il trasferimento di Bitcoin, Ethereum, Bitcoin, Ethereum, Litecoin, Bitcoin Cash e Monero viene dirottato sul conto del cyber criminale.

Le funzionalità di WeSteal comprenderebbero un sistema di offuscamento per aggirare i controlli degli antivirus e una piattaforma di controllo che consente di tracciare le attività sui dispositivi compromessi.

Insomma: un vero prodotto “for dummies” che nasconde al suo interno, però, qualche insidia per i “clienti” di ComplexCodes. La struttura di WeSteal, infatti, è tale da consentire ai suoi autori di modificare le impostazioni in qualsiasi momento.

In altre parole, potrebbero modificare ulteriormente gli indirizzi dei wallet per dirottare i trasferimenti sui loro conti. Non proprio un atteggiamento “etico” nei confronti della clientela, che probabilmente è composta per la maggior parte da aspiranti pirati informatici tutt’altro che esperti di programmazione.

Articoli correlati

-

Convergenza tra IA e cybersecurity: le...

Convergenza tra IA e cybersecurity: le...Nov 25, 2024 0

-

Cybercriminali usano software...

Cybercriminali usano software...Set 04, 2024 0

-

Trovata una vulnerabilità zero-day nei...

Trovata una vulnerabilità zero-day nei...Apr 16, 2024 0

-

Le aziende italiane peccano nella...

Le aziende italiane peccano nella...Apr 15, 2024 0

Altro in questa categoria

-

Agenti di IA: un’arma potente...

Agenti di IA: un’arma potente...Apr 09, 2025 0

-

ChatGPT ha creato un passaporto che...

ChatGPT ha creato un passaporto che...Apr 08, 2025 0

-

PDF pericolosi: il 22% degli attacchi...

PDF pericolosi: il 22% degli attacchi...Apr 07, 2025 0

-

CERT-AGID 29 marzo – 4 aprile: le...

CERT-AGID 29 marzo – 4 aprile: le...Apr 07, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

ChatGPT ha creato un passaporto che supera la verifica dell’identità

PDF pericolosi: il 22% degli attacchi proviene da questi file

CERT-AGID 29 marzo – 4 aprile: le università nel mirino

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a... -

CERT-AGID 29 marzo – 4 aprile: le università nel mirino

CERT-AGID 29 marzo – 4 aprile: le università nel mirinoApr 07, 2025 0

Il CERT-AGID ha rilevato e analizzato, nel corso... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...