Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Gli autori di TrickBot ora distribuiscono il ransomware Diavol

Lug 06, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

L’attacco viene portato attraverso il trojan e sfrutta un sistema di crittografia asimmetrica per rendere più difficile la decodifica dei file.

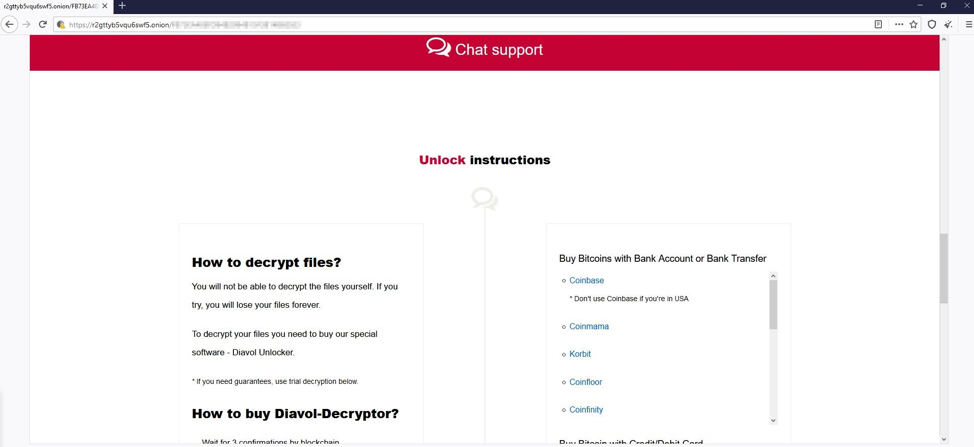

Dal trojan al ransomware: l’ennesima evoluzione di TrickBot prevede una seconda fase di attacco che installa sulla macchina infetta Diavol, un ransomware che ha fatto la sua apparizione sulla scena da poche settimane.

Il modus operandi che prevede l’installazione di un ransomware come secondo stadio dell’attacco a opra di TrickBot, in realtà, non è una novità assoluta: gli esperti di sicurezza hanno già visto questo schema applicato con Conti.

La strategia, in pratica, prevede una prima infezione a opera di TrickBot, il cui obiettivo è sottrarre le credenziali e le informazioni delle carte di credito e dei servizi di home banking.

Solo in seguito, i pirati informatici pianificano l’upload e l’esecuzione del ransomware, probabilmente a fronte di una contropartita economica da parte degli autori di Diavol.

L’elemento curioso in questa operazione è il fatto che Diavol utilizza, a differenza di molti suoi ”colleghi”, un sistema di crittografia a chiave asimmetrica. Una scelta bizzarra, dal momento che questa modalità di codifica è più lenta (anche se più robusta) rispetto a quella a chiave simmetrica, utilizzata normalmente dai pirati informatici specializzati in attacchi ransomware.

Diavol, a quanto si legge nel report pubblicato dai ricercatori di Fortinet, non adotta solo un sistema di crittografia particolare. Anche la tecnica di offuscamento scelta per bypassare i controlli antivirus è estremamente particolare. Il codice del malware, infatti, è memorizzato all’interno di file in formato BMP.

Insomma: il ransomware viene scaricato sotto la forma di (apparentemente) innocue immagini e il suo codice viene poi eseguito in memoria.

La notizia conferma la tendenza già evidenziata da numerose società di cyber security che vede i pirati informatici collaborare tra loro in uno schema di affiliazione che consente di massimizzare il profitto in ogni attacco.

Articoli correlati

-

Fortinet estende il suo Academic...

Fortinet estende il suo Academic...Mar 10, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

-

Fortinet rileva numerose attività...

Fortinet rileva numerose attività...Nov 05, 2024 0

-

CISA aggiunge tre vulnerabilità di...

CISA aggiunge tre vulnerabilità di...Ott 14, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...