Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

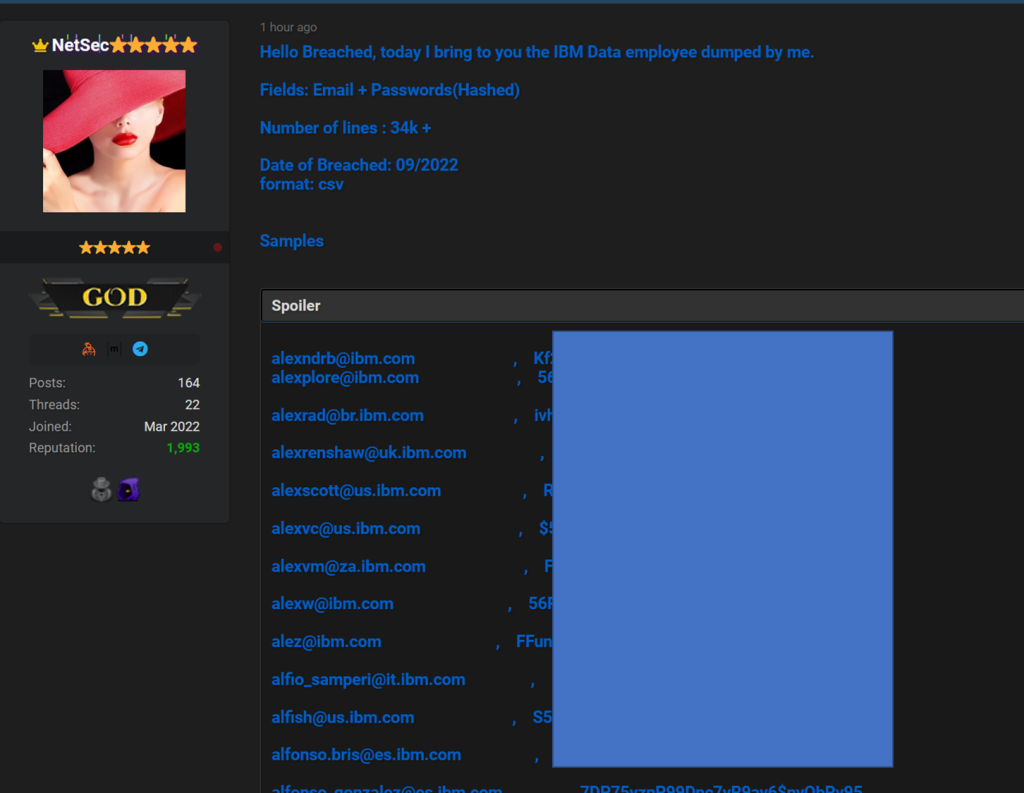

34.000 credenziali IBM in vendita sul dark web

Set 08, 2022 Redazione news Attacchi, News, RSS 0

Un cyber criminale ha messo in vendita indirizzi e password di 34 mila impiegati di IBM e 15 mila credenziali relative a dipendenti SAP

Un operatore criminale, NetSec, ha messo in vendita 34 mila credenziali IBM su un forum underground. Il team di Threat Intelligence di Yoroi ha verificato il campione messo in offerta e ha allertato il pubblico sui pericoli relativi a questa scoperta.

Nel campione sono presenti gli indirizzi aziendali di impiegati operanti in Italia, Marocco, Spagna, Stati Uniti e in altri Paesi. Il campione in vendita è composto sia da indirizzi email validi di impiegati dell’azienda, sia dalle relative password in forma codificata.

Seppure non siano disponibili in chiaro, il semplice possesso di queste password consente di effettuare una serie di attacchi sia diretti che mediati dall’ingegneria sociale.

Lo stesso attore, con una certa reputazione di affidabilità nell’underground criminale, offre anche 15 mila credenziali relative a impiegati SAP, una multinazionale europea leader nella produzione di software gestionale e soluzioni informatiche per le imprese.

Secondo Marco Ramilli, Ceo di Yoroi del Gruppo Tinexta, “Purtroppo il digitale che ci offre tante opportunità rende possibile anche a piccoli gruppi criminali di compromettere le difese di giganti industriali con poche decine di ore di lavoro.

Ora è necessario comprendere meglio l’importanza dei dati e la profondità dell’eventuale compromissione. SAP è presente su numerose organizzazioni a livello globale, è assolutamente necessario comprendere se e quali ricadute vi possono essere”.

Le password offerte dal venditore sono in forma di hash. Un hash è una stringa alfanumerica generata a partire dalla password tramite particolari algoritmi crittografici che consentono di “offuscare” la password vera e propria e portarla a una lunghezza uniforme, indipendentemente dalla dimensione del valore di partenza.

Ma anche le password così codificate possono essere superate con specifiche tecniche di attacco e sfruttate per impersonificare specifiche utenze. I cyber criminali possono utilizzarle per eseguire codice o accedere abusivamente a sistemi informatici.

Articoli correlati

-

Privacy dei dati: la maggior parte...

Privacy dei dati: la maggior parte...Gen 30, 2025 0

-

Una grave data breach ha colpito le...

Una grave data breach ha colpito le...Nov 20, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...