Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

LDAP e LDAPS: l’importanza della cifratura

Mar 04, 2024 Francesco Guiducci RSS, Security bITs 0

Il Lightweight Directory Access Protocol (LDAP) è un protocollo di accesso alle directory (attenzione ai servizi di directory come active directory e non alle directory di windows) che offre una struttura gerarchica per la gestione di informazioni all’interno di un sistema di directory.

Nato come un protocollo leggero rispetto al più complesso Directory Access Protocol (DAP), LDAP è diventato uno standard ampiamente utilizzato per la gestione e il recupero dei dati da database directory all’interno di reti aziendali.

Quali sono le funzionalità principali di LDAP?

Autenticazione e Autorizzazione: LDAP è spesso utilizzato per la gestione di credenziali e informazioni di autorizzazione. I server LDAP autenticano gli utenti e concedono loro l’accesso in base alle autorizzazioni definite.

Ricerca e Recupero di Informazioni: LDAP permette di effettuare ricerche efficienti all’interno della directory, consentendo di recuperare rapidamente le informazioni necessarie. Le ricerche possono essere basate su attributi specifici o su criteri più complessi.

Gestione di Risorse: LDAP è utilizzato per gestire una vasta gamma di risorse, tra cui utenti, gruppi, dispositivi di rete, servizi e altro ancora. Questo rende LDAP uno strumento fondamentale per la gestione di reti complesse e sistemi distribuiti.

Per implementare LDAP, è necessario un server LDAP che ospiti la directory. Alcuni dei server LDAP più noti includono OpenLDAP, Microsoft Active Directory, e Novell eDirectory.

LDAP utilizza il TCP/IP per la comunicazione e opera solitamente sulla porta 389. Tuttavia, può utilizzare anche il protocollo sicuro LDAPS (LDAP Secure) sulla porta 636, che crittografa la comunicazione per una maggiore sicurezza.

Gli strumenti client LDAP

Per interagire con un server LDAP, sono disponibili diversi strumenti client. Alcuni client sono specifici per determinati sistemi operativi, mentre altri sono multi-piattaforma. Strumenti comuni includono LDAP Browser e LDAP Admin.

Per quanto riguarda la sicurezza in LDAP, specialmente quando si gestiscono informazioni sensibili come credenziali utente, l’utilizzo di connessioni sicure tramite LDAPS, la corretta configurazione degli accessi e la gestione accurata delle autorizzazioni, contribuiscono a garantire un ambiente LDAP sicuro.

Ma come possiamo implementare LDAPS?

Beh in realtà è molto più semplice di quanto si possa credere. Prima di iniziare, assicurati di avere quanto segue:

Certificato SSL/TLS: Ottieni un certificato SSL/TLS da una Certificate Authority (CA) affidabile. Puoi ottenere un certificato dal tuo CA interno o da un fornitore di certificati pubblico.

Accesso agli Strumenti di Amministrazione: Assicurati di avere accesso agli strumenti di amministrazione di Active Directory e al server dove si trova il servizio Active Directory Certificate Services (AD CS), se presente.

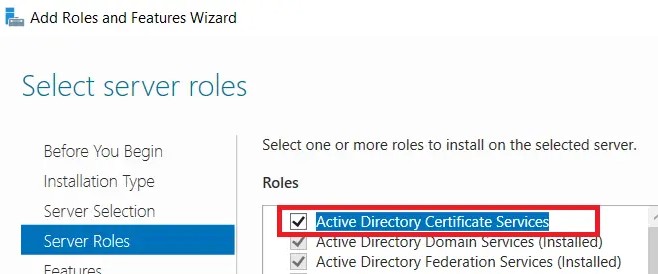

Installa il Servizio Active Directory Certificate Services (AD CS). Se non hai ancora installato AD CS, segui questi passaggi:

- Apri “Server Manager” su un server di dominio.

- Seleziona “Aggiungi ruoli e funzionalità” e segui la procedura guidata per aggiungere il ruolo “Active Directory Certificate Services”.

- Dopo l’installazione, apri il “Certification Authority” dalla console di gestione.

- Richiedi un Certificato SSL per Active Directory

- All’interno del “Certification Authority”, seleziona “Richiesta nuova certificato” e scegli “Certificato computer”.

- Completa la procedura guidata inserendo i dettagli richiesti e assicurati di selezionare “Web Server” come tipo di certificato.

- Dopo aver ricevuto il certificato, installalo nella tua macchina.

Configura il Servizio LDAP su Active Directory

- Apri “Active Directory Users and Computers” e seleziona “Visualizza” -> “Mostra valori avanzati”.

- Fai clic con il tasto destro sulla directory radice e seleziona “Proprietà”.

- Nella scheda “Attributi”, cerca l’attributo “ldapServiceName” e imposta il suo valore su “ldap”.

Abilita LDAPS su Active Directory

- Apri il “Registro di sistema” e naviga fino a HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NTDS\Parameters.

- Crea un nuovo valore DWORD chiamato “LDAPServerIntegrity” e imposta il suo valore su 2.

- Configura il Servizio LDAP su Active Directory per l’Uso del Certificato

- Apri “Active Directory Sites and Services”.

- Espandi il nodo del sito, quindi “Servizi” -> “LDAP” -> “Certificati”.

- Assegna il certificato SSL/TLS che hai ottenuto.

- Riavvia il Servizio Active Directory Domain Services (AD DS)

- Dopo aver apportato queste modifiche, riavvia il servizio AD DS per applicare le configurazioni.

Verifica l’Implementazione di LDAPS

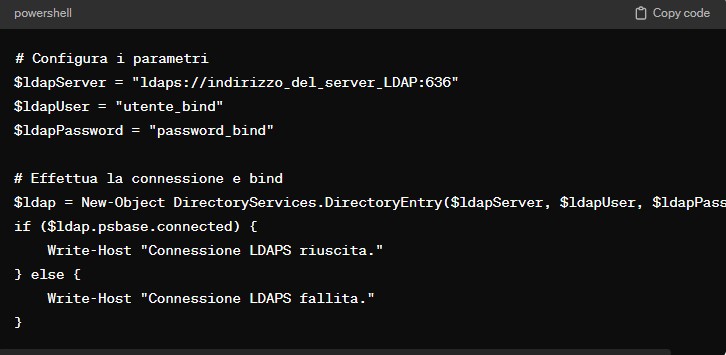

- Utilizza uno strumento di test LDAP o LDAPS per verificare la connessione al server LDAP sulla porta 636. Assicurati inoltre di utilizzare il corretto nome del server e il certificato SSL/TLS durante la connessione.

Potete usare powershell oppure ldp.exe installabile nei tool per windows (da pannello di controllo)

Potrebbe sembrare complesso ma in realtà si tratta perlopiù di installare un certificato e configurare la porta 636 abilitando l’uso di LDAPS da policy di dominio.

Articolo a cura di Francesco Guiducci | LinkedIn | YouTube

Articoli correlati

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

-

Gli Stati Uniti cambiano opinione sulla...

Gli Stati Uniti cambiano opinione sulla...Gen 08, 2025 0

-

Pubblicato un exploit che sfrutta una...

Pubblicato un exploit che sfrutta una...Gen 03, 2025 0

-

Circola una nuova versione di Qilin,...

Circola una nuova versione di Qilin,...Ott 30, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...