Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

Decine di canali YouTube distribuivano malware tramite video di software piratati

Apr 09, 2024 Marina Londei Attacchi, News, RSS 0

I ricercatori di Proofpoint hanno individuato numerosi canali YouTube che distribuivano malware pubblicizzando il download di videogiochi craccati e piratati.

I video incriminati spiegavano agli utenti come scaricare e installare il gioco, ma i link presenti in descrizione scaricavano in realtà information stealer, tra i quali Vidar, StealC e Lumma Stealer. Molti account che avevano caricato i video sono stati compromessi o acquistati da utenti legittimi, ma ci sono anche casi in cui gli account erano stati creati esclusivamente per distribuire i malware e sono rimasti attivi per poche ore.

Questo metodo di distribuzione dei malware non è nuovo, ma i ricercatori sottolineano che in questo caso gli attaccanti hanno scelto di colpire utenti molto giovani condividendo link per scaricare giochi molto popolari tra i più piccoli, in alcuni casi anche bambini, quindi gruppi di persone che fanno più fatica a identificare contenuti sospetti.

Gli account malevoli hanno insospettito i ricercatori perché gli ultimi video pubblicati erano molto diversi dai precedenti, sia per la lingua usata, che per il contenuto e la descrizione. In alcuni casi gli account erano verificati, ma non pubblicavano video sulla piattaforma da molto tempo.

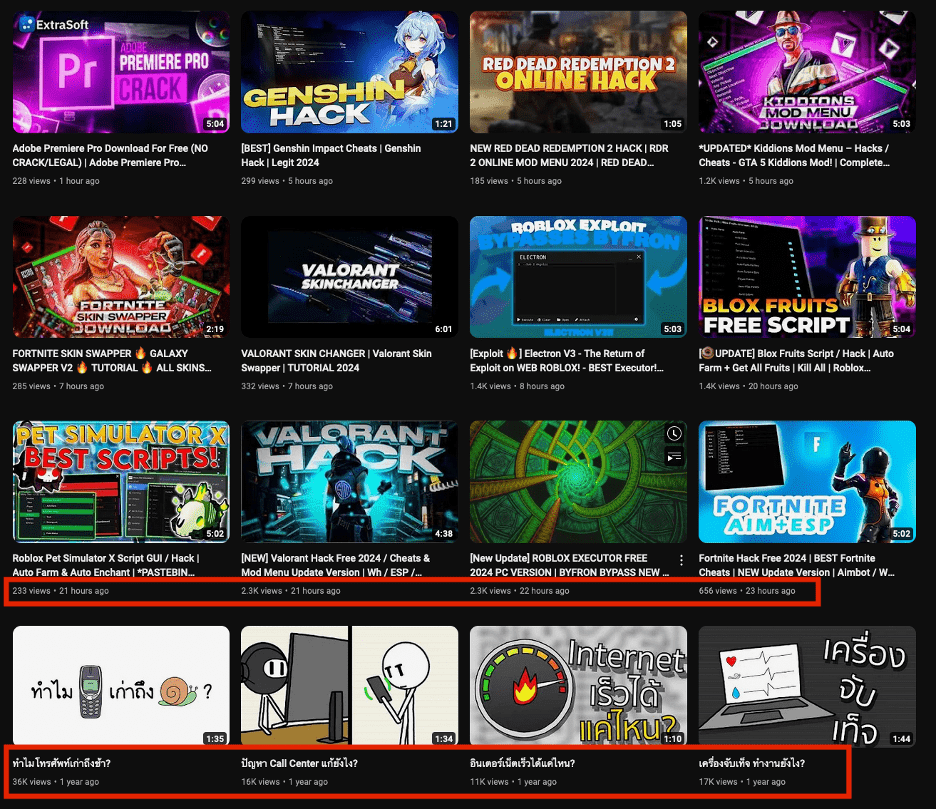

In un caso specifico, la maggior parte dei video dell’account erano stati pubblicati oltre un anno fa ed erano tutti in thailandese, mentre gli ultimi video (12) erano stati caricati tutti nell’arco di 24 ore e si riferivano a crack per videogiochi e software popolari.

Uno dei canali individuati dai ricercatori di Proofpoint. Credits: Proofpoint

Nella descrizione di uno dei video c’era un link MediaFire che portava al download di un archivio .rar con un eseguibile che, una volta eseguito, installava il malware Vidar Stealer. In altri casi i link rimandavano a dei canali Telegram o Discord con le istruzioni per scaricare il presunto gioco.

I video che diffondevano link malevoli hanno in media più di 1.000 visualizzazioni l’uno, anche se i ricercatori ritengono che il numero sia stato aumentato facendo uso di bot.

“Al momento Proofpoint non ha visibilità su come gli account YouTube identificati possano essere stati compromessi e YouTube è stato rapido nel rimuovere gli account segnalati dal team di ricerca” hanno spiegato i ricercatori.

Di recente, lo scorso gennaio, i ricercatori di FortiGuard Labs avevano individuato una campagna simile che sfruttava i video di YouTube per distribuire una variante dello stealer Lumma. Come sempre, per proteggersi da questi attacchi è consigliato non scaricare software e altri contenuti da fonti non ufficiali.

Articoli correlati

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

-

CERT-AGID 22-28 febbraio: nuove...

CERT-AGID 22-28 febbraio: nuove...Mar 03, 2025 0

-

Scoperta GitVenom, campagna che sfrutta...

Scoperta GitVenom, campagna che sfrutta...Feb 26, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...