Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

CyberArk Identity Security Threat Landscape: nel 2024 il 91% delle aziende italiane ha affrontato almeno un attacco ransomware

Giu 17, 2024 Stefano Silvestri Approfondimenti, Attacchi, Hacking, Malware, Minacce, Software, Tecnologia, Vulnerabilità 0

CyberArk, società leader nel campo della sicurezza informatica e specializzata in soluzioni di Identity Security, ha appena divulgato un nuovo report, il CyberArk 2024 Identity Security Threat Landscape.

Per farlo, ha deciso di avviare contestualmente il CyberArk World Impact Tour. L’evento, partito da Nashville lo scorso 22 maggio, sta toccando tutte le città europee e si sposterà in Asia il 25 luglio, con la tappa di Singapore.

Quello delle identità digitali è il tema cardine dell’azienda, che fra i tanti servizi offre la gestione degli accessi privilegiati, volta a ridurre il rischio di login non autorizzati e di abusi interni.

Nel suo portafoglio troviamo prodotti per la protezione delle identità digitali sia umane che macchina, in grado di garantire che solamente utenti e dispositivi autorizzati possano accedere alle risorse aziendali.

Ed è dalle macchine che, secondo CyberArk, oggi arrivano le minacce più grandi. Le loro identità paiono simili a quelle umane ma in realtà sono relative a dispositivi IoT, applicazioni, servizi cloud e sistemi di automazione industriale, come i robot che eseguono operazioni e comunicano con i sistemi di controllo.

L’insieme delle credenziali e degli identificatori digitali utilizzati dalle macchine per autenticarsi, è in costante crescita. Ciò è dovuto sia all’adozione diffusa di strategie multi-cloud, sia al crescente utilizzo di programmi legati all’intelligenza artificiale.

Tuttavia, secondo il CyberArk 2024 Identity Security Threat Landscape, il 63% degli intervistati considera privilegiati solo gli utenti umani. Dal che ne risulta che solamente il 37% ha un comportamento virtuoso.

Il CyberArk 2024 Identity Security Threat Landscape prende poi in esame le principali aziende italiane, e rivela che il 90% di esse ha subito due o più violazioni legate all’identità nell’ultimo anno. Il 91%, inoltre, ha affrontato almeno un attacco ransomware nel corso degli ultimi 12 mesi; l’83%, infine, ha pagato un riscatto per ripristinare i dati.

Sempre secondo l’analisi, le identità di terze parti sono considerate le più rischiose (51%), seguite da quelle macchina (49%) e da quelle dei clienti B2B (44%). Infine, il 39% prevede che le identità cresceranno di 2 volte nei prossimi 12 mesi.

Paolo Lossa, Country Sales Director di CyberArk Italia.

“Le iniziative digitali volte a far progredire le aziende creano inevitabilmente una pletora di identità umane e macchina, molte delle quali con accesso a dati sensibili, a cui devono essere applicati controlli di sicurezza per proteggersi dalle violazioni incentrate sull’identità”, dichiara Matt Cohen, Chief Executive Officer di CyberArk.

“Il report mostra come violazioni di questo tipo abbiano colpito quasi tutte le imprese – spesso più di una volta – e conferma che le soluzioni tradizionali puntuali sono inefficaci per contrastare gli attacchi attuali. Per essere all’avanguardia è necessario un cambio di paradigma, in cui la resilienza sia costruita attorno a un nuovo modello di cybersecurity che metta al centro la sicurezza delle identità”.

A queste parole fanno eco quelle di Paolo Lossa, Country Sales Director di CyberArk Italia: “Come emerso dal nostro report, il 90% delle aziende italiane ha subito due o più violazioni di identità nel corso dell’ultimo anno. È un dato che allarma e che conferma l’esigenza prioritaria per l’Italia di focalizzarsi rapidamente sulla cybersecurity per rafforzare le proprie difese da attacchi IT sempre più sofisticati e pericolosi”.

L’intelligenza di CyberArk CORA AI

In linea con i risultati della ricerca del 2023, il report di quest’anno evidenzia che quasi tutte le aziende (98%) utilizzano l’AI nelle loro iniziative di cybersecurity. Inoltre, la ricerca prevede un aumento del volume e della sofisticazione degli attacchi legati all’identità, poiché grazie all’intelligenza artificiale anche i cybercriminali possono migliorare le loro capacità, inclusa la creazione di malware e phishing.

Curiosamente, nonostante il 90% delle aziende preveda che gli strumenti basati su AI comporteranno rischi informatici nel prossimo anno, oltre il 70% ritiene che i propri dipendenti siano in grado di identificare eventuali deepfake.

Ciò spiega l’integrazione nella CyberArk Identity Security Platform di CyberArk CORA AI, che offre funzionalità basate sull’IA in grado di tradurre una grande quantità di dati sull’identità in insight, permettendo di eseguire azioni complesse attraverso il linguaggio naturale.

CORA AI rileva e segnala anche le anomalie di sicurezza all’interno di AWS Secrets Manager, avvisando gli utenti in caso di accessi insoliti o non conformi che potrebbero indicare una compromissione di identità, accelerando così le indagini e i tempi di risposta.

Supporta inoltre istruzioni in linguaggio naturale, la creazione di safe e l’interrogazione di dati, eseguendo rapidamente i comandi impartiti utilizzando i vari prodotti della CyberArk Identity Security Platform.

Massimo Carlotti, responsabile del team di pre-vendita di CyberArk, ha ricordato la suddivisione del personale tra forza lavoro, IT, sviluppatori e macchine.

Un “safe” è un contenitore sicuro in cui vengono archiviate e gestite in modo protetto le credenziali, i segreti e le altre informazioni sensibili. Le safe sono utilizzate per controllare chi può accedere a quali informazioni e per garantire che solo gli utenti autorizzati possano vedere o utilizzare quei dati.

“Nell’attuale panorama digitale in rapida evoluzione, l’AI è un’arma a doppio taglio: è usata sia dai malintenzionati per superare le barriere di sicurezza, sia dalle aziende lungimiranti per le sue potenti capacità di difesa. Se applicata strategicamente, l’IA diventa una tecnologia trasformativa capace di risolvere i problemi reali dei clienti”, afferma Matt Cohen, CEO di CyberArk.

CORA AI offre anche la gestione degli accessi privilegiati e strumenti completi per il privilegio minimo, elaborando automaticamente i dati raccolti da CyberArk Endpoint Privilege Manager per ridurre i rischi.

Il privilegio minimo è una pratica di sicurezza che prevede di fornire agli utenti solo i permessi strettamente necessari per svolgere le loro attività, riducendo così la superficie d’attacco e minimizzando i rischi di abuso.

Infine, CORA AI risponde alle domande senza necessità di consultare lunghe documentazioni, fornendo spiegazioni e indicazioni chiare e in tempo reale.

CyberArk Identity Security Platform: la sicurezza prima di tutto

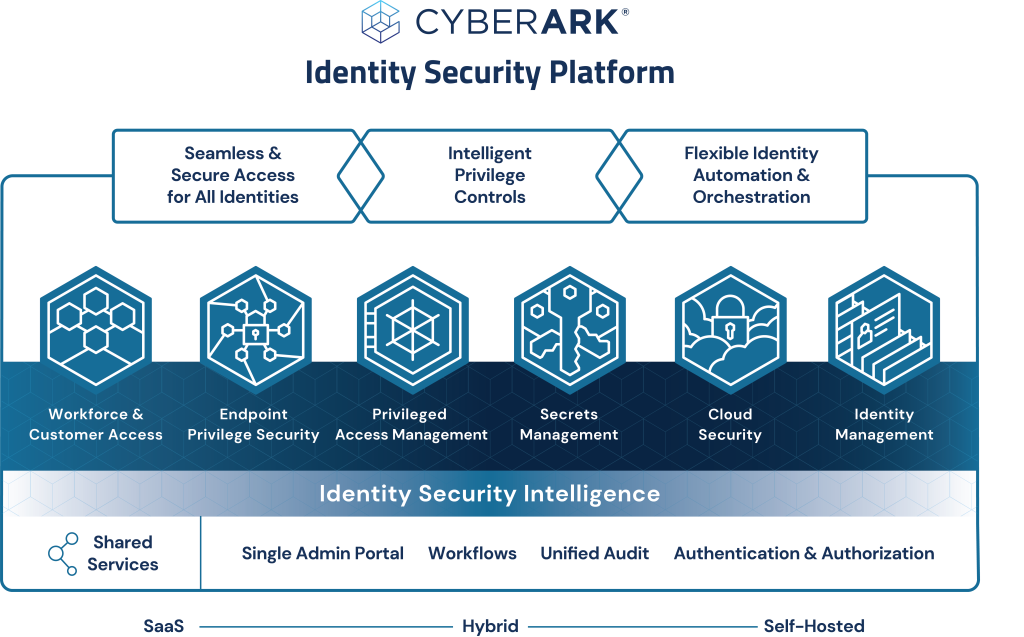

L’intelligenza artificiale di CyberArk mostra il massimo potenziale quando applicata nella CyberArk Identity Security Platform, che permette alle aziende di impostare il livello di controllo desiderato dei privilegi a ogni identità.

I miglioramenti apportati alla piattaforma forniscono nuovi insight di sicurezza che monitorano lo stato di salute e i rischi dell’infrastruttura d’identità, offrendo intelligence, analisi continua e indicazioni per la risoluzione dei problemi. Inoltre, informazioni dettagliate sulle password contribuiscono a impedire attacchi causati da credenziali compromesse.

Le soluzioni per la sicurezza della forza lavoro includono anche miglioramenti a CyberArk Secure Web Sessions, che offre policy di gestione degli accessi dettagliate per consentire o bloccare l’accesso e le azioni eseguite dopo l’autenticazione.

CyberArk Endpoint Privilege Manager introduce un’autenticazione forte end-to-end senza password per l’accesso agli endpoint e il controllo delle applicazioni. Per quanto riguarda gli utenti IT, le nuove funzionalità includono il supporto per l’accesso sicuro e senza privilegi permanenti, con la possibilità di isolare e verificare le sessioni privilegiate.

Miglioramenti ulteriori per la protezione degli utenti IT provengono da CyberArk Privileged Access Manager, con l’integrazione di un nuovo servizio di gestione delle sessioni che consente ai clienti di mantenere il controllo dei propri secret on-premise.

CyberArk Security Platform permette alle aziende di applicare il livello appropriato di controllo dei privilegi a ogni identità.

Inoltre, con CyberArk Secure Browser, gli utenti IT e i fornitori possono avviare l’accesso sicuro alle risorse on-premise e cloud con un solo clic dalla barra laterale del browser.

Per soddisfare le esigenze degli sviluppatori, le aziende possono ora fornire ai team IT, di sviluppo e cloud operation un accesso privilegiato e nativo just-in-time a database come Oracle, Postgres e MongoDB.

Questo approccio aiuta a prevenire che malware e ransomware raggiungano i database, perché limita il tempo e le circostanze in cui le credenziali privilegiate sono attive, riducendo così le opportunità per i cybercriminali di sfruttare eventuali vulnerabilità.

Ulteriori miglioramenti per la protezione degli sviluppatori includono la gestione dell’accesso ai servizi nativi di AWS, Azure e GCP tramite la politica di “zero privilegi permanenti”, impedendo il movimento laterale durante un attacco.

Policy personalizzate consentono agli utenti di connettersi in modo nativo con gli strumenti preferiti, sia tramite interfaccia a riga di comando che console cloud, rimuovendo i diritti al termine della sessione.

Per quanto riguarda le identità macchina, i team di sicurezza cloud hanno ora visibilità sui secret, gestiti e non, negli archivi di Azure, riducendo la dispersione dei repository di credenziali cloud nativi.

Grazie a questa visibilità migliorata, i team di sicurezza possono ridurre la dispersione consolidando e centralizzando la gestione delle credenziali. In questo modo si migliora la sicurezza complessiva e si riducono i rischi associati a credenziali non monitorate o non gestite.

Ulteriori miglioramenti per la protezione delle identità macchina includono CyberArk Secrets Hub, che ora identifica, gestisce centralmente e ruota i secret nei Key Vault di Azure e Google Cloud.

CyberArk Conjur Cloud estende le opzioni di gestione dei secret per i clienti PAM Self-hosted, aggiungendo secret dinamici e a rotazione. L’esperienza utente è migliorata notevolmente grazie all’accesso nativo con un solo clic alle risorse aziendali, con controlli intelligenti dei privilegi a protezione.

Grazie all’integrazione con CyberArk Secure Browser, gli utenti possono aprire sessioni web avviando qualsiasi client connesso, sia SaaS, cloud o applicazioni desktop. Gli amministratori possono configurare l’accesso degli utenti da un’unica schermata, visualizzare tutte le policy della piattaforma e utilizzare CyberArk CORA AI per semplificare le proprie attività.

- cyber sicurezza, CyberArk, CyberArk 2024 Identity Security Threat Landscape, CyberArk World Impact Tour, malware, Phishing

Articoli correlati

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

Attenzione ai convertitori di file...

Attenzione ai convertitori di file...Mar 24, 2025 0

-

Il ransomware Medusa ha colpito oltre...

Il ransomware Medusa ha colpito oltre...Mar 13, 2025 0

-

CERT-AGID 1-7 marzo: bot fasulli,...

CERT-AGID 1-7 marzo: bot fasulli,...Mar 11, 2025 0

Altro in questa categoria

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Mimecast: con l’AI una nuova era per...

Mimecast: con l’AI una nuova era per...Mar 27, 2025 0

-

Penetration testing, una volta ogni...

Penetration testing, una volta ogni...Mar 21, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...