Aggiornamenti recenti Aprile 11th, 2025 3:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Identità non umane: la nuova emergenza per i segreti aziendali

- Shuckworm prende di mira le missioni in Ucraina con device rimovibili

- ToddyCat ha sfruttato un bug di ESET per distribuire il malware TCESB

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

Compare la finestra “Salva con nome”, ma installa il trojan

Dic 22, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Ticno visualizza una falsa finestra di dialogo per il salvataggio di un archivio ZIP. In realtà, però, si avvia l’installazione di un pacchetto di malware.

Per installare un malware sul computer delle loro vittime, i pirati informatici possono usare due strategie: sfruttare una vulnerabilità che gli consenta di avviarne l’esecuzione con privilegi di amministratore o convincerle in qualche modo ad acconsentire all’installazione.

Gli autori del trojan Ticno hanno seguito questa seconda strada, utilizzando uno stratagemma piuttosto originale che “camuffa” la procedura di installazione simulando il semplice salvataggio di un file.

Stando a quanto riportato dalla società di sicurezza Dr.WEB, che lo ha individuato e analizzato, Ticno viene distribuito su macchine già colpite da altro malware, che scaricano e avviano il trojan.

Il malware, prima di passare all’azione, esegue una serie di controlli sul computer per verificare di non trovarsi su una macchina virtuale o in presenza di strumenti di analisi usati normalmente dagli esperti di sicurezza.

A questo scopo esegue per prima cosa una verifica dei processi attivi, controllando poi le impostazioni del sistema per individuare l’ID del prodotto, il nome del computer e dell’utente, il produttore del BIOS e il numero di cartelle all’interno di Programmi.

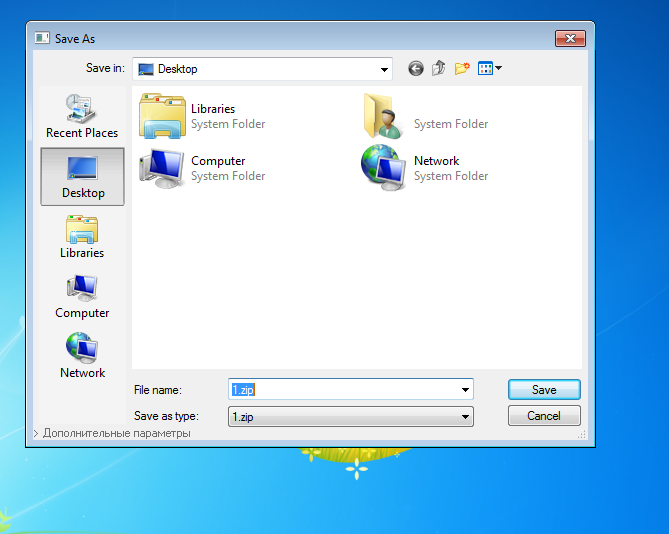

Se il trojan trova qualcosa di sospetto, interrompe qualsiasi attività. Se invece considera il computer “affidabile”, visualizza una finestra di dialogo “Salva con nome” per il salvataggio su disco del file 1.ZIP.

Da dove arriva questo file ZIP? E, soprattutto: che ci fa una scritta in russo in fondo alla finestra?

La finestra è in tutto e per tutto simile a quella che comparirebbe nel corso di una procedura di salvataggio di un file, tranne per un piccolo dettaglio: nell’angolo inferiore sinistro c’è un menu “Impostazioni avanzate” (ma la scritta è in russo) che in una finestra del genere non dovrebbe esserci.

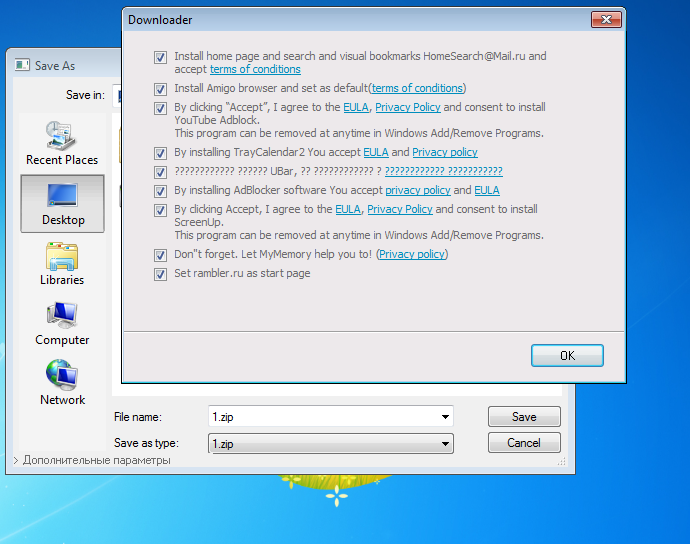

Per svelare l’arcano è sufficiente fare clic sul collegamento: la finestra che si apre contiene le opzioni per l’installazione sul sistema di una serie di programmi. Un clic su “Salva” avvia la procedura.

Basta un clic per avere un’idea precisa di quello che sta per succedere. E non è nulla di piacevole…

Buona parte dei programmi nell’elenco, come Amigo Browser, sono semplici (ma fastidiosi) adware o estensioni di Google Chrome. Insieme a loro, però, sul computer vengono installati anche software più pericolosi.

L’elenco completo comprende Trojan.Ticno.1548; Trojan.BPlug.1590; Trojan.Triosir.718; Trojan.Clickmein.1 e Adware.Plugin.1400.

All’interno dell’applicazione Calendar Tray, inoltre, è inserito Trojan.ChromePatch.1. Si tratta di un adware che infetta il file resources.pak di Google Chrome. In questo modo il malware è in grado di “sopravvivere” alla disinstallazione e può continuare a visualizzare pubblicità indesiderate sul browser anche una volta che l’utente l’ha rimosso.

Articoli correlati

-

In Italia raddoppiano gli attacchi...

In Italia raddoppiano gli attacchi...Dic 02, 2024 0

-

Phishing, breach e trojan bancari:...

Phishing, breach e trojan bancari:...Nov 07, 2024 0

-

Il trojan Necro ha attaccato 11 milioni...

Il trojan Necro ha attaccato 11 milioni...Set 24, 2024 0

-

Un malware Android ha infettato più di...

Un malware Android ha infettato più di...Set 16, 2024 0

Altro in questa categoria

-

Identità non umane: la nuova emergenza...

Identità non umane: la nuova emergenza...Apr 11, 2025 0

-

Shuckworm prende di mira le missioni in...

Shuckworm prende di mira le missioni in...Apr 11, 2025 0

-

ToddyCat ha sfruttato un bug di ESET...

ToddyCat ha sfruttato un bug di ESET...Apr 10, 2025 0

-

Agenti di IA: un’arma potente...

Agenti di IA: un’arma potente...Apr 09, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

Shuckworm prende di mira le missioni in Ucraina con device rimovibili

Agenti di IA: un’arma potente nelle mani del cybercrimine

ChatGPT ha creato un passaporto che supera la verifica dell’identità

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Identità non umane: la nuova emergenza per i segreti...

Identità non umane: la nuova emergenza per i segreti...Apr 11, 2025 0

La gestione delle identità macchina è il punto critico... -

Shuckworm prende di mira le missioni in Ucraina con device...

Shuckworm prende di mira le missioni in Ucraina con device...Apr 11, 2025 0

Gli attacchi di Shuckworm (a.k.a. Gamaredon) non si... -

ToddyCat ha sfruttato un bug di ESET per distribuire il...

ToddyCat ha sfruttato un bug di ESET per distribuire il...Apr 10, 2025 0

I ricercatori di Kaspersky hanno scoperto che ToddyCat, un... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato...