Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

FireEye: nella security conta il fattore umano

Mar 30, 2017 Marco Schiaffino Mercato, News, Prodotto, RSS, Scenario, Tecnologia 0

Dall’Intelligence alla gestione delle controffensive: ecco dove serve l’intervento delle persone nella protezione dei sistemi informatici aziendali.

Dal Machine Learning all’automazione dei processi di identificazione e contrasto delle minacce: il fattore umano è davvero stato eliminato nell’equazione della sicurezza informatica?

Secondo Marco Rottigni di FireEye le cose non funzionano così. “Oggi la gestione della sicurezza informatica è qualcosa di estremamente complesso, che richiede impegno su più fronti. Quello che FireEye ritiene indispensabile è l’intelligence, cioè qualcosa che va ben oltre il semplice concetto di rilevazione della minaccia come veniva inteso qualche tempo fa”.

Un’impostazione che fa leva su un fattore che di solito viene associato naturalmente all’automazione: il fattore tempo.

“Oggi noi abbiamo bisogno di riuscire a reagire a un attacco nel giro di minuti e non di giorni” prosegue Rottigni. “Per farlo dobbiamo essere in grado di inquadrare la minaccia con la maggior precisione possibile”.

Un processo che, secondo FireEye, è possibile solo se si sa esattamente con che cosa si ha a che fare. “A questo scopo FireEye sfrutta un sistema di condivisione delle informazioni che fa leva su alcuni dati non sensibili, cioè quegli indicatori di compromissione che ci permettono di classificare ogni attacco in modo che si possa inquadrarlo nella giusta prospettiva” spiega Rottigni.

L’attività di FireEye è strutturata in tre sezioni ideali: una più tecnica, una di “incident response” e una dedicata all’intelligence.

Proprio questa ha una funzione fondamentale. “Quando otteniamo informazioni riguardanti gli indicatori di compromissione, affidiamo la loro analisi a persone in carne e ossa, che possano valutare il rischio anche sotto un profilo strategico”.

Si tratta, in pratica, di un’analisi che valuta il livello dell’impatto di un attacco anche sulla base del concreto livello di rischio, che consente per esempio di individuare un modus operandi che è comune a una campagna di distribuzione di malware che ha come obiettivo soggetti omogenei.

“Nel momento in cui rileviamo un attacco valutiamo anche fattori non squisitamente tecnici, per esempio quelli relativi al settore delle aziende che possono rientrare tra i bersagli”.

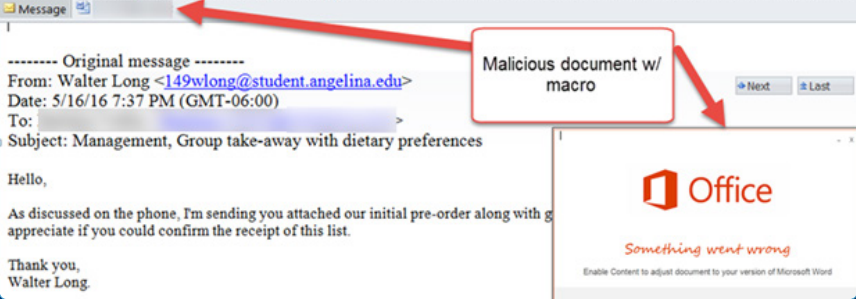

Nel corso del 2016 FireEye ha individuato una crescita esponenziale di attacchi che sfruttano tecniche di ingegneria sociale estremamente avanzate, in cui i cyber-criminali contattano telefonicamente le vittime per “persuaderle” ad aprire gli allegati email. L’attività di intelligence permette di intercettare campagne di questo tipo e di predisporre le contromisure necessarie.

In pratica: se l’attacco prende di mira siti Web di un settore specifico (come quello sanitario) l’utilizzo di queste informazioni permette di orientare le difese sulla specifica strategia di attacco e predisporre le necessarie contromisure.

“Il nostro approccio ci permette di sapere quali sono i segnali a cui dobbiamo guardare per individuare gli attacchi che più probabilmente andranno a colpire in nostri clienti” conclude Rottigni.

Tutte le informazioni sono registrate e indicizzate in modo da consentire agli analisti di condurre investigazioni che gli permettano di gestire in maniera più efficace le minacce attive.

Ma qual è l’efficacia di questo approccio? “Il nostro ultimo report ci dice che il tempo necessario per individuare la presenza di una minaccia a livello aziendale è passata da 465 giorni nel 2015 a 106 giorni nel 2016”.

Il motivo di questo drastico abbattimento delle statistiche? Marco Rottigni non ha dubbi: “Un cambiamento del genere si spiega in un solo modo: con la maggiore attenzione al tema dell’intelligence che molte aziende hanno dimostrato negli ultimi anni”.

Articoli correlati

-

L’APT SideWinder ha attaccato...

L’APT SideWinder ha attaccato...Ago 02, 2024 0

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Gli Stati Uniti mettono in blacklist 6...

Gli Stati Uniti mettono in blacklist 6...Lug 23, 2021 0

-

I pirati stanno sfruttando 3 zero-day...

I pirati stanno sfruttando 3 zero-day...Apr 21, 2021 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...