Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Grave falla nel Kernel Linux: controllare gli aggiornamenti

Apr 14, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

La vulnerabilità è stata corretta senza troppi clamori e consentirebbe l’esecuzione di codice in remoto tramite comunicazioni su protocollo UDP.

Una vulnerabilità di quelle “toste”, che se sfruttata potrebbe consentire di avviare un’esecuzione di codice in remoto attraverso comunicazioni su protocollo UDP.

A scoprirla è stato Eric Dumazet di Google, che ha puntato l’indice contro la funzione recv(). Stando a quanto riportato nella descrizione della vulnerabilità (classificata come CVE-2016-10229) sarebbe possibile provocare un secondo checksum durante la sua esecuzione.

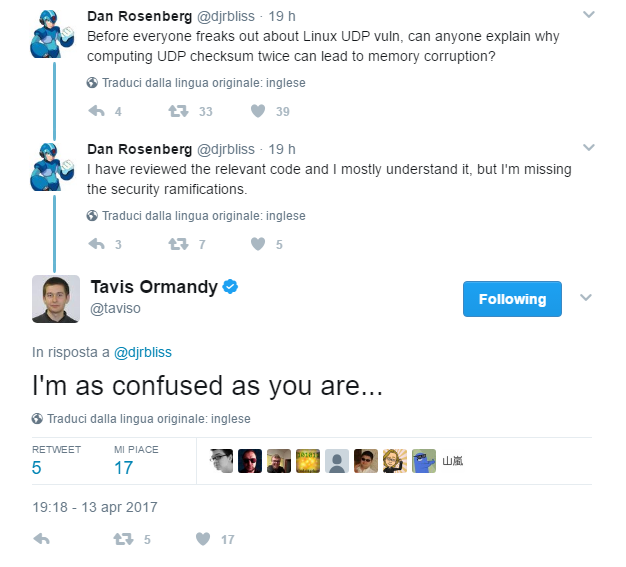

La buona notizia è che, almeno per il momento, non si ha notizia di alcun exploit che sfrutti il bug, il cui funzionamento, tra l’altro, non sarebbe nemmeno particolarmente intuitivo.

Se le conseguenze sulla sicurezza sfuggono a un “mostro sacro” del settore della sicurezza come Tavis Ormandy, possiamo essere relativamente sicuri del fatto che per i pirati non sarà facile sfruttare la falla.

La vulnerabilità, in ogni caso, affligge (quasi) tutti i sistemi Linux basati su Kernel precedente alla versione 4.4, con l’esclusione a quanto pare di quelli sviluppati da Red Hat. Per quanto riguarda Ubuntu e Debian, invece, occorre tenere presente che le distro integrano la versione corretta del Kernel (la 4.5) a partire dalle versioni rilasciate a febbraio.

Quando si parla di Kernel di Linux, però, il discorso non si esaurisce con server e PC: il “cuore” del sistema open source è infatti utilizzato in molti sistemi per dispositivi mobili (per esempio Android) e device di vario genere.

Per quanto riguarda il sistema operativo mobile a marchio Google, i feedback dai produttori sono rassicuranti: gli ultimi aggiornamenti rilasciati comprendono la correzione della falla e, di conseguenza, sono certamente applicati sui Nexus, così come sui dispositivi Samsung e LG.

Il vero problema, però, è rappresentato da quella miriade di dispositivi della “Internet of Things” (IoT) che normalmente sfruttano distribuzioni Linux e che sono molto più facilmente oggetto di attacchi in remoto di questo tipo.

Anche perché l’esperienza insegna che i produttori e gli stessi proprietari dei dispositivi non sono particolarmente sensibili (per usare un eufemismo) al tema della sicurezza e degli aggiornamenti.

Articoli correlati

-

Scoperto KoSpy, un nuovo spyware...

Scoperto KoSpy, un nuovo spyware...Mar 14, 2025 0

-

BadBox è stato smantellato (di nuovo):...

BadBox è stato smantellato (di nuovo):...Mar 07, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...