Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Caratteri stranieri: rischio phishing su Chrome, Firefox e Opera

Apr 18, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Il metodo di conversione dei caratteri usato da alcuni browser consentirebbe di alterare il nome del sito che compare nella barra degli indirizzi.

Ci arriva un’email di avviso che ha come mittente Apple. Facciamo clic sul collegamento al suo interno e veniamo indirizzati a un sito e sulla barra degli indirizzi leggiamo “apple.com”. Tutto bene? No, perché il vero indirizzo del sito è in realtà “xn-80ak6aa92e.com”.

Tutta colpa di Unicode, il sistema di codifica che consente di utilizzare caratteri di varie lingue e il cui uso è stato consentito dall’ICANN per la registrazione di domini Internet.

Per capire la questione, è necessario fare un passo indietro. Internet, in origine, è stata creata negli Stati Uniti e pensata per utilizzare solo i caratteri latini (in sostanza i caratteri ASCII) negli indirizzi Internet. Col tempo, però, ci si è resi conto che questo rappresentava un problema per chi usava lingue diverse.

Si è quindi deciso di consentire anche l’uso di Unicode. Il suo utilizzo nella pratica, però, non è semplicissimo e la questione è stata risolta utilizzando Punycode, un sistema che permette di rappresentare i caratteri Unicode tramite i caratteri ASCII.

L’idea, in pratica, è che il carattere “speciale” sia convertito in una sorta di codice, utilizzato per risolvere l’indirizzo e poi convertito di nuovo dal browser in modo che l’utente lo visualizzi in Unicode, cioè in una maniera che per lui è comprensibile.

Il problema, come si è realizzato dopo poco, è che questo sistema rischia di creare una certa confusione. Nei vari alfabeti, infatti, esistono caratteri che sono graficamente identici, ma corrispondono in realtà a lettere diverse. Il caso del cirillico, che utilizza numerosi caratteri simili a quelli dell’alfabeto latino, è il più evidente.

Il rischio, in definitiva, è che qualcuno sfrutti l’equivoco per mettere in piedi un sito di phishing, che il visitatore non potrebbe distinguere da quello originale nemmeno controllando l’indirizzo. In gergo, questo viene chiamato “attacco omografico”.

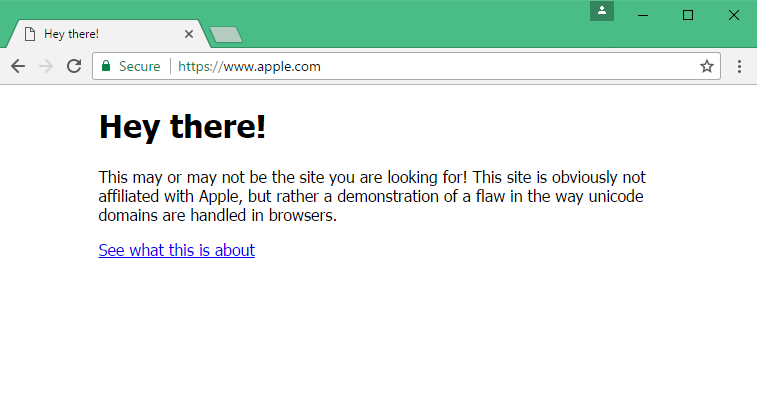

Ecco come appare il sito xn-80ak6aa92e.com visualizzato su Google Chrome.

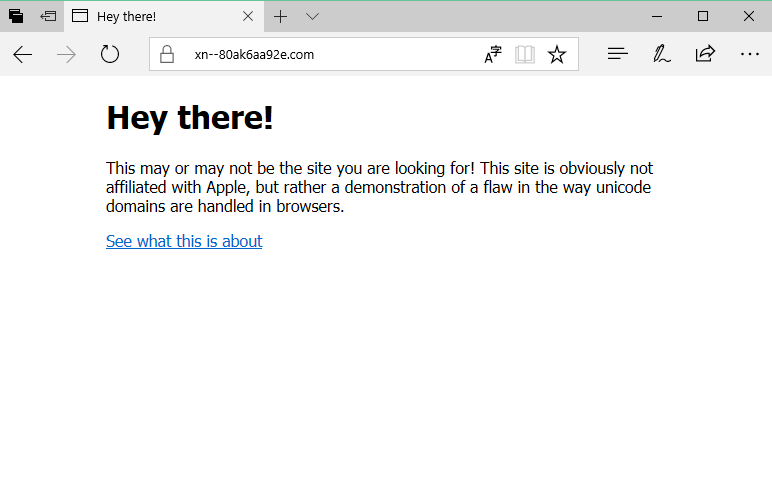

Usando Edge, invece, il codice Punycode non viene convertito e si vede il reale indirizzo.

L’esempio più intuitivo è quello in cui qualcuno dovesse registrare un sito “arrle.com” usando un mix di lettere latine e cirilliche. L’equivalente della nostra “r” in cirillico, infatti, usa il carattere “p”. Nella barra degli indirizzi comparirebbe “apple.com”.

Per evitare il proliferare di siti del genere, gli sviluppatori dei browser hanno adottato alcuni accorgimenti, ma senza arrivare a definire uno standard a cui fare riferimento.

Alcuni browser, infatti, usano metodi piuttosto blandi per impedire ai cyber-criminali di portare questo genere di attacchi. Il più comune è quello di bloccare la conversione in Unicode se l’indirizzo contiene caratteri di lingue diverse, come nell’esempio appena citato.

Il ricercatore cinese Xudong Zheng, però, si è accorto che questo non è sufficiente. È infatti possibile arrivare allo stesso risultato usando una sola lingua, aggirando così i filtri introdotti dai browser. Questo link, per esempio, porta a una pagina che su alcuni browser viene visualizzata come “epic.com”, ma in realtà corrisponde a “xn--e1awd7f.com”.

Non tutti i programmi di navigazione ci cascano, ma tra quelli vulnerabili ci sono dei “pezzi grossi” del settore come Chrome, Firefox e Opera.

Dalle parti di Google si stanno attrezzando e la vulnerabilità verrà eliminata con il rilascio della versione 58 di Chrome.

Per quanto riguarda Firefox, invece, i lavori sono ancora in corso e gli utilizzatori del browser Mozilla possono evitare di finire vittima dell’attacco modificando le impostazioni del browser.

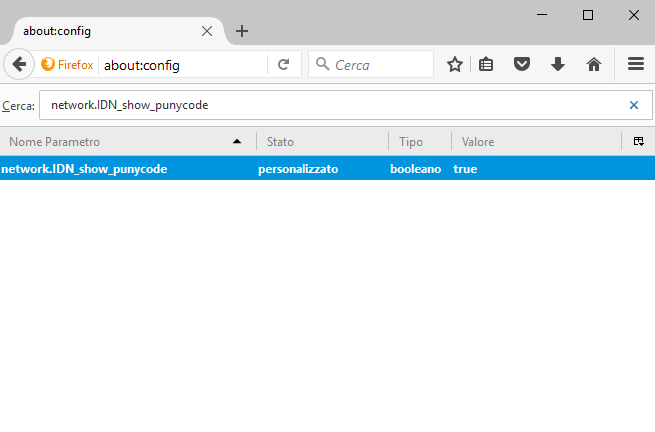

Modificando le impostazioni di Firefox è possibile bloccare la conversione in Unicode.

Per farlo basta digitare il comando “about:config” nella barra degli indirizzi e cercare il valore network.IDN_show_punycode. Impostandolo su “true”, gli indirizzi verranno mostrati in Punycode e non in Unicode, disinnescando il rischio di truffe.

Articoli correlati

-

Scoperti siti web legittimi usati per...

Scoperti siti web legittimi usati per...Giu 18, 2024 0

-

Google risolve una vulnerabilità...

Google risolve una vulnerabilità...Mag 16, 2024 0

-

Google blocca il furto dei cookie...

Google blocca il furto dei cookie...Apr 04, 2024 0

-

Google lavora a una feature Chrome per...

Google lavora a una feature Chrome per...Feb 19, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...