Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Errori nel codice di WannaCry. Molti file si possono recuperare

Giu 01, 2017 Marco Schiaffino In evidenza, Malware, News, RSS 2

A 20 giorni dall’attacco, i ricercatori hanno finito di analizzare il ransomware e hanno scoperto numerosi bug. Kaspersky: “ecco come recuperare i file”.

Alla fine, sembra che WannaCry fosse davvero un ransomware terza categoria e se non avesse sfruttato gli exploit sviluppati dall’NSA per diffondersi, sarebbe stato archiviato come un malware amatoriale.

La conferma arriva da un report pubblicato da Kaspersky, in cui i ricercatori della società di sicurezza con sede a Mosca spiegano di aver trovato parecchie falle nel malware che ha fatto tremare il mondo.

Come la maggior parte dei ransomware, WannaCry utilizza una procedura in più passaggi per crittografare i file e prenderli così “in ostaggio” per ricattare la vittima. Nel dettaglio, il malware crea per prima cosa una copia crittografata dei dati e, solo in seguito, cancella i file originali per fare in modo che non possano essere recuperati.

L’eliminazione definitiva di un file dal disco fisso di un computer, però, non è una cosa semplicissima. Quando si cancella un file, anche una volta eliminato dal cestino, i dati rimangono infatti sul disco fisso fino a quando lo spazio in cui sono memorizzati non viene utilizzato per salvare altre informazioni.

Per recuperarli è possibile ricorrere all’intervento di professionisti, ma si può anche usare un software di data recovery. Su Internet ce ne sono numerosi che possono essere anche scaricati gratuitamente.

I software di recupero dei dati permettono di “pescare” i file anche se sono stati cancellati. L’importante è che i dati originali non siano stati sovrascritti.

Per evitare che le vittime possano recuperare in questo modo i loro documenti, i ransomware utilizzano solitamente delle tecniche particolari, che prevedono la modifica dei file prima di cancellarli.

Anche WannaCry utilizza un sistema del genere, ma a quanto pare funziona maluccio. I ricercatori Kaspersky, in particolare, hanno individuato alcuni bug che impediscono al ransomware di cancellare efficacemente i file originali dopo averne creato la copia crittografata.

Se i file in questione si trovano sul disco di sistema (di solito C:) WannaCry agisce in maniera diversa a seconda della cartella in cui sono memorizzati. Nel caso delle cartelle che i cyber-criminali considerano più importanti (Documenti e Desktop) tutto funziona come i pirati informatici si aspettavano: i file vengono sovrascritti con dati casuali e poi cancellati.

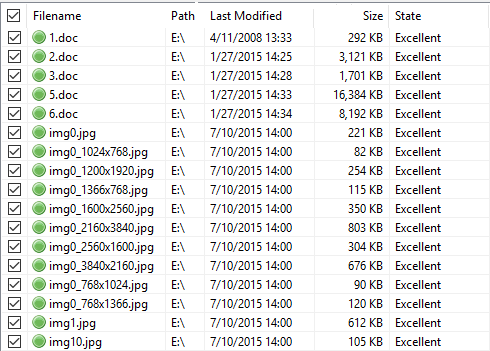

Quelli nelle altre cartelle, invece, vengono spostati in una directory creata dal malware chiamata %TEMP%\%d.WNCRYT (in cui % è un valore numerico casuale) e poi cancellati normalmente. Questo significa che ci sono buone probabilità di recuperarli con un software di data recovery.

Un discorso simile vale per i dati che si trovano su altre partizioni o altri dischi, che non vengono cancellati in maniera definitiva e possono essere recuperati.

Il problema è capire da dove: nel caso di dischi non di sistema, infatti, il ransomware crea una cartella $RECYCLE (il classico “cestino”) in modo che appaia come cartella nascosta. A causa di un problema nella sincronizzazione delle operazioni di WannaCry, però, spesso i file non vengono nemmeno spostati.

Un discorso a parte vale invece per i file che sono stati impostati per essere aperti solo in lettura. In questo caso, infatti, WannaCry non li cancella nemmeno, ma ne modifica le proprietà per fare in modo che siano invisibili. Modificando le impostazioni di Windows per visualizzare normalmente file e cartelle nascosti, quindi, è possibile recuperarli.

Articoli correlati

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

-

Kaspersky ha collaborato a Synergia II,...

Kaspersky ha collaborato a Synergia II,...Nov 11, 2024 0

-

Il machine learning di Kaspersky...

Il machine learning di Kaspersky...Ott 02, 2024 0

-

I vertici aziendali non sono del tutto...

I vertici aziendali non sono del tutto...Set 30, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

2 thoughts on “Errori nel codice di WannaCry. Molti file si possono recuperare”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

http://delphityphon.blogspot.it/2017/05/anti-ransomware.html

Cool!