Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

CIA Leaks: con Pandemic gli 007 infettano un’intera rete

Giu 05, 2017 Marco Schiaffino Leaks, Malware, News, RSS 0

Nuove rivelazioni di WikiLeaks. Gli agenti segreti “avvelenano” i server all’interno delle reti locali per modificare i software che vengono installati sui singoli PC.

Nuovo capitolo nei CIA Leaks e, questa volta, il sito di Julian Assange mette a nudo uno dei sistemi utilizzati dalla Central Security Agency per colpire in maniera sistematica i computer collegati all’interno di una rete locale.

L’impianto che permette di infettare un’intera infrastruttura si chiama (e il nome è azzeccato) Pandemic. Si tratta di un software pensato per essere installato sui server centrali che vengono usati per distribuire programmi e applicazioni alle altre macchine collegate alla rete locale.

Pandemic, una volta installato, consente in pratica di modificare tutti i software che vengono scaricati o installati in remoto tramite il server in modo che contengano un trojan. La modifica avviene “on the fly” in modo che i file di installazione presenti sul server risultino innocui.

In questo modo, gli 007 statunitensi sono in grado di compromettere tutti i PC della rete locale senza dover portare un attacco per ognuno di essi, esattamente come sarebbe possibile avvelenare un intero villaggio colpendo la sorgente d’acqua.

Stando alla documentazione pubblicata da WikiLeaks, l’impianto richiederebbe 10-15 secondi per la sua installazione e sarebbe in grado di modificare fino a 20 file d’installazione presenti sul server.

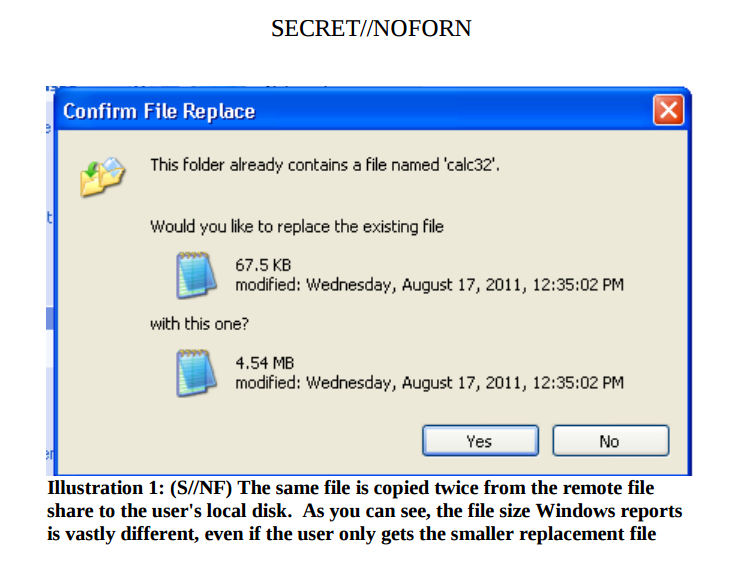

Il manuale d’uso di Pandemic ne evidenzia anche i limiti. In particolare nel caso in cui un utente scarichi dal server un eseguibile che è già presente sul computer. In quel caso, infatti, Windows visualizza una finestra di dialogo in cui vengono mostrate le dimensioni dei due file che, a causa delle modifiche, non combaciano.

Nel caso in cui un file venga scaricato in una cartella in cui è presente un installer con lo stesso nome, la finestra di dialogo di Windows può mettere in guardia la vittima del fatto che c’è qualcosa che non va

Nulla di tutto questo, però, succede quando l’utente avvia l’installazione direttamente dalla directory condivisa sul server. In questo caso, infatti, non c’è alcun modo di notare differenze tra la versione originale e quella “modificata” da Pandemic.

Articoli correlati

-

Un piccolo glitch di X ha messo in...

Un piccolo glitch di X ha messo in...Ott 19, 2023 0

-

Qihoo 360 accusa gli USA di cyber...

Qihoo 360 accusa gli USA di cyber...Mar 28, 2022 0

-

Finti agenti della CIA ricattano le...

Finti agenti della CIA ricattano le...Giu 14, 2020 0

-

Operation Rubicon: come USA e Germania...

Operation Rubicon: come USA e Germania...Feb 12, 2020 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...