Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Il malware è solo in memoria e l’antivirus non lo rileva

Giu 15, 2017 Marco Schiaffino Attacco non convenzionale, Malware, Minacce, News, RSS 1

Per il momento i pirati hanno preso di mira numerosi ristoranti negli Stati Uniti, ma la strategia di attacco potrebbe presto essere utilizzata contro altri obiettivi.

Nessun file copiato sul disco fisso e una tecnica di attacco che sfrutta PowerShell per aggirare i controlli dei software di sicurezza. Sono questi gli ingredienti che hanno fatto scattare l’allarme rosso dei ricercatori nei confronti di un gruppo di cyber-criminali chiamati FIN7.

A spiegare nel dettaglio le modalità di attacco usate dal gruppo, che i ricercatori considerano collegato ai pirati di Carbanak, è la società di sicurezza Morphisec, che ha analizzato i malware utilizzati da FIN7.

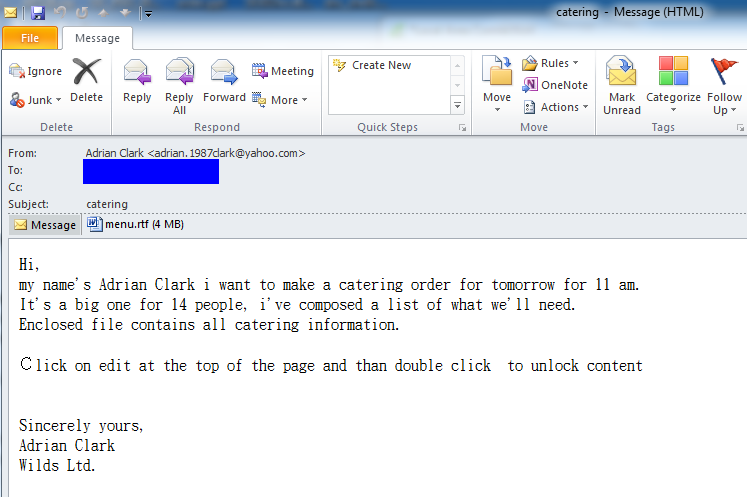

Il vettore di attacco è un documento Word, che viene inviato con un’email di phishing confezionata in maniera estremamente credibile. Stando a quanto riportano i ricercatori, che hanno sottoposto all’analisi su VirusTotal il file Word usato per l’attacco, per lo meno fino allo scorso 6 giugno il file veniva considerato innocuo da tutti e 56 gli antivirus utilizzati per la scansione.

Peccato che il file sia tutt’altro che inoffensivo. Al suo interno c’è infatti un oggetto OLE che avvia l’esecuzione di un codice JavaScript. L’unico indizio per la vittima è la richiesta di disattivare la visualizzazione protetta che Office imposta automaticamente per tutti i file che arrivano in allegato a un messaggio di posta elettronica.

Visto però che il documento in questione arriva come parte integrante di una proposta di lavoro, è molto probabile che il destinatario finisca per acconsentire alla richiesta e permetta così l’esecuzione del codice.

Potenza dell’ingegneria sociale: come può un ristoratore rinunciare a leggere un documento allegato a un messaggio che propone l’acquisto di un servizio di catering per il mattino dopo?

A questo punto parte l’attacco, che prevede la scrittura su disco di ulteriore codice JabaScript, ma nascosto all’interno di un file TXT. La sua esecuzione viene ritardata di un minuto attraverso la pianificazione di un Windows Task, in modo da non nascondere il collegamento tra le due operazioni e aggirare così i controlli comportamentali evitando che l’antivirus si “accorga” che sta succedendo qualcosa di strano.

Il resto dell’attacco viene portato attraverso codice residente esclusivamente in memoria, utilizzando le query DNS come strumento per generare script PowerShell che vengono offuscati in modo da nasconderne la natura.

Si tratta di strumenti (come Meterpreter) normalmente utilizzati nei test di sicurezza che permettono di controllare il computer senza installare alcun programma o lasciare tracce sul disco fisso.

Nel loro report, i ricercatori di Morphisec spiegano che il codice usato dai pirati utilizza tecniche di offuscamento estremamente efficaci, come quella di eliminare il prefisso MZ in alcune parti dello shellcode, in modo che la DLL caricata in memoria sfugga ai controlli degli antivirus.

Per verificare l’efficacia della tecnica usata dai pirati, gli analisti di Morphisec hanno provato a estrarre la DLL in questione prima che fosse modificata e l’hanno sottoposta a un controllo su VirusTotal. La maggior parte degli antivirus la identifica (correttamente) come un CobaltStrike Meterpreter. Una volta modificata, però, la DLL non fa scattare alcun “campanello di allarme” e può sostanzialmente agire indisturbata.

L’obiettivo del gruppo FIN7, esattamente come quello del gruppo Carbanak, è quello di mettere le mani su dati e informazioni che gli consentano di guadagnare denaro e gli strumenti che usano gli permettono di farlo con estrema efficacia.

Secondo i ricercatori che hanno studiato il malware, una volta infettato il computer hanno infatti la possibilità di sottrarre tutto ciò che gli serve e anche di eseguire “movimenti laterali” che gli consentono di raggiungere altre macchine all’interno della rete per ottenere ciò che vogliono.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

One thought on “Il malware è solo in memoria e l’antivirus non lo rileva”