Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

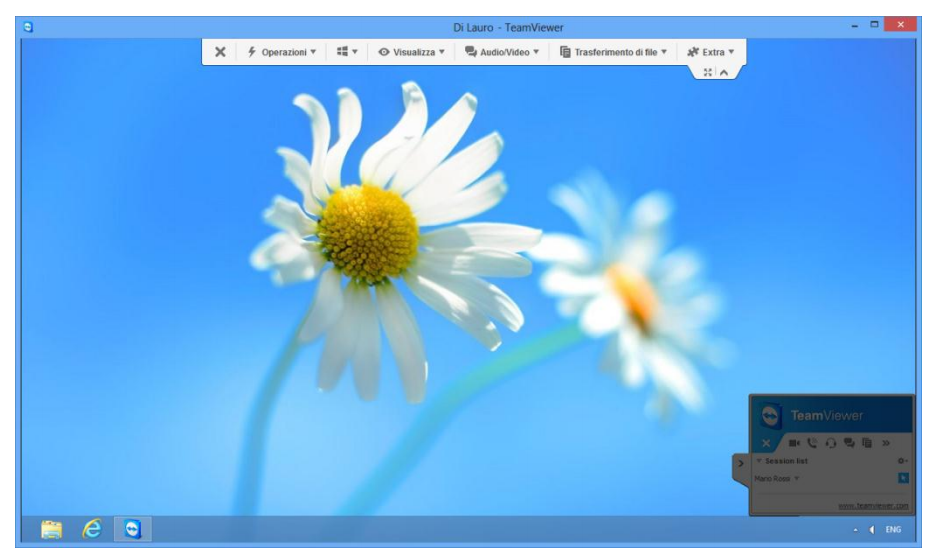

E se qualcuno ti rubasse il controllo del PC con TeamViewer?

Dic 06, 2017 Marco Schiaffino News, Vulnerabilità 0

Il software di condivisione ha una brutta falla di sicurezza. Gli esperti: “possibile prendere il controllo anche senza permesso”.

Il bug è già stato corretto nella versione di TeamViewer per Windows, ma il problema rimane (almeno per ora) in quelle per Linux e macOS, sulle quali gli sviluppatori sono già al lavoro.

La vulnerabilità, segnalata su Reddit ed esposta nei dettagli su GitHub da un utente registrato con il nome di gellin, sembra uscita da un film di serie B sugli hacker. Si tratta in pratica, di una tecnica che consente di prendere il controllo di un computer altrui aggirandola richiesta di permesso di TeamViewer.

Il trucchetto si può mettere in atto grazie all’Injection di una DLL in C++ che è in grado di modificare i permessi di TeamViewer. La DLL deve essere iniettata nel processo di TeamViewer che “gira” sul computer di chi porta l’attacco e quindi l’operazione non richiede alcun particolare sforzo.

Risultato: chi sta interpretando il ruolo di server nel collegamento è in grado di accedere a una serie di comandi aggiuntivi (tra cui Cambio di ruolo con l’interlocutore) che di solito sono accessibili solo una volta eseguita l’autenticazione per il controllo remoto.

La falla di sicurezza rischia che per qualcuno un’esperienza di condivisione dello schermo si tramuti in un incubo.

Nel caso in cui ci si trovi dal lato client, l’uso della DLL in questione permette di acquisire il controllo del mouse dell’interlocutore indipendentemente dalla situazione in cui ci si trova.

Ma qual è l’effettiva pericolosità di questa falla? Dipende molto dalle condizioni in cui viene sfruttata. Per portare l’attacco è necessario che entrambi gli utenti siano autenticati e sia in corso una sessione di TeamViewer.

È evidente, quindi, che se la vittima si rende conto di quello che sta succedendo può bloccare l’attacco spegnendo manualmente il computer. Le cose cambiano se non si trova davanti al monitor, ma questo presuppone che tra pirata e vittima ci sia un rapporto di fiducia tale da poter arrivare a una situazione simile.

Considerata l’inventiva dei cyber-criminali e la potenza delle tecniche di ingegneria sociale, nulla può essere escluso a priori.

AGGIORNAMENTO

Teamviewer ci ha inviato una nota ufficiale sulla vicenda, che pubblichiamo di seguito. Abbiamo chiesto espressamente se adesso le versioni Mac e Linux siano state liberate dal bug ricevendo risposta affermativa.

Il team di ingegneri di TeamViewer, a poche ore dalla segnalazione della vulnerabilità delle DLL in C++, ha rilasciato l’aggiornamento per risolvere la vulnerabilità che era stata segnalata su GitHub per quanto riguarda il processo di autorizzazioni di TeamViewer. In due diverse simulazioni, gli hacker potevano ottenere il controllo del mouse o scambiare i ruoli per avere il controllo

del sistema. Tuttavia, la potenziale minaccia rimaneva comunque limitata in quanto per poter mettere in atto questa pratica, era necessaria la creazione di una connessione autorizzata prima di poter procedere. Gli hacker non avrebbero potuto coinvolgere a caso una delle qualsiasi installazioni di TeamViewer, inoltre, gli utenti hanno sempre la possibilità di interrompere una sessione di TeamViewer in qualsiasi momento.

TeamViewer invita caldamente tutti gli utenti ad aggiornare la propria installazione con la versione più recente del software.

Articoli correlati

-

TeamViewer conferma: spie russe hanno...

TeamViewer conferma: spie russe hanno...Giu 29, 2024 0

-

Intel rilascia patch per decine di...

Intel rilascia patch per decine di...Feb 16, 2023 0

-

Guilty Gear Strive colpito dagli...

Guilty Gear Strive colpito dagli...Gen 12, 2023 0

-

Zeppelin: file decifrati grazie a una...

Zeppelin: file decifrati grazie a una...Nov 21, 2022 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...