Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Violano un router configurato male e trovano piani militari segreti

Lug 11, 2018 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 0

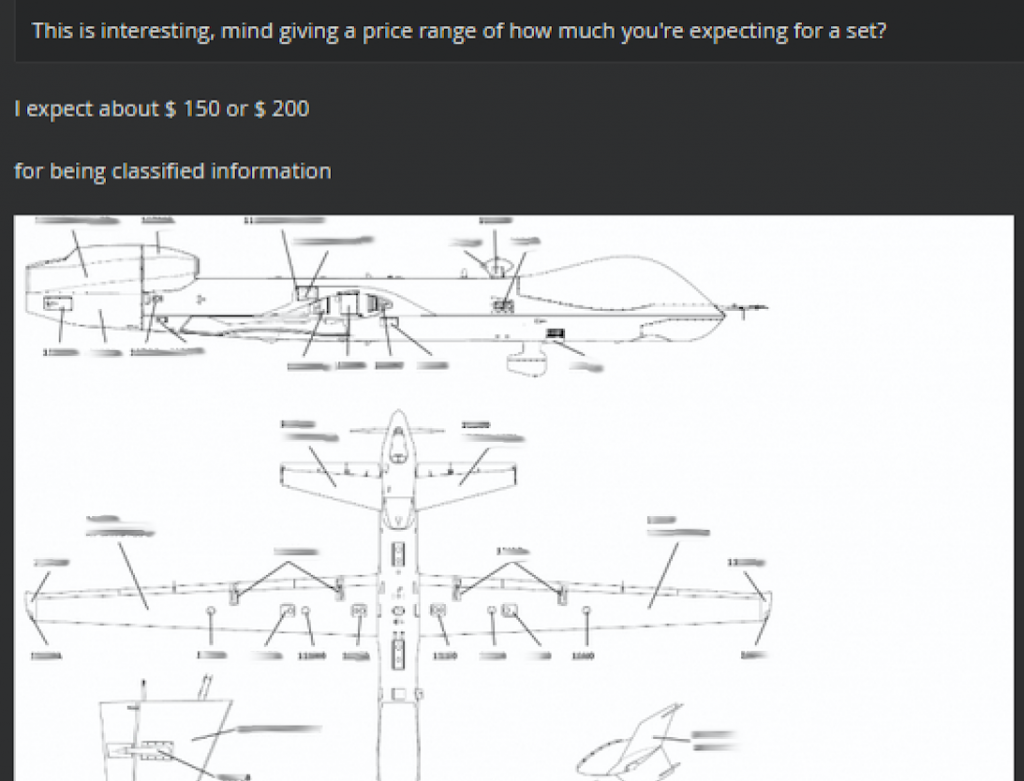

Gli hacker stanno vendendo (a un prezzo ridicolo) tutti i documenti sul Dark Web. Ci sono anche i manuali con dettagli tecnici dei droni MQ-9 Reaper.

Manuali di manutenzione dei droni MQ-9 Reaper e documentazione sui carri armati M1 Abrams, oltre ad altri documenti che contengono manuali di addestramento sull’uso di ordigni improvvisati (improvised explosive device o IED) e tattiche militari.

È questo il bottino che un gruppo di pirati informatici si è trovato tra le mani dopo aver violato un router che i militari avevano configurato in maniera decisamente inappropriata.

Come riporta il blog della società di sicurezza Recorded Future, gli hacker erano a caccia di possibili vittime e hanno utilizzato Shodan per individuarle. Il bersaglio predefinito erano i router Netgear con il servizio FTP attivo.

Motivo? Quando si attiva l’FTP sui dispositivi Netgear, il software di controllo imposta automaticamente delle credenziali di default (username: admin, password: password) che a partire dal 2016, quando cioè un ricercatore ha segnalato il problema, l’azienda suggerisce di cambiare immediatamente.

Dettagli tecnici di una delle armi più avanzate attualmente in circolazione al prezzo di 200 dollari. Come resistere?

Siccome però gli amministratori IT distratti sono una specie che non rischia di certo l’estinzione, i pirati informatici in questione hanno pensato bene che da qualche parte ci potessero essere dei router per i quali non era stata cambiata la configurazione.

Avevano ragione, ma nessuno si aspettava che alla categoria appartenessero anche i responsabili IT della Air Force Base di Creech, in Nevada, sui cui sistemi erano memorizzati documenti segreti di ogni genere.

Risultato: i documenti top-secret conservati nei sistemi della base militare ora sono in vendita su Internet per 150-200 dollari. Tra questi, come accennato, vari manuali di manutenzione dei droni MQ-9 Reaper, considerati uno dei velivoli più avanzati attualmente utilizzati dalle forze militari statunitensi.

L’errore è di quelli clamorosi, tanto più se si considera che non stiamo parlando del classico dispositivo vulnerabile a causa di un errore del produttore. Per lasciare via libera a un’intrusione attraverso FTP, è necessario impegnarsi parecchio.

La funzione è infatti disabilitata come impostazione predefinita e, per attivarla, è necessario mettere mano alle impostazioni del router Netgear configurando tutti i parametri del servizio FTP. Tra questi ci sono anche le credenziali di autenticazione, che il dispositivo imposta di default.

Come è indicato chiaramente anche nella pagina di assistenza sul sito del produttore, chiunque sano di mente spenderebbe 10 secondi per modificarle. A quanto pare non è stato il caso dei militari USA, che in pratica hanno lasciato libero accesso a chiunque per una dimenticanza davvero incredibile.

Articoli correlati

-

La quasi totalità degli attacchi a...

La quasi totalità degli attacchi a...Lug 09, 2024 0

-

Droni dirottabili per vulnerabilità...

Droni dirottabili per vulnerabilità...Lug 13, 2022 0

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...