Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

Attacco hacker al patronato INAS-CISL. Online i dati di 37.500 utenti

Set 07, 2018 Marco Schiaffino Attacchi, Gestione dati, Hacking, In evidenza, Intrusione, Leaks, News, RSS 1

L’attacco è stato portato dal gruppo LulzSecITA. Sul Web sono stati pubblicati i dati personali, le email, i numeri di cellulare e le password del sito.

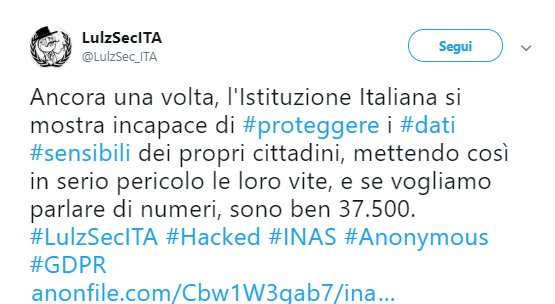

Un attacco nei confronti del sito Web del patronato INAS-CISL ha portato al furto (e alla pubblicazione) dei dati personali di 37.500 persone, tra cui numerosi impiegati di ministeri e agenti della Polizia di Stato. A rivendicarlo su Twitter è il gruppo LulzSecITA, che nel tweet ha inserito anche il link per scaricare il database.

Il gruppo, affiliato ad Anonymous Italia, aveva fatto parlare di sé in altre occasioni. La più clamorosa lo scorso febbraio, quando ha sottratto e pubblicato il contenuto di alcuni server della Lega Nord, comprese alcune email personali di Matteo Salvini.

Questa volta, però, la strategia degli hacktivist è piuttosto difficile da capire. Nel loro tweet giustificano l’attacco come una sorta di “azione dimostrativa contro il potere”, simile a quella che li ha spinti a prendere di mira il Ministero della Salute lo scorso luglio.

Peccato che INAS, nonostante il nome (Istituto Nazionale Assistenza Sociale) non sia un’istituzione legata al governo, ma il servizio di patronato che fa riferimento al sindacato CISL. Insomma: se l’idea era quella di prendersela con il potere costituito, a questo giro i membri di LulzSecITA hanno preso un discreto abbaglio.

Peccato che INAS, nonostante il nome (Istituto Nazionale Assistenza Sociale) non sia un’istituzione legata al governo, ma il servizio di patronato che fa riferimento al sindacato CISL. Insomma: se l’idea era quella di prendersela con il potere costituito, a questo giro i membri di LulzSecITA hanno preso un discreto abbaglio.

Tanto più che il leak è di quelli che possono provocare grossi problemi. I dati pubblicati contengono nome e cognome degli iscritti al patronato, informazioni sulla loro posizione lavorativa, email, password dell’account e numero di cellulare.

A farne le spese saranno in primo luogo gli utenti, che da questo momento possiamo considerare a rischio hacking su qualsiasi servizio. Vista l’abitudine (deprecabile, ma ancora molto diffusa) di utilizzare la stessa password per più servizi, è infatti probabile che molti di loro pagheranno cara la bravata dei LulzSec.

E i problemi potrebbero essere anche più gravi per alcuni di loro. Tra i nominativi, infatti, ce ne sono parecchi che fanno riferimento a indirizzi email del Ministero di Giustizia, del Ministero dell’Interno e anche della Polizia di Stato.

Dalle parti di INAS, nel frattempo, sembrano non essersi accorti di nulla, ma è difficile che possano ignorare la vicenda per molto tempo. Guardando il materiale pubblicato dai LulzSecITA, infatti è lecito pensare che tutti i dati fossero conservati in chiaro, senza alcuna forma di crittografia o salt. Insomma: in chiara violazione di quanto prescritto dal nuovo regolamento GDPR.

Resta da verificare se questi siano gli unici dati a cui gli hacker hanno avuto accesso. Trattandosi di un servizio di patronato, infatti, è probabile che sui server di INAS ci siano anche altri documenti sensibili, come le dichiarazioni dei redditi.

Non solo: considerati tutti i meccanismi di detrazione previsti dal sistema fiscale italiano, è possibile che sui sistemi di INAS ci possano essere anche documenti medici o di altra natura. Una potenziale apocalisse della privacy.

***AGGIORNAMENTO

L’INAS ci ha inviato una nota, che riportiamo di seguito, per chiarire i dubbi che abbiamo espresso in fondo all’articolo:

In relazione all’articolo da voi pubblicato ieri sull’hackeraggio al sito www.inas.it, ci preme precisare che – a differenza di quanto da voi ipotizzato – gli utenti dell’Inas Cisl ricevono assistenza previdenziale esclusivamente nelle nostre sedi e che i loro dati non sono registrati sul database del nostro sito web.

Ci preme inoltre sottolineare che il nostro sito riporta in evidenza un avviso per gli utenti in merito al problema creato al sistema.

Per una informazione corretta vi chiediamo cortesemente, pertanto, di rettificare il contenuto dell’articolo eliminando le inesattezze, per evitare la diffusione di notizie errate in una fase in cui stiamo lavorando per tutelare i nostri utenti dopo l’accaduto, in merito al quale sono state avviate tutte le procedure di verifica necessarie.

Articoli correlati

-

Zerodium spinge sugli exploit per...

Zerodium spinge sugli exploit per...Gen 28, 2022 0

-

Corretta una falla di Linux presente da...

Corretta una falla di Linux presente da...Gen 27, 2022 0

-

Ora Trickbot adotta una tecnica...

Ora Trickbot adotta una tecnica...Gen 26, 2022 0

-

Bug in Control Web Panel per Linux:...

Bug in Control Web Panel per Linux:...Gen 25, 2022 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

One thought on “Attacco hacker al patronato INAS-CISL. Online i dati di 37.500 utenti”

Lascia un commento

Devi essere connesso per inviare un commento.

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...

Non vorrei fare il puntualizzante ma la legge sulla privacy prevede la crittografia di dati sensibili, non dati personali… quindi tecnicamente i dati erano conservati secondo la normativa… altra questione è quella della password… dove c’è ancora un acceso dibattito.. dove effettivamente la buona norma prevederebbe la codifica.. ma potrebbe anche essere stata decodificata dagli attivisti….