Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Su Internet compare un database con 1,1 miliardi di credenziali rubate

Gen 18, 2019 Marco Schiaffino Hacking, In evidenza, Leaks, News, RSS 1

Si chiama Collection#1 e contiene email e password raccolte da vari attacchi. I più vecchi risalgono al 2008, ma molti sono nuovi di zecca.

Se qualcuno aveva ancora dei dubbi sulle dimensioni del fenomeno della pirateria informatica, di fronte a Collection#1 dovrà definitivamente ricredersi.

Il database individuato su Internet è una sorta di Disneyland per pirati informatici e contiene una raccolta con 773 milioni di email e relative password a disposizione di chiunque abbia interesse a utilizzarle.

A rintracciare Collection#1 è stato il solito Troy Hunt, fondatore di Have I Been Pwned (HIBP), il sito internet che raccoglie tutti i leak di credenziali e permette di controllare se il proprio account ha mai subito violazioni.

Nel dettaglio, il database contiene 1.160.253.228 combinazioni uniche di email e password, mentre le email uniche nel database sono 772.904.991. Questo significa che alcune email compaiono più volte nel database associate a password diverse.

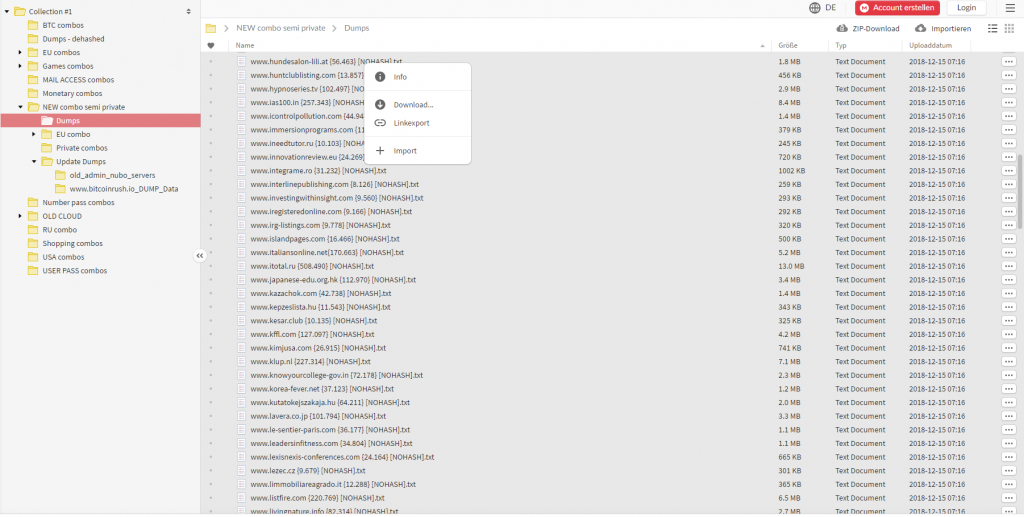

Il database, composto da più di 12.000 file per 87 GB di dimensioni, era conservato su MEGA, il popolare servizio di archiviazione e condivisione online creato da Kim Dotcom. Il collegamento al database era comparso in un noto forum frequentato da hacker, con tanto di un’immagine a corredo.

Secondo Hunt, le credenziali provengono da migliaia di leak (alcuni anche di 10 anni fa) e sono state inserite tutte in un unico database per consentire ai cyber-criminali di condurre campagne massicce con il minimo sforzo.

Il tema, naturalmente, è quello del credential stuffing, la tecnica usata dai pirati informatici che utilizzano password rubate da servizi Internet provando a usarle per violare altri servizi dello stesso utente, contando sul fatto che abbia usato la stessa password.

L’attacco, come ci è capitato di sottolineare anche il altre occasioni, è terribilmente efficace a causa della pessima abitudine di utilizzare la stessa password per più servizi.

Non solo: i dati come quelli contenuti in Collection#1 vengono utilizzati anche per rendere più efficaci gli attacchi di brute forcing.

In particolare i pirati informatici possono usare le password acquisite in questo modo per “istruire” il software di brute forcing in modo che utilizzi tutte le possibili varianti della password in questione per cercare di individuare quella nuova.

Come comportarsi adesso? Tutti i dati verranno inseriti ovviamente nel database di HIBP e chiunque potrà sapere se uno dei suoi account risulta nell’elenco consultando il sito di Hunt.

Chi vuole tutelarsi anche per il futuro, poi, può usare o iscriversi a Firefox Monitor, un servizio lanciato qualche mese fa da Mozilla in collaborazione proprio con HIBP e che permette di ricevere un avviso nel caso in cui il proprio indirizzo email venga individuato all’interno di uno di questi database.

Articoli correlati

-

Robot aspirapolvere hackerati insultano...

Robot aspirapolvere hackerati insultano...Ott 22, 2024 0

-

Okta rileva un importante aumento di...

Okta rileva un importante aumento di...Apr 30, 2024 0

-

Gli attacchi dei bot malevoli diventano...

Gli attacchi dei bot malevoli diventano...Nov 08, 2023 0

-

Minacce bot: attacchi in aumento del...

Minacce bot: attacchi in aumento del...Apr 27, 2023 0

Altro in questa categoria

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

One thought on “Su Internet compare un database con 1,1 miliardi di credenziali rubate”

Leave a Reply Annulla risposta

Devi essere connesso per inviare un commento.

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...

Come si fa per scaricare l’archivio?