Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Battaglia tra due gruppi hacker: è strage di server sul cloud

Mag 10, 2019 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, RSS, Scenario 0

Le due gang di cyber-criminali si stanno facendo la guerra prendendo di mira i server vulnerabili per installare i loro crypto-miner ed eliminare quelli dei rivali.

È un copione già visto, ma questa volta la battaglia che si è scatenata tra due gruppi hacker per assicurarsi l’egemonia nel settore del crypto-jacking sta facendo una vera strage di server, mettendo in crisi i servizi cloud e le aziende che li usano.

Protagonisti di questa cyber-guerriglia sono i gruppi Rocke e Pacha, entrambi specializzati nella compromissione di server con sistemi Linux su cui installano i loro crypto-miner per generare moneta digitale a spese dell’ignara vittima.

Come spiegano in un report i ricercatori di Intezer, questa sorta di “disputa territoriale” è iniziata alla fine dell’anno scorso, quando il gruppo Pacha ha fatto la sua comparsa sulle scene, sfidando apertamente i rivali di Rocke, fino a quel momento padroni incontrastati del settore.

Gli attacchi ai sistemi cloud si sono infatti intensificati dopo che i pirati informatici hanno realizzato che mettono a disposizione una maggiore potenza di calcolo rispetto ai normali Web server, che fino a qualche mese fa rappresentavano il normale “terreno di caccia” dei crytpo-jacker.

Entrambi i gruppi utilizzano malware estremamente sofisticati, che al loro interno contengono anche dei moduli pensati per rimuovere eventuali miner di altri pirati informatici che dovessero rilevare sui sistemi compromessi.

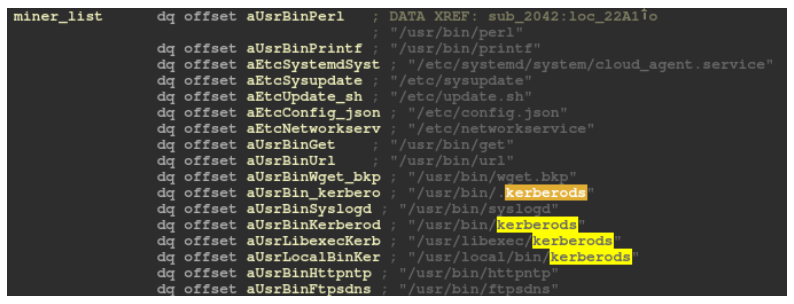

Rispetto ai rivali di Rocke, i cyber-criminali legati al gruppo Pacha sembrano però adottare una strategia più aggressiva. Prima di tutto perché il loro malware (Linux.GreedyAntd) cerca specificatamente il miner dei rivali con l’obiettivo di eliminarlo.

In secondo luogo perché la loro tecnica di attacco si è evoluta e adesso sfrutta alcuni strumenti che gli consentono di disattivare i software di protezione su cloud (come Alibaba Server Guard Agent) esattamente come faceva da tempo il gruppo Rocke.

I nuovi arrivati, inoltre, avrebbero implementato anche un altro strumento utilizzato dai rivali. Si chiama Libprocesshider ed è un rootkit open source (il progetto è disponibile su GitHub) che consente di offuscare alcuni processi nell’ambiente cloud per garantire persistenza al malware.

Il risultato è un’escalation in cui, tanto per cambiare, ad avere la peggio sono le aziende che utilizzano i sistemi cloud peresi di mira dai due gruppi di cyber-criminali.

Articoli correlati

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

-

Trovate credenziali cloud hardcoded e...

Trovate credenziali cloud hardcoded e...Ott 24, 2024 0

-

Netskope: connettività cloud sicura e...

Netskope: connettività cloud sicura e...Ott 20, 2024 0

-

Motti Ben Shoshan: “F5, innovazione e...

Motti Ben Shoshan: “F5, innovazione e...Ott 16, 2024 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...