Aggiornamenti recenti Aprile 17th, 2025 9:30 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Migliaia di chiavi AWS usate in un attacco ransomware

- Aggiornato: Addio a CVE – il governo U.S.A. (sospende) riprende i finanziamenti per il programma

- Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

- Slopsquatting: quando l’IA consiglia pacchetti che non esistono

- Cambiare password di admin da remoto: la nuova vulnerabilità di FortiSwitch

Estensioni per Chrome rimosse dallo store. Facevano “cookie stuffing”

Set 20, 2019 Marco Schiaffino Hacking, In evidenza, Malware, News, RSS 0

Bloccavano la pubblicità, ma all’interno del codice era nascosta una funzionalità che permetteva ai pirati informatici di lucrare sugli acquisti degli utenti.

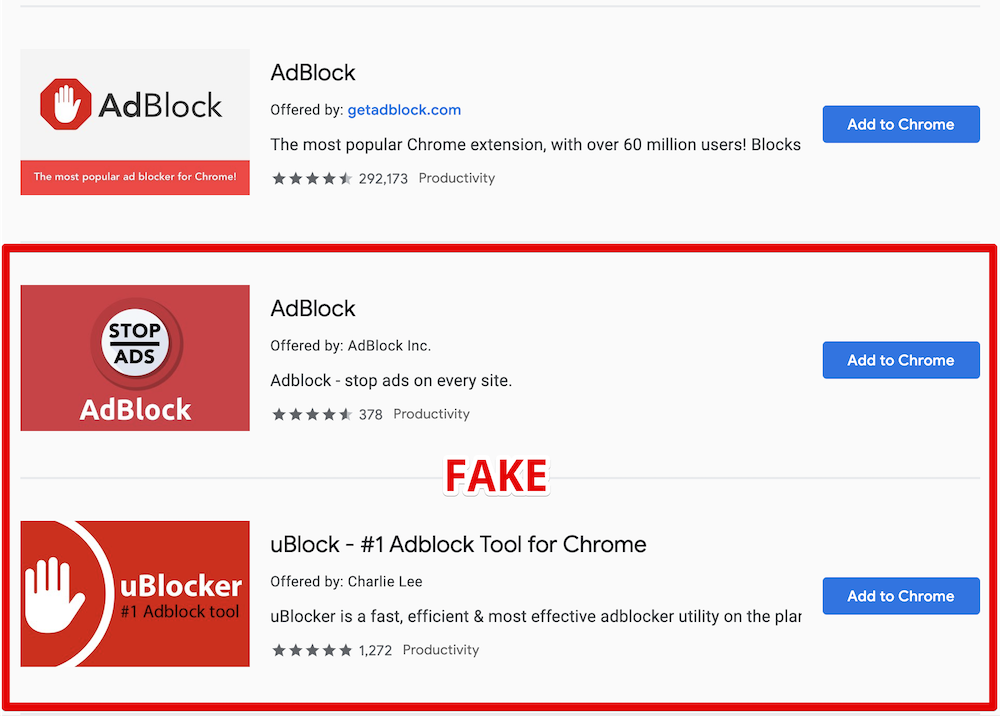

Erano disponibili sul Web Store, ma dopo la segnalazione di un ricercatore di AdGuard le due estensioni malevole per Chrome sono state rimosse da Google.

Si trattava di due ad-blocker, cioè delle estensioni pensate per bloccare gli annunci pubblicitari nel corso della navigazione. AdBlock e UBlock (i nomi sono gli stessi di due estensioni piuttosto popolari) venivano proposte gratuitamente per il download, ma il loro scopo andava ben al di là di quanto dichiarato nella loro descrizione.

Una volta installate sul browser, le due estensioni bloccano effettivamente le pubblicità. Il loro codice, infatti, è basato su quello di AdBlock, l’estensione legittima che su Web Store risulta essere stata scaricata da più di 10 milioni di utenti.

Come spiegano i ricercatori nel loro report, però, la loro attività non si esaurisce qui. Le due estensioni, infatti, contattano periodicamente un server. Per circa 55 ore, spiegano dalle parti di AdGuard, le comunicazioni sono assolutamente normali.

Dopo questo periodo di tempo, però, le cose cambiano. Il server invia infatti una serie di comandi che vengono eseguiti dall’estensione e che hanno l’obiettivo di portare a termine un attacco che gli esperti chiamano cookie stuffing.

Il trucchetto funziona così: quando l’utente si collega a un particolare sito (nel report viene fatto l’esempio di teamviewer.com) l’estensione scarica e installa sul browser un particolare cookie che viene usato di solito come un sistema di riconoscimento per l’affiliazione a un sito di e-commerce. Si tratta di uno strumento che consente di retribuire chi collabora alla vendita di prodotti online.

In pratica, per rimanere all’esempio citato, se il visitatore fa un acquisto sul sito il proprietario dell’estensione riceve una commissione da parte di TeamViewer come se avesse “favorito” l’acquisto.

Si tratta, in pratica, di una frode che sfrutta la navigazione degli inconsapevoli utenti per spillare denaro illegalmente alle aziende che vendono prodotti e servizi su Internet.

I ricercatori hanno individuato un elenco piuttosto nutrito di siti con cui scatta questo meccanismo e spiegano che si tratta solo di una piccola parte dell’elenco completo.

Le due estensioni, spiegano infine gli analisti, contengono anche delle funzionalità che hanno lo scopo di offuscare l’attività fraudolenta. Se l’estensione rileva che è stata aperta una console per sviluppatori, ad esempio, sospende ogni attività illecita.

Ora Google ha rimosso dal suo Web Store le due estensioni fraudolente. Resta il problema di chi le ha installate nel recente passato.

Articoli correlati

-

Torna Growth Academy di Google: AI for...

Torna Growth Academy di Google: AI for...Feb 19, 2025 0

-

Milioni di account Google...

Milioni di account Google...Gen 15, 2025 0

-

Privacy web: Google si conferma lo...

Privacy web: Google si conferma lo...Dic 09, 2024 0

-

Google scopre 26 nuove vulnerabilità...

Google scopre 26 nuove vulnerabilità...Nov 21, 2024 0

Altro in questa categoria

-

Migliaia di chiavi AWS usate in un...

Migliaia di chiavi AWS usate in un...Apr 17, 2025 0

-

Aggiornato: Addio a CVE – il...

Aggiornato: Addio a CVE – il...Apr 16, 2025 0

-

Defender for Endpoint bloccherà gli IP...

Defender for Endpoint bloccherà gli IP...Apr 16, 2025 0

-

Slopsquatting: quando l’IA...

Slopsquatting: quando l’IA...Apr 15, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività...

Minacce recenti

Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Slopsquatting: quando l’IA consiglia pacchetti che non esistono

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti di due campagne malspam

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Migliaia di chiavi AWS usate in un attacco ransomware

Migliaia di chiavi AWS usate in un attacco ransomwareApr 17, 2025 0

Alcuni ricercatori di sicurezza hanno scoperto una nuova... -

Aggiornato: Addio a CVE – il governo U.S.A....

Aggiornato: Addio a CVE – il governo U.S.A....Apr 16, 2025 0

Aggiornamento: “Il programma CVE ha un valore... -

Defender for Endpoint bloccherà gli IP sconosciuti per...

Defender for Endpoint bloccherà gli IP sconosciuti per...Apr 16, 2025 0

Microsoft sta per rilasciare una nuova funzionalità di... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Cambiare password di admin da remoto: la nuova...

Cambiare password di admin da remoto: la nuova...Apr 14, 2025 0

La settimana scorsa Fortinet ha rilasciato un fix per