Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

Cyber-spioni iraniani usavano una VPN “fai da te”. Brutto errore…

Nov 15, 2019 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS 0

APT33 ha messo in piedi un servizio VPN per nascondere le sue azioni. La loro strategia, però, si è rivelata essere un boomerang.

Per i pirati informatici, l’uso di una VPN (Virtual Private Network) è un fattore fondamentale per nascondere le loro tracce. Di solito i cyber-criminali scelgono di utilizzare servizi che garantiscono l’anonimato ma che risiedono, comunque, nell’area dei servizi commerciali disponibili su Internet.

Un gruppo di cyber-spioni che secondo gli esperti di sicurezza è “vicino” al governo iraniano, però, ha deciso di costruirsene una gestita in proprio.

Si tratta di APT33, gruppo conosciuto per aver sviluppato e diffuso Shamoon, un malware progettato per cancellare il contenuto del disco fisso delle macchine infettate.

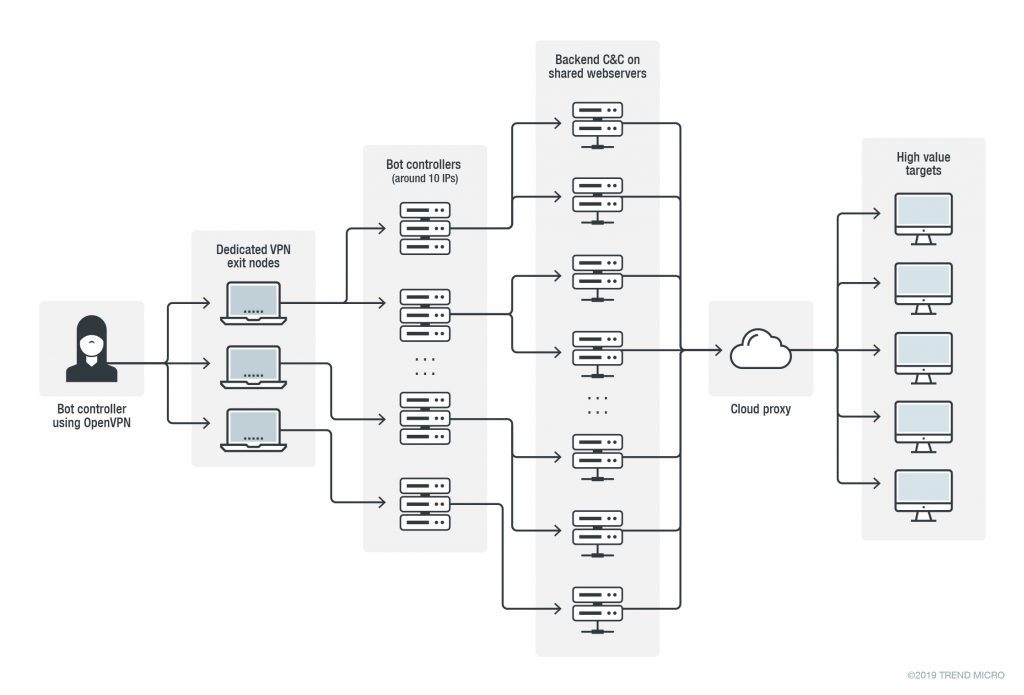

Secondo quanto riporta Trend Micro in un report pubblicato su Internet, il gruppo hacker iraniano avrebbe messo in campo un sistema per offuscare i suoi collegamenti basato su quattro livelli, il primo dei quali sarebbe stato appunto una VPN “fatta in casa”.

Come spiegano i ricercatori di Trend Micro, però, utilizzare una VPN con un uso esclusivo non è una grande idea. Gli analisti della società di sicurezza hanno infatti avuto la possibilità di rilevare gli indirizzi IP dei nodi utilizzati e di mappare tutta la rete usata da APT33.

La logica è semplice: se si usa una VPN commerciale, il traffico che passa dal nodo di uscita viene confuso con quello di altri utenti. Ma se si è gli unici a usare la VPN, questo vantaggio evapora.

In pratica, l’uso di una VPN proprietaria ha portato esattamente al risultato opposto di quello che i pirati si erano prefissi. Al posto di confondere gli esperti di sicurezza, il suo utilizzo ha permesso di isolare il traffico legato alle attività dei pirati.

I ricercatori di Trend Micro hanno quindi potuto mappare tutte le attività di APT33 e scoprire, per esempio, le loro attività rivolte all’analisi delle reti collegate ad alcune infrastrutture petrolifere in Medioriente e negli Stati Uniti, così come i collegamenti per il controllo di caselle email e conti in cripto-valuta, o ancora le visite a forum e siti dedicati all’hacking.

Articoli correlati

-

PlushDaemon: un nuovo gruppo APT cinese...

PlushDaemon: un nuovo gruppo APT cinese...Gen 29, 2025 0

-

Report APT ESET: i gruppi filo-cinesi e...

Report APT ESET: i gruppi filo-cinesi e...Nov 12, 2024 0

-

Nuovi attacchi prendono di mira...

Nuovi attacchi prendono di mira...Set 11, 2024 0

-

Cybercriminali usano software...

Cybercriminali usano software...Set 04, 2024 0

Altro in questa categoria

-

L’Italia è tra gli obiettivi...

L’Italia è tra gli obiettivi...Apr 04, 2025 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...