Aggiornamenti recenti Aprile 21st, 2025 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CERT-AGID 12 – 18 aprile: nuove campagne di phishing per pagoPA e Ministero della Salute

- XorDDoS, il DDoS contro Linux evolve e continua a mietere vittime

- Migliaia di chiavi AWS usate in un attacco ransomware

- Aggiornato: Addio a CVE – il governo U.S.A. (sospende) riprende i finanziamenti per il programma

- Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Attacchi

Condannati gli autori di Mirai. Avevano guadagnato più di 3 milioni di euro

Dic 18, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Tre statunitensi riconosciuti colpevoli di aver creato il worm. “Prima portavano gli atacchi DDoS, poi fornivano gli strumenti di difesa”. Hanno seminato il panico su Internet per mesi, ma alla...Triton prende di mira le industrie. Un altro “malware di stato”?

Dic 15, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Colpisce i sistemi che controllano i dispositivi industriali e sembra essere programmato per sabotare gli impianti come Stuxnet e Duqu. L’esperienza insegna: il 99% dei pirati informatici hanno...Serrature elettroniche vulnerabili ad attacchi in remoto

Dic 13, 2017 Marco Schiaffino Attacchi, Hacking, News, RSS, Vulnerabilità 0

Basta avere accesso alla rete locale per aprirle a distanza o creare un badge falso che consente l’accesso a chiunque. Lo 007 di turno viola il sistema informatico e ottiene rapidamente l’accesso...Come ti rubo la Mercedes troppo “smart”

Dic 04, 2017 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 0

I sistemi di chiusura “intelligenti” sono una manna per i ladri d’auto. Meno di 90 secondi per aprire e rubare una berlina di lusso. I problemi di sicurezza legati alle automobili “smart”...Kaspersky è stata davvero violata dai servizi segreti russi?

Dic 01, 2017 Marco Schiaffino Attacchi, Hacking, Intrusione, Leaks, News, RSS 0

Saltano fuori nuovi elementi nella (infinita) vicenda legata a Kaspersky. I servizi segreti volevano davvero violare i sistemi della società di sicurezza? Ormai capirci qualcosa diventa sempre più...Anche i pirati informatici fanno errori di distrazione

Dic 01, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Un’email di phishing del gruppo Cobalt contiene tutti gli indirizzi dei possibili bersagli. Nel mirino ci sono anche delle banche italiane. Sono professionisti del cyber-crimine, specializzati nel...Attenti a quella finestra nascosta dietro la barra di Windows!

Nov 30, 2017 Marco Schiaffino Attacchi, Hacking, News, RSS 0

Nuova tecnica di crypto-jacking: si apre una finestra nascosta e il PC continua a lavorare per generare cripto-valura anche dopo aver chiuso il sito. La fantasia di truffatori e hacker che sfruttano...Golden SAML: ecco come i pirati possono attaccare il cloud

Nov 28, 2017 Marco Schiaffino Attacchi, Hacking, Intrusione, News, RSS 0

L’attacco consente a un hacker di accedere ai servizi cloud aggirando l’autenticazione. La soluzione? Modificare periodicamente la chiave privata. Non si tratta di una vulnerabilità, ma di una...Trojan di stato in Google Play. Era lì dal 2015

Nov 28, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

Tizi era in grado di spiare messaggi e registrare conversazioni. È rimasta in Google Play per 2 anni, ma è stata usata solo per pochi attacchi mirati. Probabilmente si tratta di un classico caso di...I pirati stanno già usando il bug Equation di Office. Avete aggiornato?

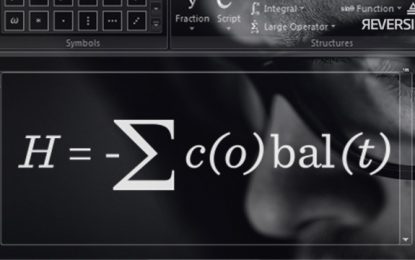

Nov 28, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 3

Il gruppo Cobalt sfrutta la vulnerabilità per portare attacchi mirati attraverso un file RTF che installa un trojan sul computer della vittima. C’è voluto davvero poco tempo prima che qualcuno...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...

Minacce recenti

Migliaia di chiavi AWS usate in un attacco ransomware

Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Slopsquatting: quando l’IA consiglia pacchetti che non esistono

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CERT-AGID 12 – 18 aprile: nuove campagne di phishing per...

CERT-AGID 12 – 18 aprile: nuove campagne di phishing per...Apr 21, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Migliaia di chiavi AWS usate in un attacco ransomware

Migliaia di chiavi AWS usate in un attacco ransomwareApr 17, 2025 0

Alcuni ricercatori di sicurezza hanno scoperto una nuova... -

Aggiornato: Addio a CVE – il governo U.S.A....

Aggiornato: Addio a CVE – il governo U.S.A....Apr 16, 2025 0

Aggiornamento: “Il programma CVE ha un valore... -

Defender for Endpoint bloccherà gli IP sconosciuti per...

Defender for Endpoint bloccherà gli IP sconosciuti per...Apr 16, 2025 0

Microsoft sta per rilasciare una nuova funzionalità di...