Aggiornamenti recenti Aprile 11th, 2025 3:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Identità non umane: la nuova emergenza per i segreti aziendali

- Shuckworm prende di mira le missioni in Ucraina con device rimovibili

- ToddyCat ha sfruttato un bug di ESET per distribuire il malware TCESB

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

Attacchi

Siti Web compromessi per diffondere CryptXXX

Lug 22, 2016 Marco Schiaffino Attacchi, Intrusione, Malware, Minacce, News, Ransomware, Vulnerabilità 0

Un’ondata di attacchi contro numerosi siti Internet per sfruttarli come “trampolino” per l’installazione del ransomware. L’operazione viene portata avanti sfruttando la botnet SoakSoak e...Campagna di spam “Made in Italy” per il trojan Andromeda

Lug 21, 2016 Marco Schiaffino Attacchi, Emergenze, Minacce, Minacce, News, Trojan 0

Una vasta operazione di distribuzione di malware sta colpendo il nostro paese. Migliaia di email con allegato un archivio ZIP al cui interno si trova il trojan Andromeda. Non è precisamente...Bucato il forum Ubuntu: rubati i dati di 2 milioni di account

Lug 21, 2016 Marco Schiaffino Attacchi, Hacking, Intrusione, News, Privacy 0

L’attacco ha sfruttato una vulnerabilità conosciuta di SQL. L’intruso ha sottratto user name e indirizzo di posta elettronica degli iscritti al forum senza toccare altri dati. I gestori del sito...Un trojan nel software di accesso remoto Ammyy

Lug 20, 2016 Marco Schiaffino Attacchi, Minacce, News, Trojan 2

Chi scaricava il programma gratuito per il controllo in remoto dei PC otteneva in “regalo” il trojan Lurk. Un giochetto che ha permesso di compromettere centinaia di computer infettandoli con un...WikiLeaks sotto attacco. Opera del governo turco?

Lug 20, 2016 Marco Schiaffino Attacchi, Leaks, News 0

Il sito di Julian Assange ha reso pubbliche 300.000 email del partito di maggioranza turco che sostiene il presidente Recep Tayyip Erdogan. Dal momento della pubblicazione il sito è sotto continui...Come ti truffo Microsoft, Instagram e Google… al telefono!

Lug 19, 2016 Marco Schiaffino Attacchi, News, Vulnerabilità 0

Molte aziende adottano sistemi di verifica automatici che contattano telefonicamente i clienti. Ma cosa succede se si inserisce un numero premium? Si possono incassare migliaia di euro. I sistemi di...Il malware SFG attacca una centrale elettrica in Europa

Lug 15, 2016 Marco Schiaffino Apt, Attacchi, Malware, Minacce, News, Vulnerabilità 1

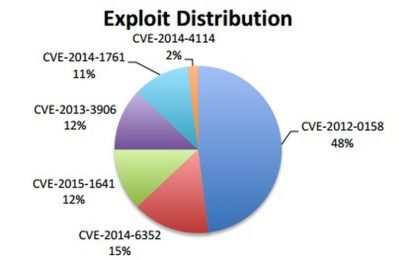

Progettato per colpire i sistemi SCADA, il malware potrebbe essere stato creato dai servizi segreti. È in grado di aggirare i controlli antivirus ed evitare la rilevazione attraverso tecniche di...La vulnerabilità eterna di Office continua a mietere vittime

Lug 03, 2016 Giancarlo Calzetta Attacchi, Minacce, News 2

Di solito, quando una vulnerabilità viene individuata imbocca l’inesorabile via del tramonto. Il bug viene corretto tramite aggiornamenti, le tecniche di attacco inserite nei database degli...OurMine: quando l’hacking diventa marketing

Giu 29, 2016 Marco Schiaffino Attacchi, Hacking, Intrusione, News, Privacy 0

Si fanno chiamare OurMine e sembrerebbe siano di nazionalità saudita. A differenza di molti “colleghi”, però, gli hacker in questione sembrano amare terribilmente le luci della ribalta....25.000 telecamere a circuito chiuso “attaccano” un sito Web

Giu 28, 2016 Marco Schiaffino Attacchi, Attacco non convenzionale, Hacking, News, Vulnerabilità 0

Non è allarmismo: garantire la sicurezza nell’era dell’Internet of Things (IoT) diventa ogni giorno un’esigenza più pressante. La dimostrazione arriva con il curioso caso riportato dai...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

Shuckworm prende di mira le missioni in Ucraina con device rimovibili

Agenti di IA: un’arma potente nelle mani del cybercrimine

ChatGPT ha creato un passaporto che supera la verifica dell’identità

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Identità non umane: la nuova emergenza per i segreti...

Identità non umane: la nuova emergenza per i segreti...Apr 11, 2025 0

La gestione delle identità macchina è il punto critico... -

Shuckworm prende di mira le missioni in Ucraina con device...

Shuckworm prende di mira le missioni in Ucraina con device...Apr 11, 2025 0

Gli attacchi di Shuckworm (a.k.a. Gamaredon) non si... -

ToddyCat ha sfruttato un bug di ESET per distribuire il...

ToddyCat ha sfruttato un bug di ESET per distribuire il...Apr 10, 2025 0

I ricercatori di Kaspersky hanno scoperto che ToddyCat, un... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato...