Aggiornamenti recenti Aprile 21st, 2025 9:00 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CERT-AGID 12 – 18 aprile: nuove campagne di phishing per pagoPA e Ministero della Salute

- XorDDoS, il DDoS contro Linux evolve e continua a mietere vittime

- Migliaia di chiavi AWS usate in un attacco ransomware

- Aggiornato: Addio a CVE – il governo U.S.A. (sospende) riprende i finanziamenti per il programma

- Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Malware

In arrivo una pioggia di ransomware vecchi e nuovi

Set 05, 2017 Marco Schiaffino In evidenza, Malware, Minacce, News, Ransomware, RSS 0

Nell’arco di una settimana sono partiti allarmi per l’avvio di numerose campagne di distribuzione malware. Rispunta anche Locky. Finite le vacanze si torna al lavoro. E quando gli impiegati di...Operazione WhiteBear: il gruppo Turla attacca ambasciate e consolati

Set 01, 2017 Marco Schiaffino Attacchi, Intrusione, Malware, News, RSS 0

I pirati informatici specializzati in cyber-spionaggio hanno utilizzato un nuovo malware per violare i sistemi di obiettivi di alto profilo. Ambasciate, consolati e organizzazioni legate...Regala un kit per creare il proprio trojan, ma dentro c’è una backdoor

Set 01, 2017 Marco Schiaffino Malware, News, RSS 0

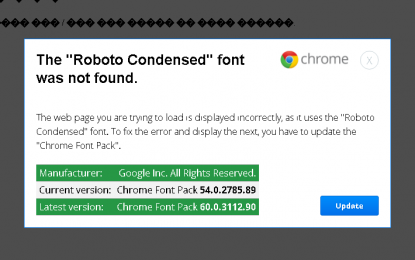

Il Remote Access Tool si chiama Cobian e nel suo codice è nascosto un sistema che permette all’autore del kit di prendere il controllo dei PC infetti. Nei bassifondi del Web nessuno dà niente per...Una nuova tecnica di attacco usa un falso update dei font sui siti Web

Ago 31, 2017 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 0

I pirati violano siti legittimi e inducono i visitatori a installare un falso aggiornamento per i font. L’installer contiene una bella collezione di malware. Ci colleghiamo a un sito Internet che...Ora il trojan Trickbot prende di mira anche i conti di Bitcoin

Ago 30, 2017 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

La nuova versione del trojan non si limita a rubare le credenziali dei servizi di Home Banking, ma anche quelli di un popolare exchange di Bitcoin. Da quando Bitcoin ha cominciato a macinare un...Scozia: il ransomware Bit Paymer prende di mira gli ospedali

Ago 30, 2017 Marco Schiaffino Attacchi, Intrusione, Malware, News, RSS 0

Gli istituti colpiti da un gruppo di pirati informatici che chiedono riscatti elevatissimi. Gli attacchi sono partiti venerdì scorso. Quello di venerdì scorso è stato un attacco mirato e...Abbattuta una gigantesca botnet di dispositivi Android

Ago 29, 2017 Marco Schiaffino Malware, News, RSS 3

Era un vero esercito composto da migliaia di device usato dai pirati per portare attacchi DDoS. La botnet smantellata da un’alleanza tra società di sicurezza. Erano riusciti a mettere in piedi una...Il leak del Trono di Spade usato come esca per diffondere un trojan

Ago 28, 2017 Marco Schiaffino Attacchi, Intrusione, Leaks, Malware, News 0

L’email propone di acquistare gli episodi non ancora andati in onda della serie TV. Ma nell’allegato che dovrebbe offrire un’anteprima c’è il malware. La notizia dell’intrusione nei...La piattaforma pubblicitaria Igexin invia in Cina i dati degli utenti

Ago 25, 2017 Giancarlo Calzetta Intrusione, Malware, News, Privacy, RSS 0

Avete trovato una bella piattaforma pubblicitaria semplice da usare e gratuita per monetizzare le vostre app? Forse meglio controllare cosa combina a vostra insaputa, perché il caso di Igexin SDK è...Vuoi vincere facile coi videogame? Beccati il trojan!

Ago 24, 2017 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

I pirati informatici hanno infettato un tool usato dai cheater su Mac. Il malware sfrutta il computer per generare cripto-valuta a sbafo. Odiate i cheater che usano trucchi per vincere nei...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...

Minacce recenti

Migliaia di chiavi AWS usate in un attacco ransomware

Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Slopsquatting: quando l’IA consiglia pacchetti che non esistono

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CERT-AGID 12 – 18 aprile: nuove campagne di phishing per...

CERT-AGID 12 – 18 aprile: nuove campagne di phishing per...Apr 21, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Migliaia di chiavi AWS usate in un attacco ransomware

Migliaia di chiavi AWS usate in un attacco ransomwareApr 17, 2025 0

Alcuni ricercatori di sicurezza hanno scoperto una nuova... -

Aggiornato: Addio a CVE – il governo U.S.A....

Aggiornato: Addio a CVE – il governo U.S.A....Apr 16, 2025 0

Aggiornamento: “Il programma CVE ha un valore... -

Defender for Endpoint bloccherà gli IP sconosciuti per...

Defender for Endpoint bloccherà gli IP sconosciuti per...Apr 16, 2025 0

Microsoft sta per rilasciare una nuova funzionalità di...