Aggiornamenti recenti Aprile 11th, 2025 3:57 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Identità non umane: la nuova emergenza per i segreti aziendali

- Shuckworm prende di mira le missioni in Ucraina con device rimovibili

- ToddyCat ha sfruttato un bug di ESET per distribuire il malware TCESB

- Agenti di IA: un’arma potente nelle mani del cybercrimine

- ChatGPT ha creato un passaporto che supera la verifica dell’identità

Intrusione

Quanta paura se la porta l’apre l’iPhone…

Giu 15, 2016 Marco Schiaffino Attacco non convenzionale, Intrusione, News, Privacy, Prodotto, Tecnologia 0

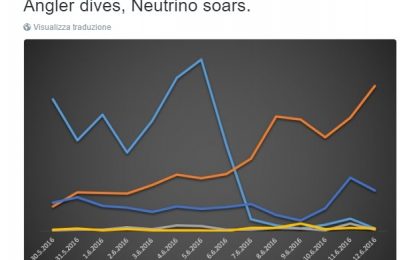

L’idea di controllare luci, tapparelle, condizionatore e quant’altro attraverso lo smartphone è decisamente suggestiva. Tanto che nel corso della presentazione alla World Wide Developers...I pirati abbandonano l’Exploit Kit Angler. È un addio?

Giu 14, 2016 Marco Schiaffino Attacchi, Intrusione, Malware, News, Scenario 0

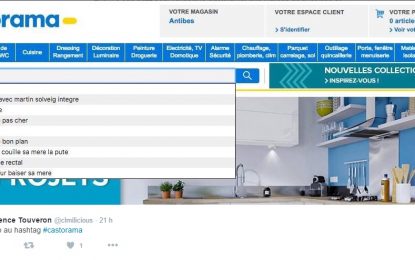

È uno dei più pericolosi Exploit Kit in circolazione e, di recente, ha anche introdotto nuove tecniche per aggirare i sistemi di controllo di Microsoft. Eppure sembra proprio che Angler stia...Hacker burloni stravolgono il catalogo di Castorama.fr

Giu 10, 2016 Marco Schiaffino Gestione dati, Hacking, Intrusione, News 0

Nella giornata di mercoledì, i clienti francesi di Castorama che si sono collegati al sito per cercare prodotti di ferramenta si sono trovati davanti a un catalogo piuttosto originale. A quanto...Banda di cyber-criminali sgominata in Russia

Giu 05, 2016 Marco Schiaffino Attacchi, Hacking, Intrusione, News 0

Una delle regole d’oro dei cyber-criminali, soprattutto nell’est Europa, è quella di non agire sul territorio in cui risiedono. Chi la vìola, di solito, rischia grosso. La conferma arriva dalla...Più di 65 milioni di account Tumblr in vendita sul Dark Web

Mag 31, 2016 Marco Schiaffino Hacking, Intrusione, News, Privacy 0

Il furto di dati, secondo Tumblr, sarebbe avvenuto nel 2013, prima dell’acquisizione da parte di Yahoo. Lo stesso pirata vendeva account di Linkedin e MySpace. La notizia di un furto di dati...Come ti controllo il bancomat

Mag 18, 2016 Marco Schiaffino Intrusione, Minacce, News, Trojan 0

Il trojan Skimer è una vecchia conoscenza. Il gruppo di cyber-criminali russo, salito agli onori della cronaca nell’ormai lontano 2009, ora è tornato a farsi vivo con una versione riveduta e...Smettete di cambiare la password ogni mese

Mag 13, 2016 Marco Schiaffino Gestione dati, Intrusione, News, Scenario 0

Contrordine: tutte le buone pratiche per l’uso di password robuste sono da buttare. Almeno secondo il Communications-Electronics Security Group (CESG), ente collegato ai servizi segreti inglesi. In...Giappone: una rete di cyber-spionaggio attiva da 10 anni

Mag 06, 2016 Marco Schiaffino Apt, Attacchi, Intrusione, Minacce, News, Trojan 0

Il gruppo Tick ha infettato decine di aziende usando un trojan progettato per mantenere un basso profilo e controllare i sistemi per lunghi periodi di tempo. Una rete di spionaggio attiva da 10 anni...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management...

Minacce recenti

Shuckworm prende di mira le missioni in Ucraina con device rimovibili

Agenti di IA: un’arma potente nelle mani del cybercrimine

ChatGPT ha creato un passaporto che supera la verifica dell’identità

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Identità non umane: la nuova emergenza per i segreti...

Identità non umane: la nuova emergenza per i segreti...Apr 11, 2025 0

La gestione delle identità macchina è il punto critico... -

Shuckworm prende di mira le missioni in Ucraina con device...

Shuckworm prende di mira le missioni in Ucraina con device...Apr 11, 2025 0

Gli attacchi di Shuckworm (a.k.a. Gamaredon) non si... -

ToddyCat ha sfruttato un bug di ESET per distribuire il...

ToddyCat ha sfruttato un bug di ESET per distribuire il...Apr 10, 2025 0

I ricercatori di Kaspersky hanno scoperto che ToddyCat, un... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, -

ChatGPT ha creato un passaporto che supera la verifica...

ChatGPT ha creato un passaporto che supera la verifica...Apr 08, 2025 0

Borys Musielak, un ricercatore di sicurezza, ha utilizzato...