Aggiornamenti recenti Aprile 18th, 2025 2:53 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- XorDDoS, il DDoS contro Linux evolve e continua a mietere vittime

- Migliaia di chiavi AWS usate in un attacco ransomware

- Aggiornato: Addio a CVE – il governo U.S.A. (sospende) riprende i finanziamenti per il programma

- Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

- Slopsquatting: quando l’IA consiglia pacchetti che non esistono

Scenario

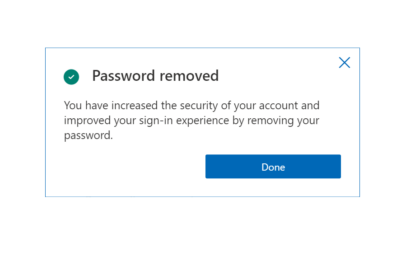

Microsoft spinge per l’addio alla password

Set 16, 2021 Marco Schiaffino Gestione dati, In evidenza, News, Phishing, Prodotto, Scenario, Tecnologia 0

L’azienda invita i suoi utenti a eliminare la password e utilizzare altri sistemi di autenticazione. Andiamo verso un mondo passwordless? Nelle prossime settimane, Microsoft avvierà una vera...Imperva: quasi la metà dei database online sono vulnerabili

Set 15, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

La ricerca della società di sicurezza mette in luce la debolezza delle infrastrutture informatiche a livello globale. Un errore di impostazione? Il 46% dei database on premise avrebbe una...L’acquisto di ExpressVPN preoccupa… c’è da fidarsi?

Set 14, 2021 Marco Schiaffino In evidenza, News, Privacy, Prodotto, RSS, Scenario 0

La società è stata acquistata per 936 milioni di dollari da una società che ha un passato tutt’altro che rassicurante. Quando si parla di privacy e sicurezza, uno degli elementi che conta di...Marcia indietro di ProtonMail sulla privacy: i log sono registrati

Set 07, 2021 Marco Schiaffino In evidenza, News, Privacy, RSS, Scenario 0

Il servizio di posta elettronica ha sempre sostenuto di non tenere traccia delle comunicazioni, ma le cose non stanno esattamente così… È, o forse sarebbe meglio dire che era, il servizio di...La guida pratica agli attacchi ransomware del gruppo Conti

Set 03, 2021 Marco Schiaffino In evidenza, Leaks, Malware, News, RSS, Scenario 0

Il “manuale del perfetto cyber criminale” spiega quali strumenti e strategie usare per compromettere i sistemi delle vittime. Ecco il suo contenuto. La galassia dei pirati informatici somiglia...Non dobbiamo preoccuparci dei computer quantistici. Parola dell’NSA

Set 02, 2021 Marco Schiaffino In evidenza, News, Scenario, Tecnologia, Vulnerabilità 0

Per la National Security Agency i sistemi di crittografia non corrono alcun pericolo nell’immediato. Ora siamo tutti più tranquilli… Tra le suggestioni legate alla possibilità di creare...Nel 2020 è aumentato il costo dei data breach

Ago 30, 2021 Marco Schiaffino In evidenza, News, Scenario 0

Una ricerca di IBM analizza l’impatto economico cui sono sottoposte le aziende a causa delle violazioni dei sistemi informatici. Dal punto di vista della sicurezza informatica, il 2020 è stato un...Ransomware: ecco come i pirati selezionano i file da rubare

Ago 25, 2021 Marco Schiaffino Attacchi, In evidenza, Malware, News, Scenario 0

La scelta dei documenti che possono essere utili all’estorsione viene effettuata attraverso uno script che ne analizza il nome. La tecnica della doppia estorsione, nel settore del ransomware, è...Bug nei firewall Fortinet: la disclosure di Rapid7 prima della patch

Ago 19, 2021 Marco Schiaffino In evidenza, News, RSS, Scenario, Vulnerabilità 0

La vulnerabilità è stata resa pubblica senza dare i tradizionali 90 giorni di tempo per sviluppare un aggiornamento in grado di correggerla. Una vulnerabilità per cui non è ancora disponibile la...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...

Minacce recenti

Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Slopsquatting: quando l’IA consiglia pacchetti che non esistono

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti di due campagne malspam

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Migliaia di chiavi AWS usate in un attacco ransomware

Migliaia di chiavi AWS usate in un attacco ransomwareApr 17, 2025 0

Alcuni ricercatori di sicurezza hanno scoperto una nuova... -

Aggiornato: Addio a CVE – il governo U.S.A....

Aggiornato: Addio a CVE – il governo U.S.A....Apr 16, 2025 0

Aggiornamento: “Il programma CVE ha un valore... -

Defender for Endpoint bloccherà gli IP sconosciuti per...

Defender for Endpoint bloccherà gli IP sconosciuti per...Apr 16, 2025 0

Microsoft sta per rilasciare una nuova funzionalità di... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento...