Aggiornamenti recenti Aprile 18th, 2025 2:53 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- XorDDoS, il DDoS contro Linux evolve e continua a mietere vittime

- Migliaia di chiavi AWS usate in un attacco ransomware

- Aggiornato: Addio a CVE – il governo U.S.A. (sospende) riprende i finanziamenti per il programma

- Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

- Slopsquatting: quando l’IA consiglia pacchetti che non esistono

Tecnologia

Microsoft mette al bando le password “deboli”

Apr 03, 2019 Marco Schiaffino Gestione dati, In evidenza, News, RSS, Scenario, Tecnologia 0

Con Azure AD Password Protection gli amministratori possono impedire agli utenti di impostare le password di uso comune. L’elenco è aggiornato automaticamente. La mossa decisiva per contrastare...Chrome punta a bloccare in automatico gli attacchi drive-by-download

Mar 12, 2019 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

Il browser di Google integrerà un sistema che impedisce il download dai frame pubblicitari, usati spesso dai pirati informatici per portare i loro attacchi. A mali estremi, estremi rimedi. Dalle...Ghidra: il tool di reverse engineering dell’NSA disponibile per tutti

Mar 06, 2019 Marco Schiaffino In evidenza, News, Prodotto, RSS, Scenario, Tecnologia 0

La National Security Agency rilascia il software per favorire lo studio dei malware. Ironia dei ricercatori: “sicuri che non ci sia una backdoor?” Lo strano mondo della sicurezza non smette mai...ExSpectre: l’esecuzione speculativa nasconde i malware agli antivirus

Feb 27, 2019 Marco Schiaffino Attacchi, In evidenza, Minacce, News, RSS, Scenario, Tecnologia, Vulnerabilità 0

La tecnica messa a punto da un gruppo di ricercatori. Le moderne CPU consentono ai pirati di eseguire codice malevolo “nascondendolo” ai software di sicurezza. Nei film horror, mostri e fantasmi...Il futuro della sicurezza passa per consolidamento e open source

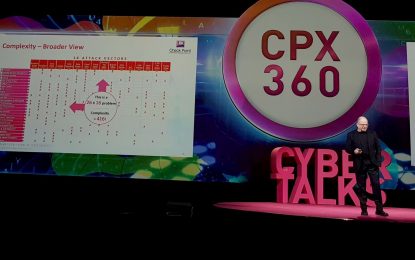

Feb 19, 2019 Giancarlo Calzetta News, RSS, Scenario, Tecnologia 0

Al CPX 360 di Vienna, l’evento annuale di sicurezza informatica di Check Point dedicato a partner e clienti, abbiamo fatto due chiacchiere con Gil Shwed, founder e CEO dell’azienda israeliana,...La debolezza intrinseca dei protocolli Internet

Feb 19, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia, Vulnerabilità 0

Le infrastrutture della Rete sono vulnerabili ad attacchi e abusi. Ma per cambiare le cose serve un intervento complessivo a tutti i livelli. Buone pratiche, policies adeguate e controlli attraverso...La Russia punta ad avere un’Internet “autosufficiente”

Feb 13, 2019 Marco Schiaffino In evidenza, News, RSS, Scenario, Tecnologia 0

La proposta di legge è stata approvata dalla Duma e gli operatori si preparano a fare un test entro la primavera. Prove tecniche di cyber-war? È possibile rendere completamente autosufficienti le...Nuova legge del governo cinese: l’hacking di stato ora è legale

Feb 11, 2019 Marco Schiaffino Hacking, In evidenza, News, Privacy, RSS, Scenario, Tecnologia, Vulnerabilità 0

Un aggiornamento alla legislazione consente alle autorità di Pechino di eseguire “penetration test” su qualsiasi azienda e copiare i dati dai loro sistemi. Gli esperti di sicurezza segnalano...Raffica di Zero-Day mette a rischio gli edifici “smart”

Gen 16, 2019 Marco Schiaffino In evidenza, News, Scenario, Tecnologia, Vulnerabilità 0

Sei vulnerabilità nei dispositivi e protocolli usati per gestirli permettono di violare i sistemi “intelligenti”. Un attacco potrebbe provocare il caos. La spinta verso l’automazione...Come ti attacco la colonnina per ricaricare l’auto elettrica

Dic 17, 2018 Marco Schiaffino News, RSS, Scenario, Tecnologia, Vulnerabilità 0

Servono a “fare il pieno” ai veicoli, ma hanno Wi-Fi, Bluetooth e un po’ di falle di sicurezza che permettono di accenderle, spegnerle e… appiccare incendi! Miliardi di persone preoccupate...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una... -

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime...

Minacce recenti

Defender for Endpoint bloccherà gli IP sconosciuti per impedire il movimento laterale

Slopsquatting: quando l’IA consiglia pacchetti che non esistono

CERT-AGID 5-11 APRILE: MintLoader e AsyncRAT protagonisti di due campagne malspam

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Migliaia di chiavi AWS usate in un attacco ransomware

Migliaia di chiavi AWS usate in un attacco ransomwareApr 17, 2025 0

Alcuni ricercatori di sicurezza hanno scoperto una nuova... -

Aggiornato: Addio a CVE – il governo U.S.A....

Aggiornato: Addio a CVE – il governo U.S.A....Apr 16, 2025 0

Aggiornamento: “Il programma CVE ha un valore... -

Defender for Endpoint bloccherà gli IP sconosciuti per...

Defender for Endpoint bloccherà gli IP sconosciuti per...Apr 16, 2025 0

Microsoft sta per rilasciare una nuova funzionalità di... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento...