Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Tecnologia

Un nuovo attacco usa i comandi macro per colpire Windows e Mac

Mar 24, 2017 Marco Schiaffino Attacchi, Malware, News, RSS, Tecnologia 0

Il malware si diffonde attraverso un allegato Word. Le istruzioni macro identificano il sistema operativo e scaricano il payload adatto. Il ritorno di tecniche di attacco che sfruttano i comandi...I prodotti 2017 G Data dichiarano guerra ai ransomware

Mar 21, 2017 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

La nuova edizione delle suite di sicurezza integrano un sistema proattivo in grado di individuare e bloccare i crypto-ransomware. Dopo il boom nel 2016, i ransomware si sono guadagnati il ruolo di...Sophos punta sulla Synchronized Security per le aziende

Mar 20, 2017 Marco Schiaffino News, Prodotto, RSS, Tecnologia 0

Il sistema integrato della società di sicurezza sfrutta un sistema di comunicazione che mette in collegamento appliance ed endpoint.CIA Leaks: Intel Security realizza un anti-rootkit per Mac

Mar 20, 2017 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Dopo le rivelazioni di WikiLeaks, la società di sicurezza ha sviluppato uno strumento in grado di individuare eventuali rootkit per OS X. Prevenire sarebbe meglio che curare, ma correre ai ripari il...Italia travolta dai ransomware: il “vaccino” di Bitdefender

Mar 17, 2017 Marco Schiaffino Attacchi, Malware, News, RSS, Tecnologia 1

A febbraio il nostro paese secondo al mondo per numero di attacchi da parte di CryptoLocker. L’azienda di sicurezza lancia l’allarme e propone un tool per ingannare i ransomware. Una vera...Creato un super-malware che usa Intel SGX per nascondersi

Mar 13, 2017 Marco Schiaffino Attacchi, Malware, News, RSS, Tecnologia 0

Un gruppo di ricercatori è riuscito a sfruttare l’area “protetta” per installare un super-malware che sfuggirebbe ai controlli antivirus. SGX (Software Guard Extensions) è una estensione...Estensione PGP per Gmail: ora E2EMail è open source

Feb 28, 2017 Marco Schiaffino News, Privacy, Prodotto, RSS, Tecnologia 0

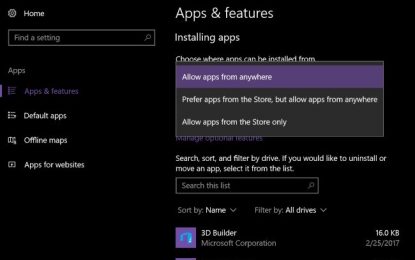

Il progetto è promosso da Google e punta a rendere più facile l’uso della crittografia nei messaggi con Gmail e punta sull’open source per il suo sviluppo. Uno dei motivi per cui la...Windows permetterà il blocco delle app Win32

Feb 27, 2017 Marco Schiaffino News, Prodotto, RSS, Tecnologia 2

Si potrà impostare il sistema per consentire solo l’installazione delle app provenienti da Windows Store. “In questo modo i sistemi saranno più sicuri”. Cambiamenti in arrivo per Windows...LED-it-GO: il malware che trasmette i dati con il led dell’HD

Feb 25, 2017 Marco Schiaffino Hacking, In evidenza, Intrusione, News, RSS, Tecnologia 2

Come rubare dati a distanza da un PC che non è collegato a Internet? Ma con la versione 2.0 dell’alfabeto morse, naturalmente! Nel settore della ricerca di nuove vulnerabilità che aprono la...Annuncio Google: “Abbiamo violato SHA-1”

Feb 24, 2017 Marco Schiaffino In evidenza, News, RSS, Tecnologia, Vulnerabilità 1

Il sistema di hashing scricchiolava da tempo. Ora un gruppo di ricercatori è riuscito a provocare una collisione hash che gli assesta il colpo di grazia. Non c’è stato bisogno di aspettare...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...