Aggiornamenti recenti Aprile 30th, 2025 9:31 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- La RSA Conference accoglie le soluzioni italiane di cybersecurity

- Oltre 70 vulnerabilità 0-day sfruttate nel 2024: il report di Google

- Una patch di Windows introduce una nuova vulnerabilità

- Scoperto un nuovo spyware Android che colpisce l’esercito russo

- Stop alla Privacy Sandbox di Google

Vulnerabilità

Una grave vulnerabilità nei prodotti Symantec. Aggiornare… di corsa!

Giu 29, 2016 Marco Schiaffino Malware, News, Prodotto, Vulnerabilità 0

Chi controlla il controllore? La domanda, quando si parla di sicurezza informatica, diventa cruciale. Una falla di sicurezza nel programma antivirus, infatti, può avere conseguenze devastanti. Se...25.000 telecamere a circuito chiuso “attaccano” un sito Web

Giu 28, 2016 Marco Schiaffino Attacchi, Attacco non convenzionale, Hacking, News, Vulnerabilità 0

Non è allarmismo: garantire la sicurezza nell’era dell’Internet of Things (IoT) diventa ogni giorno un’esigenza più pressante. La dimostrazione arriva con il curioso caso riportato dai...Vecchio exploit per XP e l’antivirus non lo blocca

Giu 28, 2016 Marco Schiaffino Apt, Attacchi, Minacce, News, Trojan, Vulnerabilità 0

La passione per il vintage non si limita al settore della moda. Un bell’esempio di applicazione nel campo della sicurezza informatica è quello descritto da TrapX, un’azienda californiana che ha...Altre falle nel Lenovo Solution Center

Giu 27, 2016 Marco Schiaffino News, Software, Tecnologia, Vulnerabilità 0

Le utility Lenovo confermano di essere un colabrodo. Le ultime falle di sicurezza sono state individuate da Martin Rakhmanov, un ricercatore di Trustwave Spiderlab. Le vulnerabilità sono due,...Patch per i router AirPort. Ma della falla si sa poco…

Giu 23, 2016 Marco Schiaffino News, Tecnologia, Vulnerabilità 0

Il sistema di segnalazione delle vulnerabilità consente di ottenere dettagli sulle falle di sicurezza individuate nei vari software. Ma non sempre. I produttori, infatti, possono anche decidere di...I nuovi processori Intel sono un rischio per la sicurezza?

Giu 17, 2016 Marco Schiaffino Hardware, News, Tecnologia, Vulnerabilità 0

Uno degli incubi degli esperti di sicurezza è quello di trovarsi di fronte a una minaccia che non possa essere in alcun modo rilevata, che risulti praticamente invisibile ai programmi antivirus. Il...Martedì di aggiornamenti: Microsoft “tappa” 44 falle

Giu 15, 2016 Marco Schiaffino News, Prodotto, Vulnerabilità 0

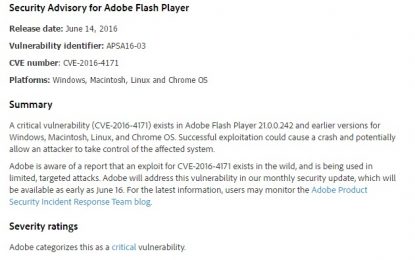

Maxi-aggiornamento per i sistemi Windows. Le patch mettono mano a una serie di vulnerabilità individuate negli ultimi mesi. Periodicamente Microsoft rilascia aggiornamenti che è meglio non lasciare...Vulnerabilità critica in Adobe Flash

Giu 15, 2016 Marco Schiaffino News, Prodotto, Vulnerabilità 0

Adobe Flash continua a essere il bersaglio preferito dei cyber-criminali e, stando a quanto riportato da Kaspersky in un post sul blog ufficiale, in questi giorni hanno la possibilità di sfruttarne...1400 hacker per trovare falle nei sistemi del Pentagono

Giu 14, 2016 Marco Schiaffino Hacking, News, Vulnerabilità 0

L’idea può anche far sorridere, ma secondo il segretario della difesa Ashton Carter il progetto Hack the Pentagon, è “un sistema estremamente economico per aumentare il livello di sicurezza”...Vulnerabilità in VMware ed EMC

Giu 10, 2016 Marco Schiaffino Gestione dati, News, Tecnologia, Vulnerabilità 0

Aggiornamenti urgenti per i sistemi di EMC e VMware. Il primo ha pubblicato un alert che segnala la presenza di un bug in Data Domain OS. Si tratta di una vulnerabilità “interna”, che...Last Week Security IT

AWS e le chiavi rubate + CVE in pericolo

Approfondimenti

-

Oltre 70 vulnerabilità 0-day sfruttate nel 2024: il report...

Oltre 70 vulnerabilità 0-day sfruttate nel 2024: il report...Apr 29, 2025 0

Secondo una recente analisi pubblicata dal Threat... -

XorDDoS, il DDoS contro Linux evolve e continua a mietere...

XorDDoS, il DDoS contro Linux evolve e continua a mietere...Apr 18, 2025 0

I ricercatori di Cisco Talos hanno pubblicato una nuova... -

Slopsquatting: quando l’IA consiglia pacchetti che...

Slopsquatting: quando l’IA consiglia pacchetti che...Apr 15, 2025 0

La diffusione dell’IA e il progressivo miglioramento... -

Agenti di IA: un’arma potente nelle mani del...

Agenti di IA: un’arma potente nelle mani del...Apr 09, 2025 0

Gli agenti di IA stanno diventando sempre più capaci, in... -

PDF pericolosi: il 22% degli attacchi proviene da questi...

PDF pericolosi: il 22% degli attacchi proviene da questi...Apr 07, 2025 0

I file PDF possono diventare molto pericolosi: stando a una...

Minacce recenti

SuperCard X, il nuovo malware Android che sottrae i dati delle carte di pagamento

CERT-AGID 12 – 18 aprile: nuove campagne di phishing per pagoPA e Ministero della Salute

Migliaia di chiavi AWS usate in un attacco ransomware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

La RSA Conference accoglie le soluzioni italiane di...

La RSA Conference accoglie le soluzioni italiane di...Apr 30, 2025 0

Quest’anno la RSA Conference, il più grande evento... -

Oltre 70 vulnerabilità 0-day sfruttate nel 2024: il report...

Oltre 70 vulnerabilità 0-day sfruttate nel 2024: il report...Apr 29, 2025 0

Secondo una recente analisi pubblicata dal Threat... -

Una patch di Windows introduce una nuova vulnerabilità

Una patch di Windows introduce una nuova vulnerabilitàApr 28, 2025 0

Una delle ultime patch di Windows, rilasciata per risolvere... -

Scoperto un nuovo spyware Android che colpisce...

Scoperto un nuovo spyware Android che colpisce...Apr 24, 2025 0

I ricercatori di Dr. Web, fornitore russo di software... -

Stop alla Privacy Sandbox di Google

Stop alla Privacy Sandbox di GoogleApr 23, 2025 0

A sei anni dal primo annuncio, Google ha deciso di...