Aggiornamenti recenti Aprile 1st, 2025 2:38 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

- RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Proteggere le zone grigie della rete aziendale

Ago 01, 2016 Marco Schiaffino 0

I sistemi specializzati

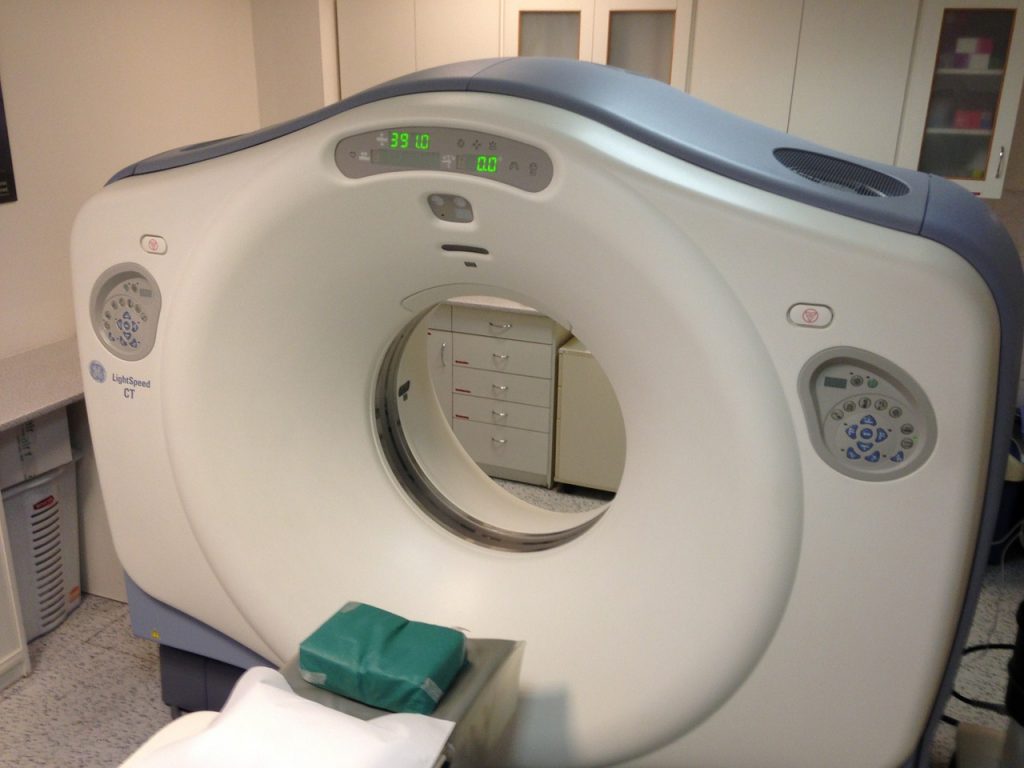

Un altro fattore di rischio è rappresentato dai dispositivi specializzati, che in molti casi utilizzano per la loro gestione sistemi operativi particolari, spesso basati su versioni UNIX o edizioni di Windows obsolete, come i soliti XP e 2000.

Il paradosso, in questo caso, è che alcuni di questi (per esempio i macchinari per esami medici) non possono essere aggiornati perché non esistono software in grado di garantirne il funzionamento. Di più: in molti casi l’aggiornamento è impedito dalle clausole di contratto e richiederebbe, in ogni caso, una complicata (e costosa) procedura di certificazione.

Ancora una volta, la presenza di macchine con sistemi datati e per cui non è più garantito il supporto crea un elemento di rischio che ha una duplice ripercussione. Oltre a facilitare un attacco che abbia come oggetto i dati conservati nella memoria del dispositivo, rischia di consentire ai cyber-criminali di utilizzare questo ennesimo “anello debole” per fare breccia nel perimetro e poi muovere verso altri obiettivi.

Le soluzioni tradizionali di protezione, come software antivirus e firewall, rischiano di non garantire una protezione sufficiente. Come dimostrato anche da episodi recenti, infatti, gli endpoint con queste caratteristiche sono soggetti ad attacchi che molti motori di scansione non considerano come una minaccia e rappresentano un vero buco nero nel perimetro di sicurezza.

Gli strumenti medici sono spesso gestiti utilizzando sistemi operativi modificati e più esposti a un attacco.

Anche i sistemi SCADA usati in ambito industriale non sono al riparo dall’eventualità di un attacco. Anzi: gli allarmi in questo senso (più o meno giustificati) si sono fatti sempre più frequenti. A partire dalla vicenda del virus Stuxnet, utilizzato da servizi segreti americani e israeliani per compromettere una centrale iraniana di arricchimento dell’uranio, la cronaca ha registrato numerosi tentativi di attacco a infrastrutture di questo tipo, alcuni dei quali coronati da successo.

Ma quali sono le strategie per ridurre il rischio? La prima è eseguire un attenta opera di scansione e controllo che permetta di avere una mappatura completa di tutti i dispositivi collegati alla rete, in modo di definire un quadro quanto più dettagliato possibile.

In secondo luogo, è necessario eseguire la valutazione del rischio per ogni singolo dispositivo considerando il livello di vulnerabilità, la possibilità che sia oggetto di un attacco e le possibili conseguenze di una eventuale compromissione. Da qui la sua “messa in sicurezza”, per esempio con la modifica delle credenziali di accesso o l’automatizzazione (quando possibile) degli aggiornamenti dei dispositivi a rischio.

Per mitigare il rischio è consigliabile inoltre adottare una politica che consenta di utilizzare firewall, router e switch per isolare il più possibile questi dispositivi dal resto della rete, riducendo le possibilità di comunicazione solo allo stretto necessario e tenendoli a debita distanza dalle aree sensibili, come database e server di posta elettronica.

Infine, mettere in atto un monitoraggio continuo del traffico di rete che consenta di individuare tempestivamente eventuali comunicazioni “anomale” che interessino i dispositivi a rischio.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Altro in questa categoria

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

-

CERT-AGID 22-28 marzo: in vendita sul...

CERT-AGID 22-28 marzo: in vendita sul...Mar 31, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è... -

Kaspersky avverte: email aziendali usate per account...

Kaspersky avverte: email aziendali usate per account...Mar 12, 2025 0

Kaspersky lancia un segnale d’allarme: registrare account...

Minacce recenti

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Attenzione ai convertitori di file online: possono distribuire malware

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso... -

RedCurl passa al ransomware: scoperto il primo attacco con...

RedCurl passa al ransomware: scoperto il primo attacco con...Mar 28, 2025 0

RedCurl, gruppo hacker russo attivo almeno dal 2018 e...