Aggiornamenti recenti Aprile 2nd, 2025 10:39 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

- SharePoint inondato dallo spam: la colpa è di un dominio Stream compromesso

credenziali, email, Gmail, Google, keylogger, Marco Schiaffino, Password, Phishing

Proteggersi dal furto di password: cominciamo dall’email

Nov 14, 2017 Marco Schiaffino Approfondimenti, Hacking, In evidenza, Privacy, RSS 0

Una ricerca di Google accende i riflettori sulle tecniche usate per sottrarre le credenziali dei servizi online. Gli account email sono quelli più bersagliati. Sul mercato nero sono in vendita...Una nuova tecnica di attacco usa un falso update dei font sui siti Web

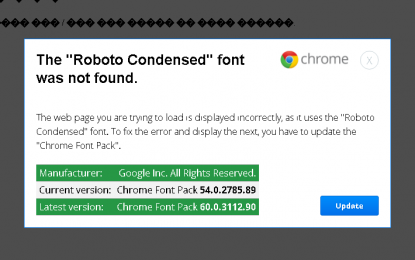

Ago 31, 2017 Marco Schiaffino Attacchi, Hacking, Malware, News, RSS 0

I pirati violano siti legittimi e inducono i visitatori a installare un falso aggiornamento per i font. L’installer contiene una bella collezione di malware. Ci colleghiamo a un sito Internet che...C’è un keylogger nascosto nei portatili HP

Mag 12, 2017 Marco Schiaffino In evidenza, Keylogger, News, RSS, Vulnerabilità 1

Lo strumento fa parte dei driver audio. Dovrebbe solo gestire li comandi da tastiera per volume e periferiche, ma registra tutto quello che viene digitato. Un vero assist a pirati informatici e...Email con falsi versamenti bancari: l’allegato è un trojan

Gen 31, 2017 Marco Schiaffino Keylogger, Malware, Minacce, News, RSS, Trojan 0

I messaggi di posta elettronica annunciano un trasferimento di denaro tramite circuito SWIFT, ma nell’allegato si nasconde un malware. Dopo gli attacchi che hanno portato a furti multimilionari, il...Hoover: il keylogger invisibile per Android

Nov 17, 2016 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Sfrutta il sensore di prossimità usato per i comandi Hover e può essere usato per registrare quali tasti vengono premuti sullo schermo. Quando si introduce una nuova funzione negli smartphone,...Keylogger nei siti di e-commerce per rubare i dati degli utenti

Ott 07, 2016 Marco Schiaffino Attacchi, Keylogger, Minacce, News, Vulnerabilità 0

I siti compromessi sarebbero centinaia, molti dei quali basati sulla piattaforma Magento. Il keylogger invia ai pirati informatici dati delle carte di credito inseriti dagli utenti. Il sistema...WiKey permette di usare il Wi-Fi per rilevare micro-movimenti a distanza… e registrare quello che si scrive sulla tastiera!

Ago 29, 2016 Marco Schiaffino Hacking, News, Scenario, Tecnologia, Vulnerabilità 0

Il sistema permette di rilevare i movimenti in una stanza e addirittura di registrare quali tasti vengono premuti con un’accuratezza del 97,5%.Tastiere wireless a rischio keylogging

Lug 28, 2016 Marco Schiaffino Keylogger, Minacce, News, RSS, Vulnerabilità 0

Almeno 12 modelli di tastiere senza fili low-cost potrebbero essere intercettate a una distanza di oltre 70 metri. I pirati potrebbero vedere in tempo reale tutto quello che viene digitato. I...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato... -

SharePoint inondato dallo spam: la colpa è di un dominio...

SharePoint inondato dallo spam: la colpa è di un dominio...Mar 28, 2025 0

Un vecchio dominio di Microsoft Stream è stato compromesso...