Aggiornamenti recenti Aprile 4th, 2025 12:39 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’Italia è tra gli obiettivi principali del cybercrime

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

backdoor, cybersecurity, dropper, Kaspersky, malware, Trojan

Trojan, Backdoor e Dropper sono i malware più ricercati dagli analisti della cybersecurity

Lug 03, 2020 Alessandra Venneri Kaspersky Partner Space 0

La detection di attività malevole è solo il punto di partenza per condurre delle indagini sugli attacchi informatici. Per sviluppare misure di risposta e di remediation adeguate, gli analisti che...QNodeService: il trojan (quasi) invisibile agli antivirus

Mag 18, 2020 Marco Schiaffino In evidenza, Malware, News, RSS 0

I suoi autori hanno usato un linguaggio di programmazione particolare per aggirare i controlli dei software di protezione. E ci sono quasi riusciti… Si chiama Node.js ed è un linguaggio di...Attacco a un server MDM per diffondere un malware per Android

Mag 04, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

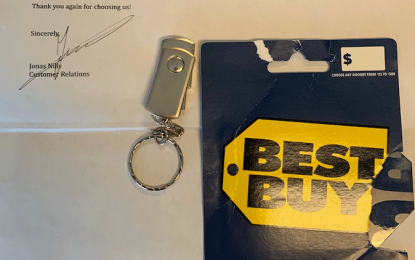

L’azione mirata ha permesso ai pirati di prendere il controllo del sistema di Mobile Device Management e distribuire il trojan Cerberus. L’adozione di sistemi di Mobile Device Management (MDM)...Il malware arriva per posta… in una chiavetta USB!

Mar 27, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

Il bizzarro attacco ha preso di mira una struttura sanitaria negli Stati Uniti. La memoria USB era in realtà un dispositivo in grado di infettare il PC. L’uso di memorie USB contenenti malware...Nuova tecnica di attacco per TrickBot contro i sistemi Windows

Feb 03, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS, Vulnerabilità 0

Il trojan adotta uno stratagemma che gli consenti di aggirare il sistema di protezione UAC sfruttando una funzione dello store di Microsoft. Il confronto tra esperti di sicurezza e cyber-criminali è...Sembra un’estorsione, ma è il virus Emotet

Gen 21, 2020 Marco Schiaffino Attacchi, In evidenza, Malware, News, RSS 0

La nuova strategia dei pirati informatici sfrutta la popolarità della “truffa a luci rosse” e altre tecniche di spam per diffondere il malware. Nel mondo del cyber-crimine, l’espressione...Trojan per iOS nascosto in 17 app disponibili sull’App Store

Ott 25, 2019 Marco Schiaffino In evidenza, Malware, News, RSS 0

Il malware sfruttava i dispositivi per garantire click pubblicitari e far incassare ai pirati informatici i proventi. Forse si tratta di un attacco supply chain. Ancora malware all’interno di app...L’operazione Sharpshooter prende di mira bersagli di alto livello

Dic 13, 2018 Marco Schiaffino Attacchi, Intrusione, Malware, News, RSS 0

I pirati stanno attaccando aziende che operano nel settore nucleare, militare e finanziario. Secondo i ricercatori potrebbe esserci un legame con la Nord Corea. L’ennesima campagna APT (Advanced...Trojan per Android ruba soldi da PayPal sotto il naso della vittima

Dic 12, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 0

Il malware aspetta che sia stata aperta l’app ufficiale, poi esegue il pagamento in meno di 5 secondi. Impossibile fermarlo. Tutti i ricercatori di sicurezza mettono regolarmente in guardia dalle...Ti presento L0rdix: il nuovo trojan multifunzione per i sistemi Windows

Nov 22, 2018 Marco Schiaffino Malware, Minacce, News, RSS, Trojan 0

Si tratta di un malware modulare sviluppato e messo in vendita nel Dark Web. La sua specialità: installare miner per cripto-valuta e rubare informazioni personali. Per capire quali siano le...Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica...

Minacce recenti

Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’Italia è tra gli obiettivi principali del...

L’Italia è tra gli obiettivi principali del...Apr 04, 2025 0

L’Italia è tra i principali obiettivi del cybercrime... -

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna...