Aggiornamenti recenti Aprile 3rd, 2025 10:03 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Colt ha completato il trial di crittografia quantistica sulla propria rete ottica

- Corea del Nord: la minaccia cyber si espande in Europa grazie ai professionisti IT

- Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

- Una campagna di phishing usa il DNS-over-HTTPS per eludere i controlli

- CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

Vecchio exploit per XP e l’antivirus non lo blocca

Giu 28, 2016 Marco Schiaffino Apt, Attacchi, Minacce, News, Trojan, Vulnerabilità 0

La passione per il vintage non si limita al settore della moda. Un bell’esempio di applicazione nel campo della sicurezza informatica è quello descritto da TrapX, un’azienda californiana che ha recentemente pubblicato l’analisi di un malware specializzato nell’infiltrazione di reti all’interno di istituti ospedalieri.

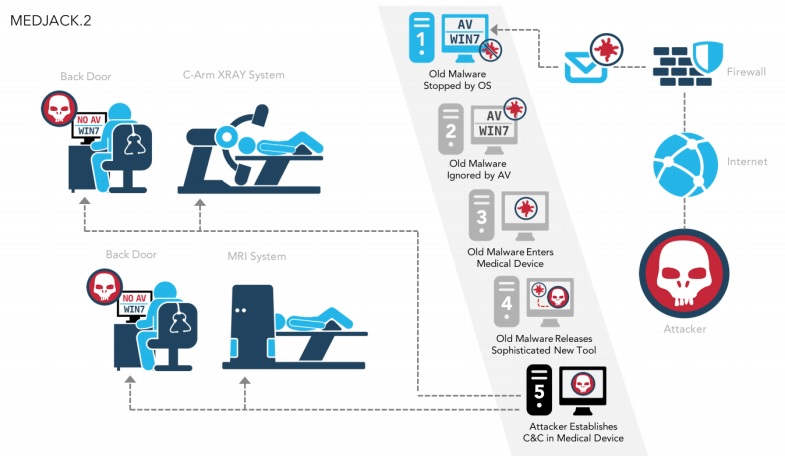

MEDJACK.2, com’è stato battezzato dai ricercatori, è estremamente sofisticato, ma “impacchettato” all’interno di un vecchio malware che sfrutta una vulnerabilità del 2008. Talmente “retrò” che nelle versioni più recenti dei sistemi Microsoft è inefficace.

L’obiettivo dei cyber-criminali, d’altra parte, sembra fossero proprio le macchine con Windows XP, utilizzate all’interno degli ospedali per gestire alcuni macchinari specifici.

Per la gestione di alcuni macchinari gli ospedali usano ancora computer con Windows XP.

In uno dei casi studio riportati, MEDJACK.2 era riuscito a infettare tre dispositivi medici del reparto di oncologia, ottenendo potenzialmente l’accesso (oltre che alle informazioni sui pazienti) alle funzioni che gestiscono il funzionamento dei macchinari.

Stando a quanto riportato dagli analisti di TrapX, i sistemi informatici dell’ospedale erano protetti da software antivirus aggiornati e firewall attivi su più livelli. Il malware, però, è sfuggito ai controlli.

La ragione? Era troppo vecchio e, in buona sostanza, non rappresentava una minaccia per i sistemi operativi più recenti. Il sistema di controllo antivirus, quindi, non ha reagito in alcun modo.

Lo schema di attacco di MEDJACK.2 schematizzato dagli analisti di TrapX.

Le workstation dedicate con Windows XP, invece, erano prive di protezione endpoint e il malware ha potuto colpire senza incontrare alcuna resistenza, aprendo una backdoor collegata a un server Command and Control.

Secondo gli analisti, nelle fasi successive dell’attacco MEDJACK.2 ha dato dimostrazione di un notevole livello di complessità. Il malware è infatti in grado di diffondersi all’interno della rete aggirando i sistemi di controllo, cercando di raggiungere tutte le macchine vulnerabili all’interno dell’infrastruttura.

Per individuarlo e studiarne il comportamento, i ricercatori di TrapX hanno disposto delle “trappole” emulando lo stesso ambiente delle workstation vulnerabili. E MEDJACK, per quanto sofisticato, ci è cascato.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Altro in questa categoria

-

Colt ha completato il trial di...

Colt ha completato il trial di...Apr 03, 2025 0

-

Corea del Nord: la minaccia cyber si...

Corea del Nord: la minaccia cyber si...Apr 02, 2025 0

-

Le vulnerabilità dei tool RMM aprono...

Le vulnerabilità dei tool RMM aprono...Apr 01, 2025 0

-

Una campagna di phishing usa il...

Una campagna di phishing usa il...Mar 31, 2025 0

Last Week Security IT

Spyware nordcoreano e bot malvagi

Approfondimenti

-

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and Management... -

Mimecast: con l’AI una nuova era per la Data Loss...

Mimecast: con l’AI una nuova era per la Data Loss...Mar 27, 2025 0

Ogni nuova tecnologia porta con sé nuovi rischi. Nel caso... -

Penetration testing, una volta ogni tanto non basta più:...

Penetration testing, una volta ogni tanto non basta più:...Mar 21, 2025 0

Il processo di penetration testing è ormai una pratica... -

Il ransomware Medusa ha colpito oltre 300 infrastrutture...

Il ransomware Medusa ha colpito oltre 300 infrastrutture...Mar 13, 2025 0

Il bilancio delle vittime del ransomware Medusa è...

Minacce recenti

Le vulnerabilità dei tool RMM aprono nuove opportunità ai cybercriminali

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti dello smishing a tema INPS

RedCurl passa al ransomware: scoperto il primo attacco con QWCrypt

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Colt ha completato il trial di crittografia quantistica...

Colt ha completato il trial di crittografia quantistica...Apr 03, 2025 0

Colt Technology Services ha annunciato di aver completato... -

Corea del Nord: la minaccia cyber si espande in Europa...

Corea del Nord: la minaccia cyber si espande in Europa...Apr 02, 2025 0

La Corea del Nord sta incrementando le proprie attività... -

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...

Le vulnerabilità dei tool RMM aprono nuove opportunità ai...Apr 01, 2025 0

Se da una parte i tool di Remote Monitoring and... -

Una campagna di phishing usa il DNS-over-HTTPS per eludere...

Una campagna di phishing usa il DNS-over-HTTPS per eludere...Mar 31, 2025 0

I ricercatori di Infoblox hanno scoperto una nuova campagna... -

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...

CERT-AGID 22-28 marzo: in vendita sul darkweb i documenti...Mar 31, 2025 0

Nel corso dell’ultima settimana, il CERT-AGID ha rilevato...