Aggiornamenti recenti Aprile 24th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

- CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e 285 IOC!

Aziende sotto costante attacco: un malware ogni 4 secondi

Nov 11, 2016 Marco Schiaffino Approfondimenti, In evidenza, Mercato e Statistiche, Prodotto, RSS, Tecnologia, Vulnerabilità 0

Attacchi diretti

La segmentazione della rete aziendale, però, non è uno strumento di mitigazione applicabile solo ai dispositivi IoT. Anzi: si tratta di uno dei tasti su cui gli esperti di sicurezza tendono a battere di più.

Mantenere separati gli ambiti consente infatti di proteggere le aree più sensibili della rete e impedire che gli attacchi in grado di superare le soluzioni di Intrusion Prevention (IPS) possano raggiungere i loro bersagli.

Nel corso del 2015, stando al report di CheckPoint, la maggior parte degli attacchi provenienti dall’esterno sono stati quelli di Code Execution, che puntano a sfruttare le vulnerabilità dei server esposti sul Web per avviare esecuzione di codice in remoto.

Le statistiche riportano che il 68% delle aziende coinvolte nello studio hanno subito questo genere di attacchi. Una variante in crescita è quella degli attacchi Return-Oriented Programming (ROP), che adotta una tecnica di offuscamento in grado di aggirare i controlli antivirus.

In un attacco ROP i pirati utilizzano un file che contiene del codice apparentemente affidabile, ma che viene scomposto e “dirottato” a livello della CPU per comporre il malware ed eseguirlo.

Capitolo a parte, poi, è quello degli attacchi che fanno leva sulle vulnerabilità dei software installati all’interno della rete.

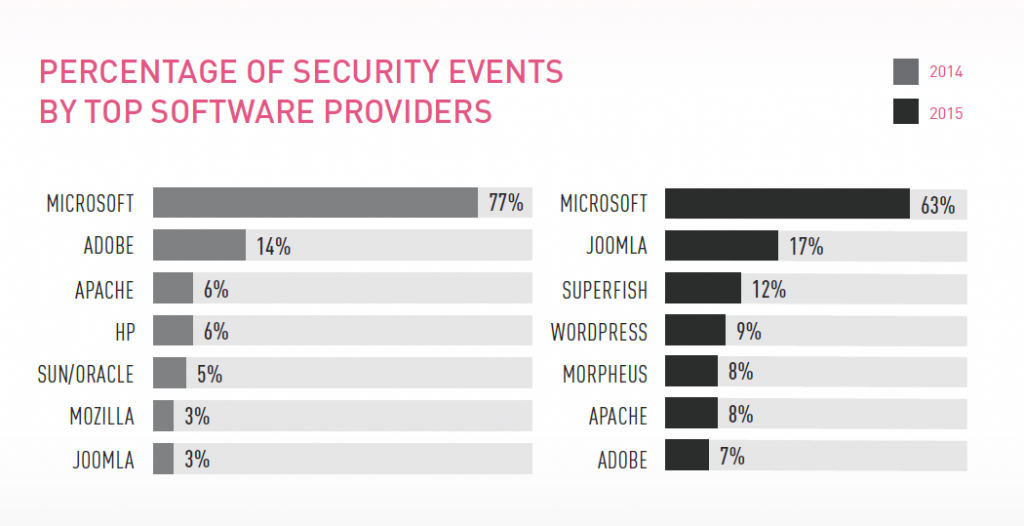

La crescita di attacchi che fanno leva sulle falle di sicurezza dei Content Manager System la dice lunga sulla capacità dei pirati di sfruttare le vulnerabilità note.

La comparazione effettuata in base ai dati raccolti nel corso del 2015 (con riferimento all’anno precedente) mettono in luce un fenomeno noto ma non per questo men preoccupante: lo sfruttamento sistematico delle vulnerabilità conosciute (ma non corrette) per violare i sistemi aziendali.

L’ingresso in classifica di WordPress e Joomla (piattaforme per la gestione dei contenuti su siti Web) è legata a doppio filo con l’aumento esponenziale di vulnerabilità relative ai due software che gli amministratori IT raramente correggono con la dovuta tempestività.

Un fenomeno ormai considerato cronico, che gli esperti di sicurezza di CheckPoint consigliano di mitigare attraverso lo strumento di virtual patching, in grado di identificare il codice che cerca di sfruttare gli exploit basati su falle conosciute e bloccare l’attacco sul nascere.

Articoli correlati

-

Il ruolo del CISO evolve e diventa...

Il ruolo del CISO evolve e diventa...Mar 13, 2024 0

-

Deloitte: l’importanza...

Deloitte: l’importanza...Ott 24, 2023 0

-

ChatGPT: aumentano i furti e la...

ChatGPT: aumentano i furti e la...Apr 19, 2023 0

-

Le aziende danno priorità alla...

Le aziende danno priorità alla...Apr 12, 2023 0

Altro in questa categoria

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

-

MITRE colpita da un breach a opera di...

MITRE colpita da un breach a opera di...Apr 22, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono... -

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...

CERT-AGID 13 – 19 aprile 2024: ben 29 campagne malevole e...Apr 22, 2024 0

Nel periodo compreso tra il 13 e il 19 aprile,...