Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Attacchi alle aziende: boom di malware residenti in memoria

Feb 09, 2017 Marco Schiaffino Attacchi, Intrusione, Malware, News, RSS 0

I pirati informatici utilizzano strumenti comuni che non lasciano tracce sugli hard disk. I ricercatori Kaspersky: “oltre 140 aziende prese di mira”.

La costante crescita di attacchi mirati nei confronti di grandi aziende ed enti finanziari si sta accompagnando, a quanto riferiscono i ricercatori di Kaspersky, a un’evoluzione delle tecniche utilizzate.

Come spiega il Global Research and Analysis Team (GReAT) dell’azienda russa sul blog ufficiale, il salto di qualità sembra prendere ispirazione dalle strategie utilizzate nel passato recente da malware come Stuxnet o Duqu 2.0, che sfruttavano componenti residenti in memoria allo scopo di lasciare pochissime tracce sui supporti fisici e renderne più difficile l’individuazione.

I casi citati, però, riguardano trojan sviluppati da professionisti dello spionaggio legati ai servizi segreti. Ora sembra che le stesse tecniche siano diventate patrimonio anche di più comuni cyber-criminali.

Il primo caso è stato rilevato in un attacco a una banca, ne confronti della quale i pirati informatici hanno utilizzato tecniche di offuscamento che gli hanno permesso di evitare il rilevamento delle loro attività, fino a quando i responsabili IT non hanno individuato un componente sospetto (Meterpreter) residente nella memoria di un domain control Windows.

Le indagini seguenti hanno permesso ai ricercatori Kaspersky di ricostruire il modus operandi dei pirati che hanno portato l’attacco, individuandone le caratteristiche fondamentali: i cyber-criminali, in particolare, sembrano utilizzare comandi PowerShell per avviare il download e l’esecuzione in memoria degli strumenti di hacking.

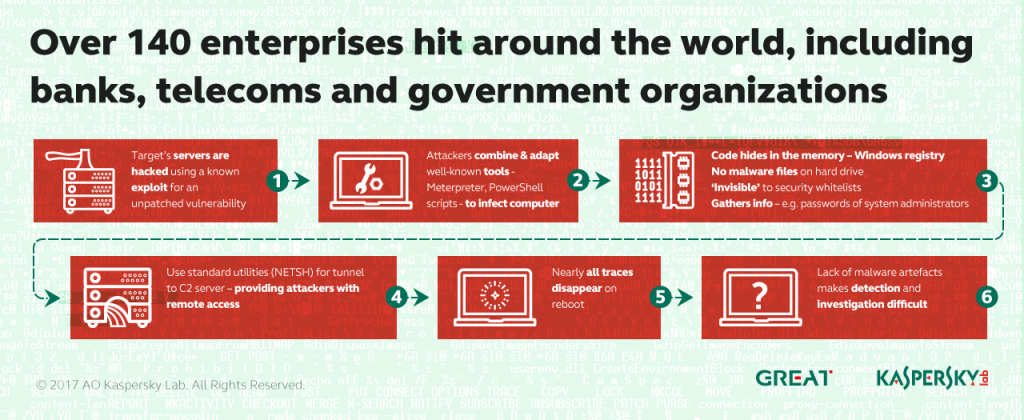

Lo schema di attacco come viene ricostruito dai ricercatori del GReAT. Gli strumenti utilizzati lasciano tracce solo nella RAM e sul registro di sistema delle macchine colpite.

In questo modo le loro attività possono essere rilevate solo eseguendo un controllo della RAM o, in alternativa, individuandole all’interno del network.

Cosa non facile, visto che anche sotto il profilo delle comunicazioni in rete, il gruppo responsabile dell’attacco ha messo in campo tecniche di offuscamento particolarmente efficaci e, in particolare, un sistema di tunneling delle comunicazioni verso i server Command and Control.

Anche in questo caso, però, i pirati sono stati ben attenti a utilizzare strumenti comuni e che non dessero troppo nell’occhio come la Windows network shell (NETSH) che gli ha consentito di mascherare le comunicazioni in maniera estremamente efficace.

Tanto più che per ospitare i loro server, i pirati hanno utilizzato domini di terzo livello che non permettono di ottenere informazioni riguardanti i loro gestori una volta che è scaduta la registrazione.

In sintesi, sembra che la preoccupazione maggiore in questo tipo di attacchi sia quello di rendere difficile l’attività di forensica e l’attribuzione degli attacchi.

Anche l’arsenale di script utilizzato per l’attacco, per esempio, è stato generato utilizzando il Metasploit framework, uno strumento ben conosciuto per lo sviluppo e l’esecuzione di exploit che fornisce ben pochi indizi sugli autori dell’attacco, mentre la sottrazione delle password hanno utilizzato Mimikatz, un altro strumento disponibile su GitHub.

Secondo i ricercatori Kaspersky questo tipo di attacchi starebbero diventando sempre più frequenti e avrebbero interessato più di 140 aziende in 40 paesi diversi. Curiosamente, le statistiche riportate dall’azienda non riportano alcun caso in Italia.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...