Aggiornamenti recenti Maggio 8th, 2024 2:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Aumentano gli attacchi alle aziende: +40% in Italia

- In Microsoft le paghe dei manager dipenderanno dal livello di sicurezza

- Cuckoo, l’infostealer persistente che colpisce macOS

- Attacchi di phishing: Microsoft e Google le più colpite

- CERT-AGID 27 aprile – 3 maggio 2024: 29 campagne malevole, 218 IoC e il keylogger di PuntoFisco

Falla di sicurezza in iTerm2. “Dati sensibili a rischio”

Set 20, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Una funzione nel terminale per Mac inviava dati in chiaro che avrebbero potuto essere intercettati. L’autore del programma: “non avevo considerato il problema”.

Chi ha utilizzato iTerm2 (un’applicazione che sostituisce il terminale predefinito del Mac – ndr) negli ultimi 12 mesi potrebbe aver sparso ai quattro venti informazioni personali, comprese eventualmente username e password di qualsiasi tipo di servizio.

A provocare il leak (involontario) di informazioni sensibili è una funzione introdotta nel luglio del 2016 che esegue una verifica automatica per capire se nel testo è presente un’URL. Il problema è che la verifica avviene attraverso una richiesta ai server DNS per ogni parola su cui viene posizionato il mouse.

Risultato: tutte le parole vengono inviate (in chiaro) via Internet per la verifica sui server DNS. Chiunque abbia la possibilità di intercettare il traffico, quindi, potrebbe ficcare il naso in quello che viene scritto sul terminale.

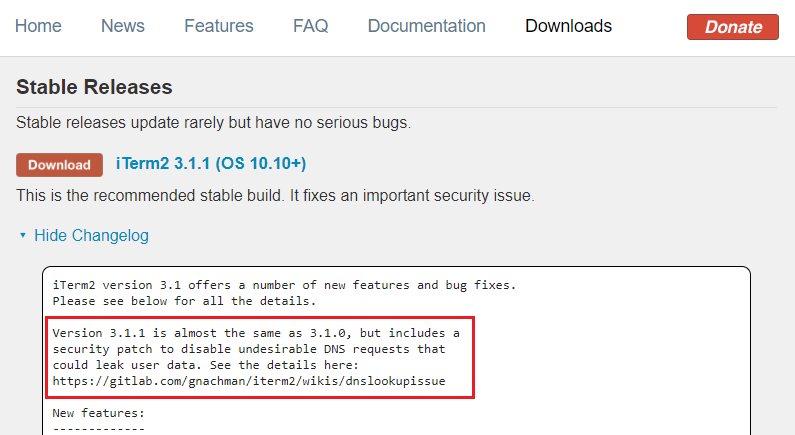

Il problema, in realtà, non emerge per la prima volta. Nella prima versione (3.0.0) di iTerm2 rilasciata nel 2016 la funzione era addirittura “bloccata” e il suo autore, George Nachman, aveva inserito la possibilità di disattivarla solo nella versione 3.0.13, dopo che un ricercatore di sicurezza aveva sollevato il problema.

In quel caso, però, l’attenzione era stata concentrata su un altro aspetto, cioè sul fatto che la funzione avrebbe potuto creare un problema nel momento in cui avesse fatto “partire” una richiesta DNS indesiderata. L’autore del programma, quindi, aveva semplicemente introdotto la possibilità di disattivarla ma l’aveva mantenuta attiva nelle impostazioni predefinite.

Sulla scorta di una recente segnalazione, però, Nachman si è reso conto del fatto che il rischio era molto più elevato e ha deciso quindi di eliminarla rilasciando la versione 3.1.1 del terminale “alternativo”.

Articoli correlati

-

GoFetch, il bug dei chip Apple che non...

GoFetch, il bug dei chip Apple che non...Mar 26, 2024 0

-

Leak AnyDesk: migliaia di credenziali...

Leak AnyDesk: migliaia di credenziali...Feb 05, 2024 0

-

Apple rilascia una patch per una...

Apple rilascia una patch per una...Gen 23, 2024 0

-

CISA aggiunge sei bug al catalogo di...

CISA aggiunge sei bug al catalogo di...Gen 10, 2024 0

Altro in questa categoria

-

Aumentano gli attacchi alle aziende:...

Aumentano gli attacchi alle aziende:...Mag 08, 2024 0

-

In Microsoft le paghe dei manager...

In Microsoft le paghe dei manager...Mag 08, 2024 0

-

Cuckoo, l’infostealer persistente...

Cuckoo, l’infostealer persistente...Mag 07, 2024 0

-

Attacchi di phishing: Microsoft e...

Attacchi di phishing: Microsoft e...Mag 07, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Aumentano gli attacchi alle aziende: +40% in Italia

Aumentano gli attacchi alle aziende: +40% in ItaliaMag 08, 2024 0

Le aziende italiane continuano a essere uno degli obiettivi... -

In Microsoft le paghe dei manager dipenderanno dal livello...

In Microsoft le paghe dei manager dipenderanno dal livello...Mag 08, 2024 0

L’ultimo non è stato un buon anno per Microsoft: tra... -

Scanner di vulnerabilità: uno solo non basta più

Scanner di vulnerabilità: uno solo non basta piùMag 06, 2024 0

Gli scanner di vulnerabilità, ovvero i software usati per... -

Gli LLM non riescono (ancora) a sfruttare le vulnerabilità...

Gli LLM non riescono (ancora) a sfruttare le vulnerabilità...Mag 03, 2024 0

Sempre più spesso si discute delle crescenti capacità... -

I siti di phishing legati a USPS ricevono più richieste...

I siti di phishing legati a USPS ricevono più richieste...Apr 29, 2024 0

Lo United States Postal Service (USPS), l’agenzia...

Minacce recenti

Cuckoo, l’infostealer persistente che colpisce macOS

CERT-AGID 27 aprile – 3 maggio 2024: 29 campagne malevole, 218 IoC e il keylogger di PuntoFisco

Scanner di vulnerabilità: uno solo non basta più

Off topic

-

In Microsoft le paghe dei manager dipenderanno dal livello...

In Microsoft le paghe dei manager dipenderanno dal livello...Mag 08, 2024 0

L’ultimo non è stato un buon anno per Microsoft:... -

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca...

Post recenti

-

Aumentano gli attacchi alle aziende: +40% in Italia

Aumentano gli attacchi alle aziende: +40% in ItaliaMag 08, 2024 0

Le aziende italiane continuano a essere uno degli obiettivi... -

In Microsoft le paghe dei manager dipenderanno dal livello...

In Microsoft le paghe dei manager dipenderanno dal livello...Mag 08, 2024 0

L’ultimo non è stato un buon anno per Microsoft:... -

Cuckoo, l’infostealer persistente che colpisce macOS

Cuckoo, l’infostealer persistente che colpisce macOSMag 07, 2024 0

A fine aprile i ricercatori di Kandji, piattaforma per -

Attacchi di phishing: Microsoft e Google le più colpite

Attacchi di phishing: Microsoft e Google le più colpiteMag 07, 2024 0

Gli attacchi di phishing non si fermano e i marchi... -

CERT-AGID 27 aprile – 3 maggio 2024: 29 campagne...

CERT-AGID 27 aprile – 3 maggio 2024: 29 campagne...Mag 06, 2024 0

Questa settimana, il CERT-AGID ha identificato e analizzato...