Aggiornamenti recenti Aprile 17th, 2026 2:21 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

Falla critica in Office. Il malware si avvia in automatico!

Nov 15, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Una vulnerabilità devastante che non richiede alcuna interazione da parte dell’utente. Appena si apre il documento, il malware colpisce.

La falla è di quelle che possono avere conseguenze devastanti e sfrutta un clamoroso bug (CVE-2017-11882) all’interno di Microsoft Office che permette di avviare l’esecuzione di codice all’apertura di un documento.

Come spiegano i ricercatori di Embedi, che hanno individuato il bug la scorsa estate segnalandolo a Microsoft, il problema riguarda un componente di Office chiamato Microsoft Equation Editor, che consente di inserire equazioni matematiche all’interno dei documenti sotto forma di oggetti OLE.

A occuparsene è un eseguibile, che Microsoft per la verità ha aggiornato in Office 2007. All’interno del programma, però, è ancora presente EQNEDT32.EXE, un eseguibile con la stessa funzione sviluppato nel 2000. Il motivo? Garantire la compatibilità con i documenti creati con vecchie versioni di Office.

Un file eseguibile realizzato nel 2000 si nasconde nel nostro modernissimo sistema operativo. Cosa potrà mai andare storto?

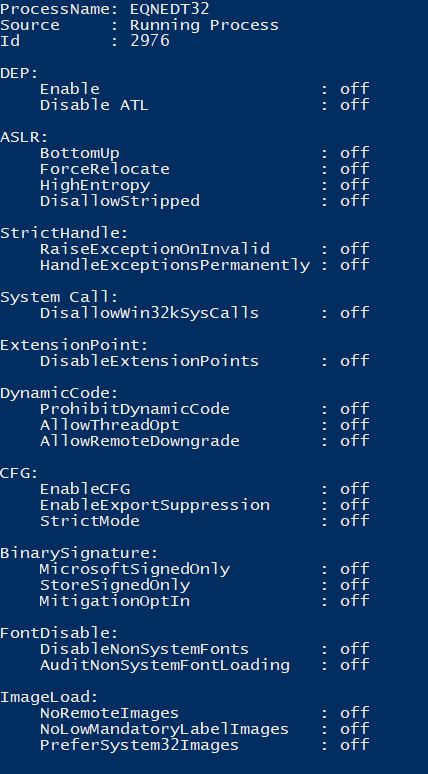

Purtroppo il vecchio eseguibile sfrutta delle librerie obsolete e non utilizza nessuna delle funzioni di sicurezza introdotte da Microsoft nel suo sistema operativo. Risultato: un pirata informatico può usarlo per confezionare un documento Office che avvia l’esecuzione di codice senza alcuna interazione con l’utente.

L’analisi del processo attraverso ProcessMitigation mostra chiaramente che EQNEDT32.EXE non adotta nessuno degli accorgimenti previsti per ridurre il rischio di abusi.

Niente avvisi, richieste di conferme o attivazione dei comandi Macro. L’eventuale malware verrebbe avviato automaticamente al momento stesso dell’apertura del documento.

Nel video pubblicato da Embedi si vede come il bug consenta di avviare un eseguibile (in questo caso la calcolatrice di Windows) automaticamente. La falla è stata corretta da Microsoft nell’ultima tornata di aggiornamenti per Office rilasciata nella giornata di ieri.

Stando a quanto si legge nel report pubblicato da Embedi, però, la presenza di EQNEDT32.EXE rappresenta in ogni caso un rischio per la sicurezza del sistema e non è escluso che emergano altre vulnerabilità o tecniche per sfruttarne la fragilità.

Il consiglio dei ricercatori è quello di disabilitarlo attraverso il registro di sistema. Per farlo è sufficiente eseguire il seguente comando all’interno del Prompt:

reg add “HKLM\SOFTWARE\Microsoft\Office\Common\COM Compatibility\{0002CE02-0000-0000-C000-000000000046}” /v “Compatibility Flags” /t REG_DWORD /d 0x400

Nel caso si utilizzi una versione di Office 32 bit su un sistema a 64 bit, il comando è invece questo:

reg add “HKLM\SOFTWARE\Wow6432Node\Microsoft\Office\Common\COM Compatibility\{0002CE02-0000-0000-C000-000000000046}” /v “Compatibility Flags” /t REG_DWORD /d 0x400

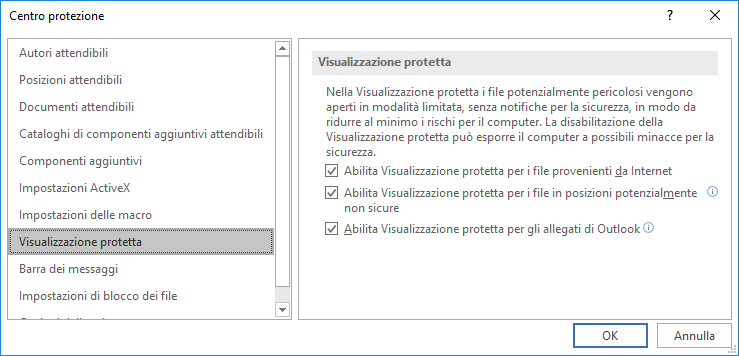

I ricercatori consigliano inoltre di utilizzare sempre la Visualizzazione protetta per i file che provengono da Internet o da email.

Le impostazioni predefinite di Office usano la Visualizzazione protetta per tutti i file provenienti da Internet e ricevuti come allegati email.

In questo modo i file vengono aperti in una sandbox che limita il rischio di azioni dannose da parte dei file. La corretta configurazione delle impostazioni può essere verificata attraverso il Centro protezione accessibile attraverso le Opzioni di Office.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

-

Supply chain: il 69% delle aziende...

Supply chain: il 69% delle aziende...Apr 15, 2026 0

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa... -

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato...