Aggiornamenti recenti Aprile 26th, 2024 9:14 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- GuptiMiner intercetta gli update dell’antivirus per distribuire backdoor e cryptominer

- Una nuova campagna di CoralRaider distribuisce infostealer tramite cache CDN

- Come ToddyCat continua a sottrarre dati sensibili su larga scala

- Kaspersky Next: protezione efficace e automatizzata degli endpoint

- È stato creato un worm gestito dall’IA capace di propagarsi tra i sistemi informatici

Golden SAML: ecco come i pirati possono attaccare il cloud

Nov 28, 2017 Marco Schiaffino Attacchi, Hacking, Intrusione, News, RSS 0

L’attacco consente a un hacker di accedere ai servizi cloud aggirando l’autenticazione. La soluzione? Modificare periodicamente la chiave privata.

Non si tratta di una vulnerabilità, ma di una modalità di attacco che consentirebbe a un pirata informatico accedere ai servizi cloud aggirando il sistema di autenticazione.

La chiave di tutto è SAML (Security Assertion Markup Language), un protocollo che viene utilizzato dai più diffusi servizi cloud come AWS; Azure e vSphere per gestire l’autenticazione e l’accesso ai servizi.

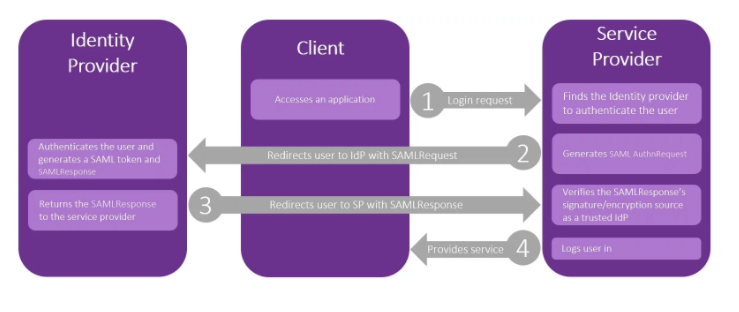

SAML sfrutta un sistema di autenticazione esterno, in cui l’Identity Provider controlla l’identità del client che vuole connettersi al servizio cloud.

Lo schema sintetizza il processo di autenticazione, che prevede 4 passaggi in cui l’Identity Provider accerta le credenziali del client che si vuole connettere.

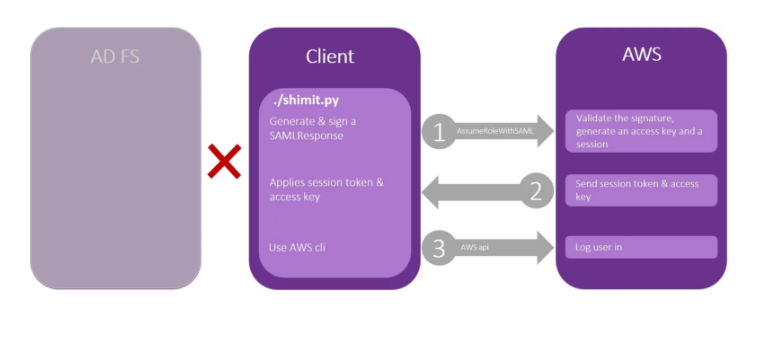

Come spiegano in un report i ricercatori di CyberArk, che hanno anche messo a punto uno strumento in grado di sfruttare l’attacco, è però possibile violare il sistema con una tecnica che ricorda quella del Golden Ticket.

Golden Ticket è un attacco che prende di mira i sistemi Kerberos e che consente a un hacker di ottenere un permesso che gli consente di accedere a qualsiasi risorsa all’interno della rete. Golden SAML funzionerebbe nello stesso modo, ma livello di cloud.

La premessa, però, è che il pirata informatico deve avere già il controllo del dominio relativo. Questo significa che Golden SAML non è uno strumento che consente di “bucare” i sistemi, ma permette di fare movimento laterale, ottenendo in pratica un passepartout per tutti i sevizi cloud.

Utilizzando il Golden SAML, l’autenticazione viene garantita senza coinvolgere l’Identity Provider.

Secondo i ricercatori, per creare un Golden SAML è necessario avere la chiave privata SAML utilizzata nel dominio, il certificato pubblico (e il nome) dell’Identity Provider e qualche altra informazione (come l’ID del servizio cloud) che un pirata nelle condizioni sopra descritte non ha difficoltà a rintracciare.

L’efficacia di questo tipo di attacco è però elevatissima. I ricercatori di CyberArk, infatti, sottolineano che usando Golden SAML è possibile accedere ai servizi cloud anche con un client all’esterno del dominio compromesso e che la modifica della password (o l’uso di autenticazione a due fattori) non ne pregiudica l’efficacia.

Soluzioni? Per il momento nessuna. Anche perché gli stessi ricercatori sottolineano che non si tratta di una vulnerabilità, ma di una semplice tecnica che presuppone una situazione in cui il pirata di turno abbia già violato la rete.

L’unico strumento per mitigare il rischio a disposizione degli amministratori IT è quello di modificare periodicamente la chiave privata usata per l’autenticazione via SAML.

Il problema non viene risolto, ma per lo meno in caso di una violazione non rilevata, la modifica della chiave privata impedirà all’hacker di accedere impunemente ai servizi cloud anche una volta che è stato “buttato fuori” dalla rete.

Articoli correlati

-

Microsoft Copilot for Security è ora...

Microsoft Copilot for Security è ora...Apr 17, 2024 0

-

Microsoft Patch Tuesday di aprile...

Microsoft Patch Tuesday di aprile...Apr 10, 2024 0

-

L’approccio CTEM migliora la...

L’approccio CTEM migliora la...Apr 02, 2024 0

-

Il settore sanitario è...

Il settore sanitario è...Mar 27, 2024 0

Altro in questa categoria

-

GuptiMiner intercetta gli update...

GuptiMiner intercetta gli update...Apr 26, 2024 0

-

Una nuova campagna di CoralRaider...

Una nuova campagna di CoralRaider...Apr 24, 2024 0

-

Come ToddyCat continua a sottrarre dati...

Come ToddyCat continua a sottrarre dati...Apr 24, 2024 0

-

Kaspersky Next: protezione efficace e...

Kaspersky Next: protezione efficace e...Apr 23, 2024 0

La privacy c’ha rotto il…

Chiacchierata con i lettori sul tema della privacy

Approfondimenti

-

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

L’IA generativa complica la gestione sicura delle...

L’IA generativa complica la gestione sicura delle...Apr 18, 2024 0

La corsa all’IA generativa ha spinto i produttori di... -

LockBit: scoperta una nuova variante in grado di...

LockBit: scoperta una nuova variante in grado di...Apr 16, 2024 0

LockBit continua a colpire le organizzazioni di tutto il... -

Le aziende italiane peccano nella sicurezza degli ambienti...

Le aziende italiane peccano nella sicurezza degli ambienti...Apr 15, 2024 0

Il 41% delle imprese italiane subisce mensilmente attacchi... -

Cresce il numero di credenziali compromesse: bisogna...

Cresce il numero di credenziali compromesse: bisogna...Apr 12, 2024 0

In occasione del Privacy Tour 2024, l’iniziativa del...

Minacce recenti

Il ransomware Akira ha ottenuto più di 42 milioni di dollari di riscatto

Le aziende italiane peccano nella sicurezza degli ambienti OT

Una vulnerabilità HTTP/2 espone i server ad attacchi DoS

Off topic

-

Maythefourth: La caduta dell’Impero Galattico è...

Maythefourth: La caduta dell’Impero Galattico è...Mag 04, 2018 0

E se vi dicessimo che la saga di Star Wars ... -

Gli hacker e il cinema: i dieci migliori film secondo...

Gli hacker e il cinema: i dieci migliori film secondo...Nov 14, 2016 2

Abbiamo rubato al blog di Kaspersky un vecchio pezzo di... -

Campione di scacchi blinda il PC. “Paura degli hacker”

Campione di scacchi blinda il PC. “Paura degli hacker”Nov 08, 2016 2

Il numero uno degli scacchi mondiali Magnus Carlsen ha... -

L’autore di fsociety pensa di essere Mr. Robot, ma è un...

L’autore di fsociety pensa di essere Mr. Robot, ma è un...Ott 28, 2016 0

Il pirata informatico che ha creato il ransomware cerca... -

Yahoo sospende l’inoltro delle email. Paura di un esodo...

Yahoo sospende l’inoltro delle email. Paura di un esodo...Ott 11, 2016 0

Dopo la raffica di figuracce, l’azienda sospende per...

Post recenti

-

GuptiMiner intercetta gli update dell’antivirus per...

GuptiMiner intercetta gli update dell’antivirus per...Apr 26, 2024 0

I ricercatori di Avast hanno scoperto una nuova campagna... -

Una nuova campagna di CoralRaider distribuisce infostealer...

Una nuova campagna di CoralRaider distribuisce infostealer...Apr 24, 2024 0

I ricercatori di Cisco Talos hanno scoperto una nuova... -

Come ToddyCat continua a sottrarre dati sensibili su larga...

Come ToddyCat continua a sottrarre dati sensibili su larga...Apr 24, 2024 0

ToddyCat, un gruppo APT che colpisce prevalentemente... -

Kaspersky Next: protezione efficace e automatizzata degli...

Kaspersky Next: protezione efficace e automatizzata degli...Apr 23, 2024 0

In occasione dell’Italian Partner Conferencetenutasi... -

È stato creato un worm gestito dall’IA capace di...

È stato creato un worm gestito dall’IA capace di...Apr 23, 2024 0

Un team di ricercatori ha sviluppato quello che ritengono...